در این درس، ما به بررسی سیستم پیشگیری از نفوذ (Intrusion Prevention System - IPS) میپردازیم؛ یک دستگاه امنیتی پیشرفته که برای شناسایی و متوقف کردن تهدیدات سایبری در زمان واقعی (Real-time) طراحی شده است. برخلاف دستگاههای قبلی که بررسی کردیم، IPS فراتر از آدرسها و پورتها میرود و مستقیماً به محتوای ترافیک نگاه میکند تا حملات را شناسایی کند.

لینک آموزش قسمت یازدهم: https://vrgl.ir/lDnXD

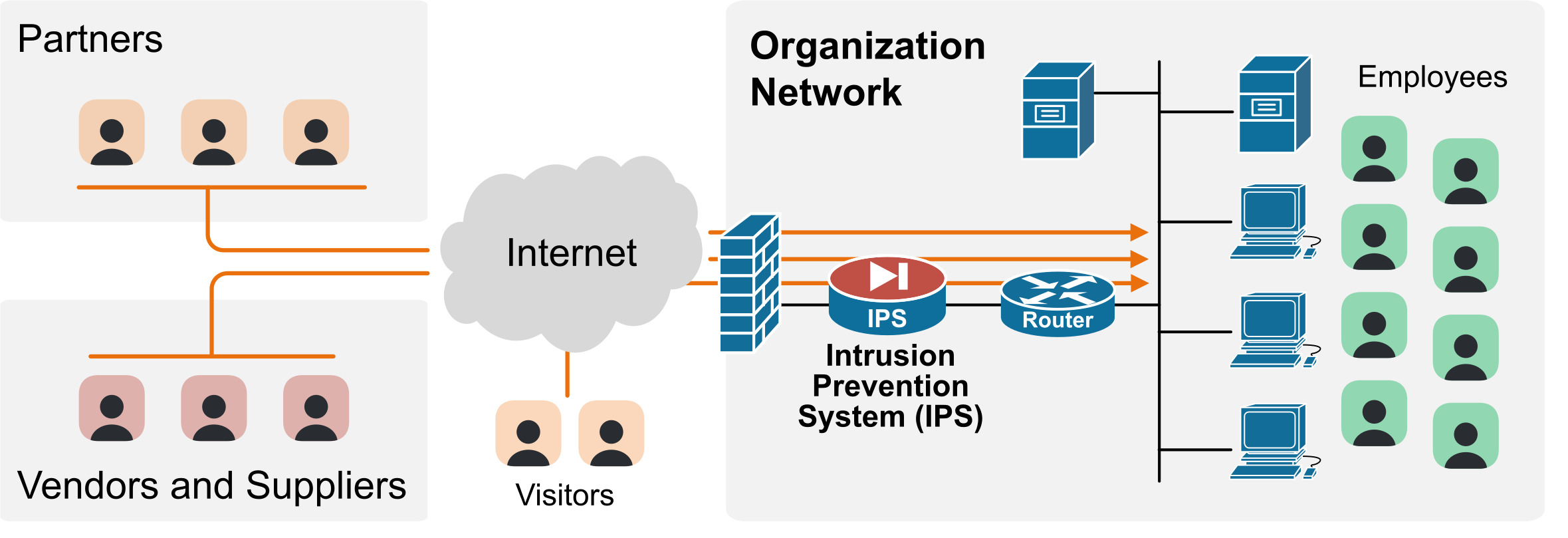

نمودار زیر رایجترین آیکونهای مورد استفاده برای نمایش یک Cisco IPS در توپولوژی شبکه را نشان میدهد.

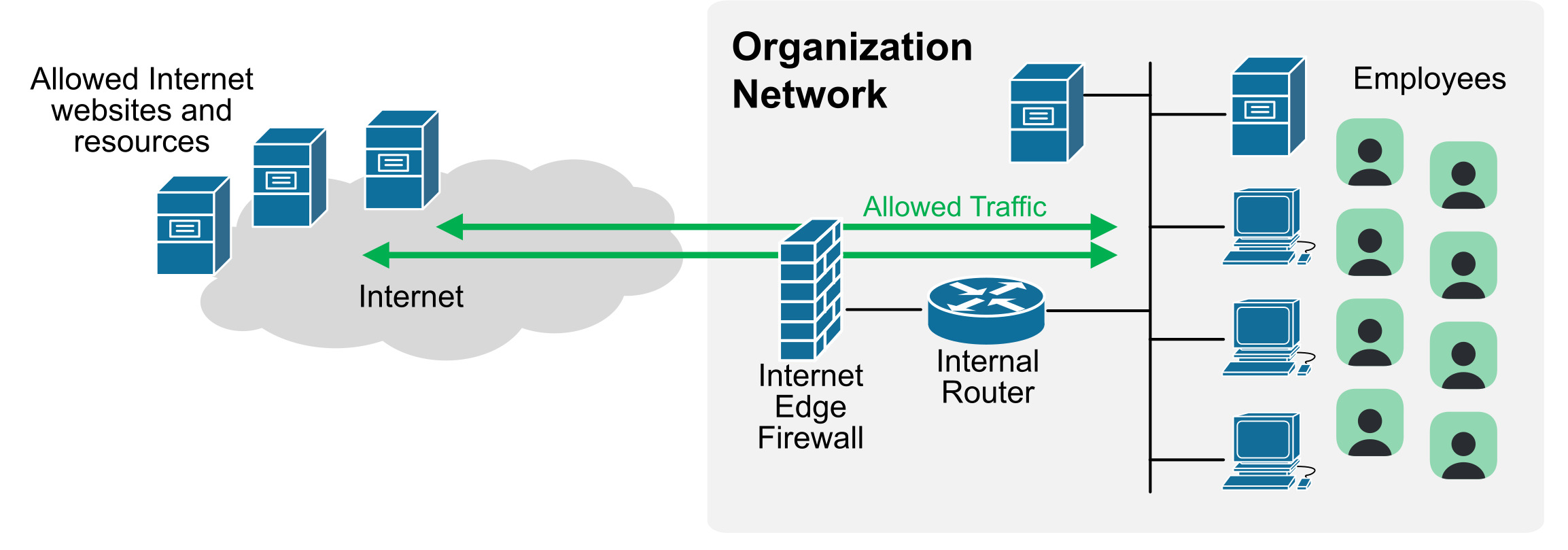

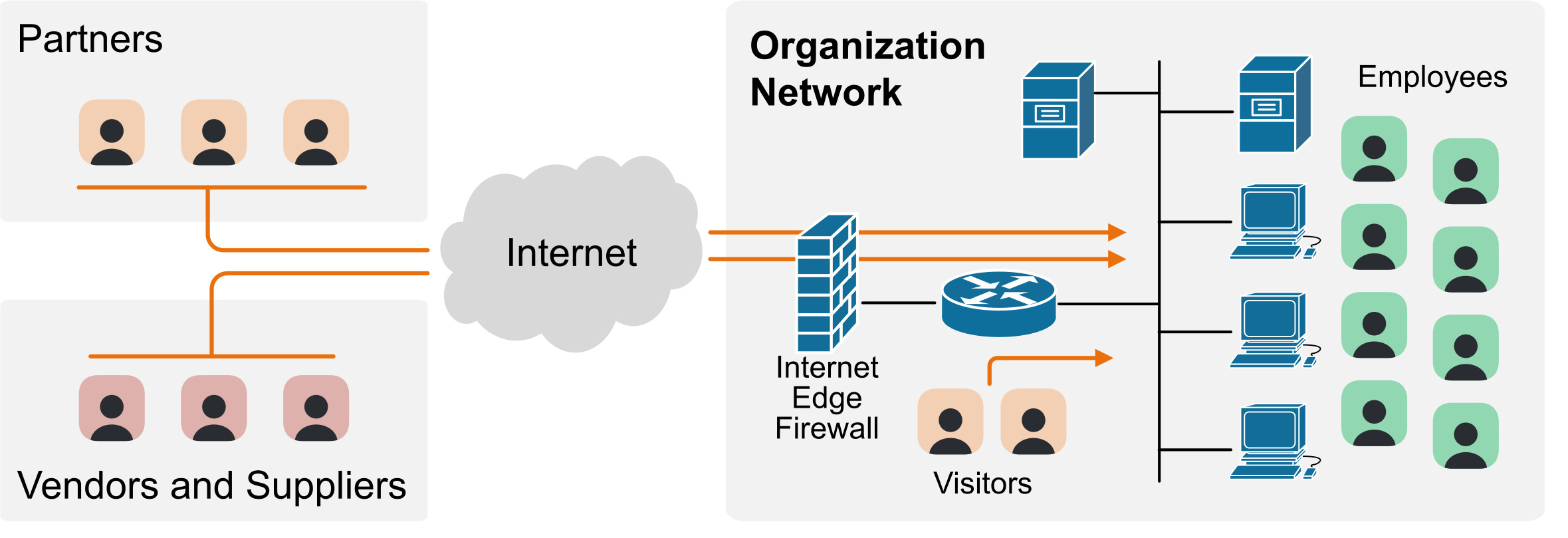

تا به اینجا یاد گرفتیم که فایروالها ترافیک را بر اساس آدرسهای IP و شماره پورتها (لایه ۳ و ۴) مسدود یا مجاز میکنند. با این حال، مهاجمان مدرن از روشهای پیچیدهای استفاده میکنند که برای یک فایروال سنتی، «ترافیک عادی» به نظر میرسد.

به عنوان مثال، یک مهاجم ممکن است ترافیک را به پورت ۸۰ (HTTP) ارسال کند که در فایروال مجاز است. اما در داخل آن ترافیک وب، ممکن است یک اکسپلویت (Exploit) مخرب وجود داشته باشد که قصد دارد از یک آسیبپذیری در سرور وب شما سوءاستفاده کند. فایروال چون فقط به «پاکت» نگاه میکند و نه به «محتوا»، اجازه عبور این حمله را میدهد.

اینجاست که IPS وارد عمل میشود. یک IPS ترافیک را به صورت عمیق بررسی میکند (Deep Packet Inspection - DPI) تا الگوهای حملات شناخته شده، بدافزارها و رفتارهای مشکوک را پیدا کند. اگر IPS یک تهدید را شناسایی کند، میتواند بلافاصله آن را مسدود کرده و از رسیدن آن به هدف جلوگیری کند.

بسیاری از افراد از اصطلاحات IDS (سیستم تشخیص نفوذ) و IPS (سیستم پیشگیری از نفوذ) به جای یکدیگر استفاده میکنند، اما آنها یک تفاوت عملکردی بسیار مهم دارند:

سیستم تشخیص نفوذ (IDS): یک دستگاه غیرفعال (Passive) است. ترافیک را مانیتور میکند و اگر تهدیدی پیدا کند، هشدار (Alert) صادر میکند. اما IDS ترافیک را متوقف نمیکند. مانند یک دوربین امنیتی است که دزدی را ضبط میکند اما جلوی او را نمیگیرد.

سیستم پیشگیری از نفوذ (IPS): یک دستگاه فعال (Active) است. نه تنها تهدیدات را شناسایی میکند، بلکه به طور خودکار اقدام به مسدود کردن آنها میکند. مانند یک نگهبان است که نه تنها دزد را میبیند، بلکه فیزیکی جلوی ورود او را میگیرد.

سیستمهای IPS عمدتاً از دو روش اصلی برای شناسایی فعالیتهای مخرب استفاده میکنند:

۱. شناسایی مبتنی بر امضا (Signature-based): این رایجترین روش است. IPS پایگاه دادهای از «امضاها» دارد که الگوهای حملات شناخته شده هستند. وقتی ترافیک با یکی از این الگوها مطابقت داشته باشد، حمله شناسایی میشود. این روش بسیار دقیق است اما فقط میتواند حملاتی را که قبلاً شناخته شدهاند شناسایی کند.

۲. شناسایی مبتنی بر ناهنجاری (Anomaly-based): در این روش، IPS ابتدا یاد میگیرد که ترافیک «عادی» در شبکه شما چگونه به نظر میرسد (یک Baseline ایجاد میکند). اگر فعالیتی به شدت با این حالت عادی تفاوت داشته باشد (مثلاً افزایش ناگهانی و عظیم ترافیک از یک کشور خاص)، IPS آن را به عنوان یک تهدید احتمالی علامتگذاری میکند. این روش برای شناسایی حملات جدید (Zero-day) که هنوز امضایی برای آنها وجود ندارد، عالی است.

برای اینکه یک IPS بتواند ترافیک را مسدود کند، باید در مسیر مستقیم ترافیک (In-line) قرار بگیرد. یعنی تمام ترافیک شبکه باید از داخل IPS عبور کند تا به مقصد برسد.

اگر IPS در مسیر نباشد (مانند IDS)، نمیتواند ترافیک مخرب را قبل از رسیدن به هدف متوقف کند. به همین دلیل، IPSها معمولاً بلافاصله بعد از فایروال مرزی یا در نقاط حساس شبکه که سرورهای مهم قرار دارند، نصب میشوند.

یک IPS یک دستگاه امنیتی است که ترافیک را برای شناسایی و مسدود کردن حملات در زمان واقعی بازرسی میکند.

تفاوت با فایروال: فایروال بر اساس آدرسها/پورتها فیلتر میکند، اما IPS محتوای بسته را برای یافتن اکسپلویتها بررسی میکند.

IDS در مقابل IPS: سیستم IDS فقط هشدار میدهد (غیرفعال)، اما IPS به طور فعال حمله را مسدود میکند.

روشهای شناسایی: IPS از امضاها (الگوهای شناخته شده) و ناهنجاریها (رفتار غیرعادی) برای یافتن تهدیدات استفاده میکند.

استقرار: یک IPS باید به صورت In-line (در مسیر) نصب شود تا بتواند ترافیک را متوقف کند.

**حمید رضا اسفندیاری _ کارشناس شبکه و فناوری اطلاعات**