آسیب پذیری جدیدی با شناسه CVE-2022-2274 در OpenSSL 3.0.4 وجود داره که به مهاجمین امکان اجرای کد از راه دور روی سرورهای SSL/TLS میده.

این آسیب پذیری با شدت بالا ارزیابی شده و توصیه شده کاربران هر چه سریعتر به نسخه OpenSSL 3.0.5 ارتقاء بدن.

آسیب پذیری هم در پیاده سازی نادرست RSA در CPUهای X86_64 هستش که از دستورات AVX512IFMA پشتیبانی میکنن. این مشکل باعث میشه که پیاده سازی RSA با کلید خصوصی 2048 بیتی منجر به خرابی حافظه بشه ، در نتیجه مهاجم از این خرابی میتونه برای اجرای کد از راه دور استفاده کنه.

سرورهای SSL/TLS یا سایر سرورهایی که از کلیدهای خصوصی 2048 بیتی RSA روی ماشینهایی که از دستورات AVX512IFMA در معماری X86_64 پشتیبانی میکنند تحت تأثیر این آسیب پذیری قرار میگیرند.

نسخه های OpenSSL 1.1.1 و 1.0.2 تحت تاثیر این آسیب پذیری نیستند.

دستورات Advanced Vector Extensions 512

دستورات Advanced Vector Extensions 512 یا به اختصار AVX-512 مجموعه دستوراتی هستند که برای بهینه سازی و اجرای سریع کارها در زمینه هایی مختلفی مانند شبیه سازی علمی، تجزیه و تحلیل مالی، هوش مصنوعی (AI)/یادگیری عمیق، مدل سازی و تحلیل سه بعدی،پردازش صوتی/تصویری، رمزنگاری و فشرده سازی داده ها استفاده میشه و تقریبا از سال 2013 توسط اینتل معرفی شده.

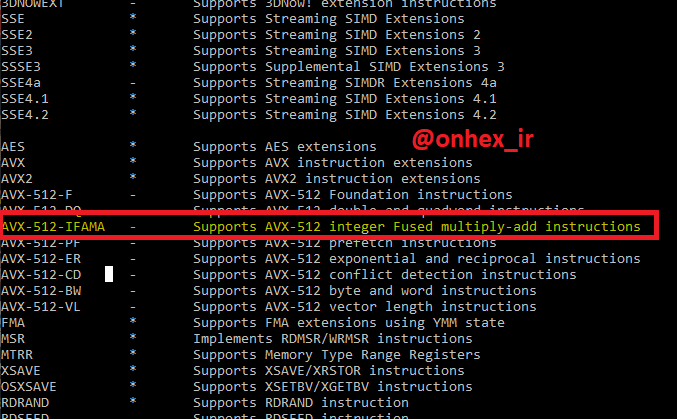

دستورات AVX-512IFMA مخفف عبارت AVX-512 Integer Fused Multiply-Add هستش و شامل دو دستور VPMADD52LUQ و VPMADD52HUQ می باشد.

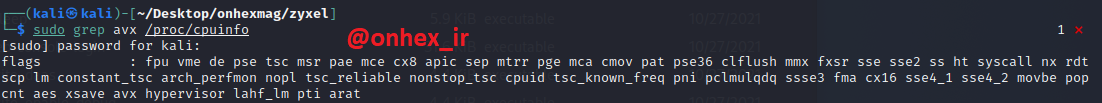

برای اینکه تشخیص بدید CPUتون از این دستورات پشتیبانی میکنه یا نه :

اگر تو لینوکس هستید میتونید از این دستور استفاده کنید :

grep flags /proc/cpuinfo

خرورجی دستور بالا :

همونطور که تو تصویر میبینید از avx پشتیبانی میکنه که برای آسیب پذیر بودن باید از avx-512 پشتیبانی بکنه.

اگر تو ویندوز هستید می تونید از ابزار خود مایکروسافت بنام coreinfo استفاده کنید. برنامه رو دانلود کنید و تو یه فولدر قرار بدید. با CMD اجرا کنید و خروجی رو چک کنید.

همونطور که در شکل میبینید سیستم من پشتیبانی نمیکنه.

___________________________

منبع

ویدیوی دنیای توسعه دهندگان زیرودی ، مشاهده در : آپارات - یوتیوب - تلگرام

اولین شماره از نشریه تخصصی امنیت سایبری با موضوعات مختلف و بروز