من در مسیر یادگیری وب بودم که با ParrotOS آشنا شدم؛ یک سیستم عامل گنو/لینوکس بر پایهٔ دبیان که هم نسخهٔ Sec دارد و هم نسخهٔ Home که میتوان از آن برای استفادهٔ روزمره بهره برد. جالب است بدانید که این «طوطی» در ابتدا قرار بود یک بازی کامپیوتری باشد، اما الان واقعاً به یک بازی کامپیوتری بسیار جذاب و حرفهای تبدیل شده! اکنون که در سال ۲۰۲۶ هستیم، نسخهٔ 7 با آپدیتهای جدید منتشر شده که در ادامه بهطور کامل برایتان توضیح خواهم داد.

متوجه شدم این نسخه علاوه بر مباحث امنیتی، برای توسعه و برنامهنویسی نیز بسیار کاربردی است. روش نصب آن هم بسیار ساده است: کافی است به سایت ParrotOS بروید، فایل ISO را دانلود کنید، داخل ماشین مجازی خود نصب کنید و تمام.

به نظر من این سیستم عامل برای چند دسته از افراد بسیار مفید است: اول، توسعهدهندهای که به یک ایستگاه کاری (Workstation) همهکاره نیاز دارد و ممکن است بعداً پروژهاش را روی داکر، وب یا Raspberry Pi مستقر کند؛ دوم، تازهکاری که نتوانسته کالی لینوکس را بهروزرسانی کند یا از ابزارهای آن استفاده نماید؛ و همچنین یک لژیونر کهنهکار که به دنبال یک کارد همهکاره و جمعوجور میگردد.

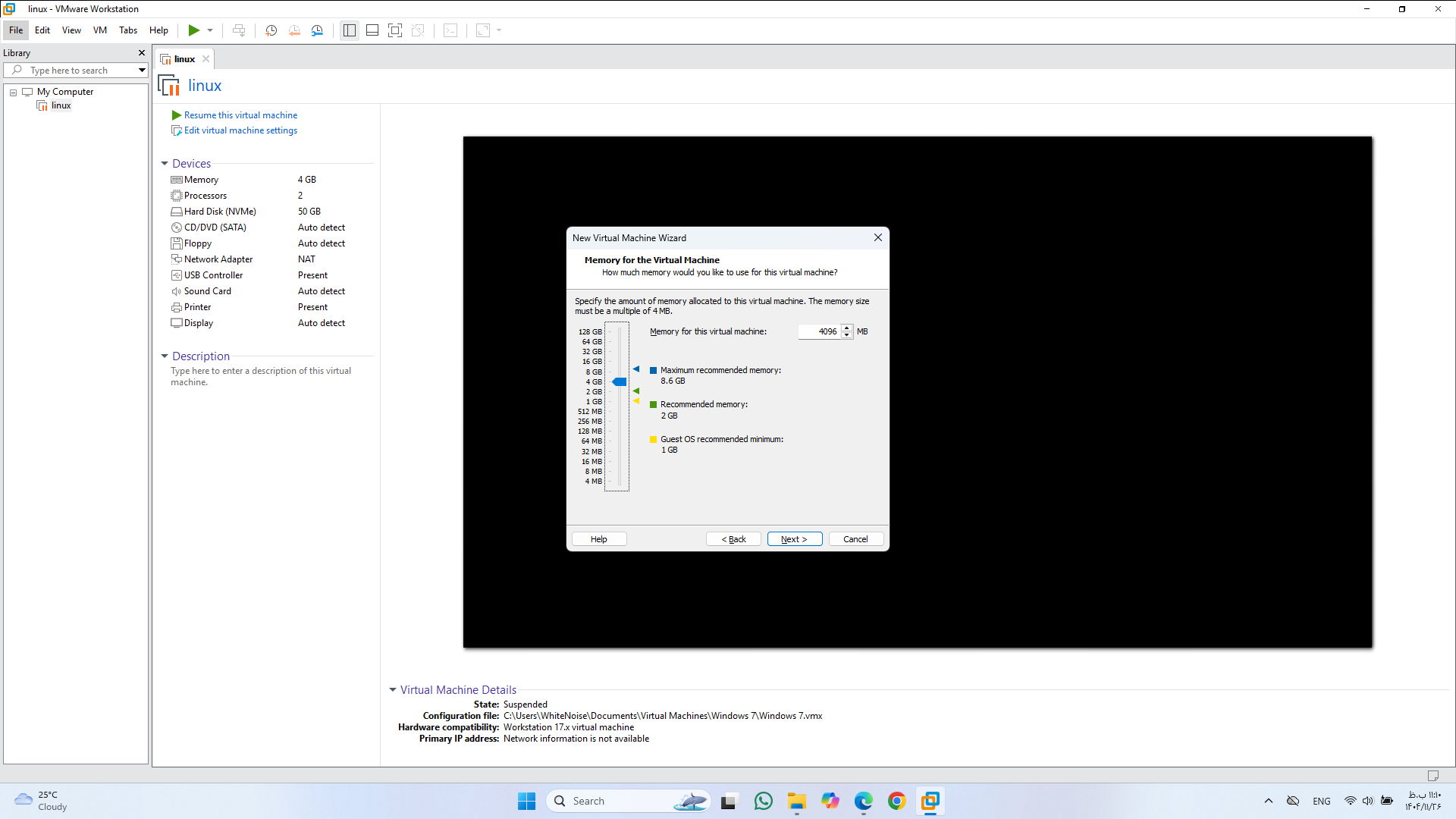

البته نسخه Home آن نیز بستر خوبی برای کارهای خانگی است. نرمافزارهایی مانند کروم و فایرفاکس برای وبگردی و تماشای فیلم، و نیز مجموعههایی شبیه آفیس و داشتن کیبورد فارسی، این نسخه را برای یک سیستم قدیمی که از ویندوز ۷ پشتیبانی میکند و دارای ۴ گیگابایت رم، ۲ هسته پردازنده و ۳۰ گیگابایت هارد دیسک است، به نظر من به انتخاب بهتری نسبت به ویندوز ۷ قدیمی تبدیل کرده است.

در شرایطی که بسیاری روی یک گزینه خاص اصرار دارند، من معتقدم پاسخ روشن است: کالی و پارروت، هر دو با هم لازم هستند. فرض کنید یک لژیون تا کنار اقیانوس آرام پیشروی کرده و به هر دلیلی ماشین از کار میافتد؛ در آن لحظه، زمان یک عامل حیاتی است و تکیه بر یک ماشین ممکن است لژیون را دستخالی بازگرداند.

از نقاط قوت کالی میتوان به ترمینال زیبای آن اشاره کرد و از مزایای پارروت میتوان به پوشش دادن ضعفهای کالی نام برد. بهعنوان مثال، اگر ۹۰ درصد ابزارهای این دو توزیع مشترک باشد، پارروت ابزارهایی مثل OWASP ZAP یا Burp Suite را بهصورت پیشفرض در اختیار شما قرار میدهد. نکته مهم دیگر، زمان بهروزرسانی است؛ ممکن است یکی از این دو سیستم عامل زودتر یک آسیبپذیری را به مخزن خود اضافه کند و با داشتن هر دو، میتوانید این خلأها را پوشش دهید.

شروع راهاندازی با ماشین مجازی

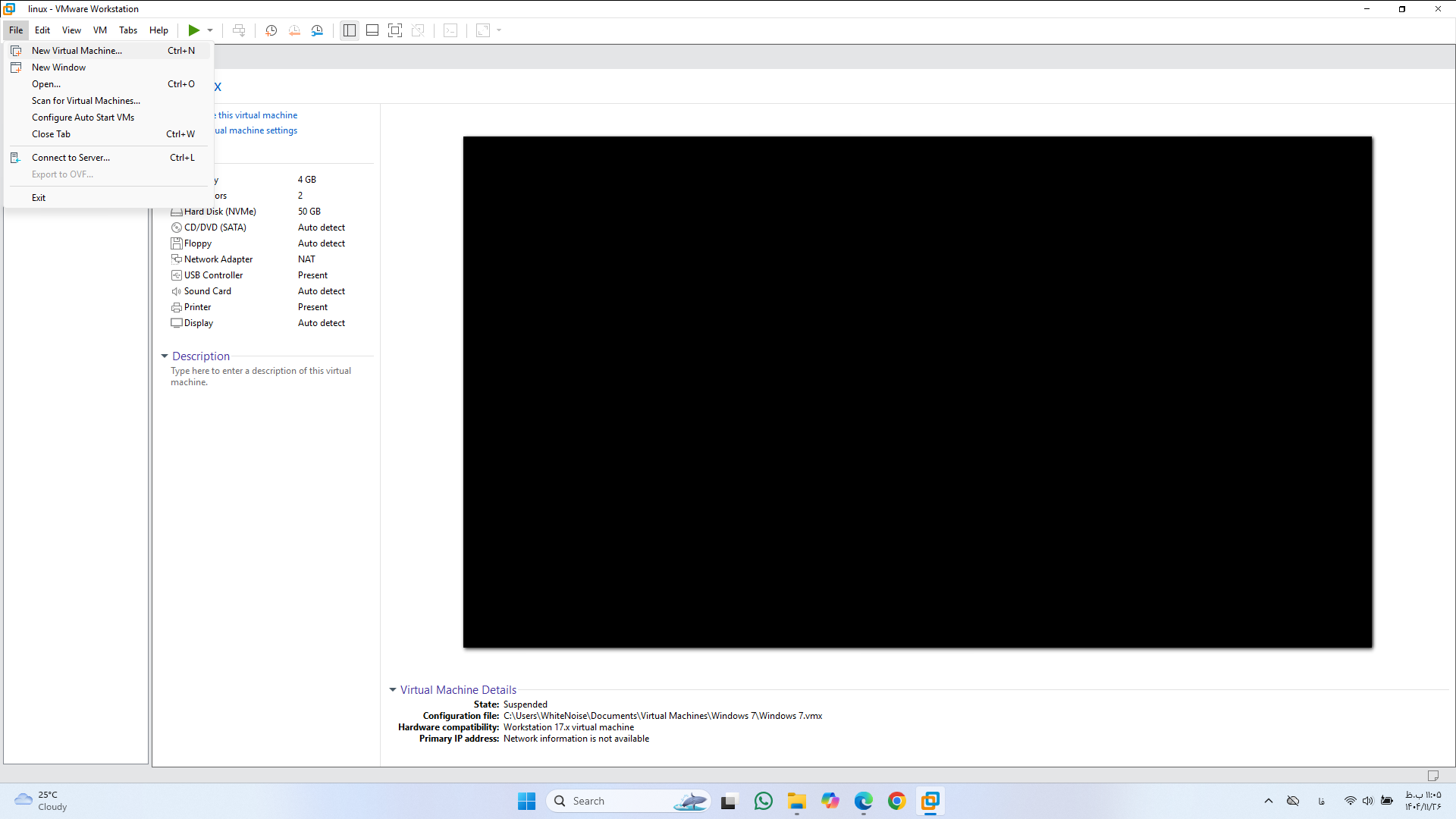

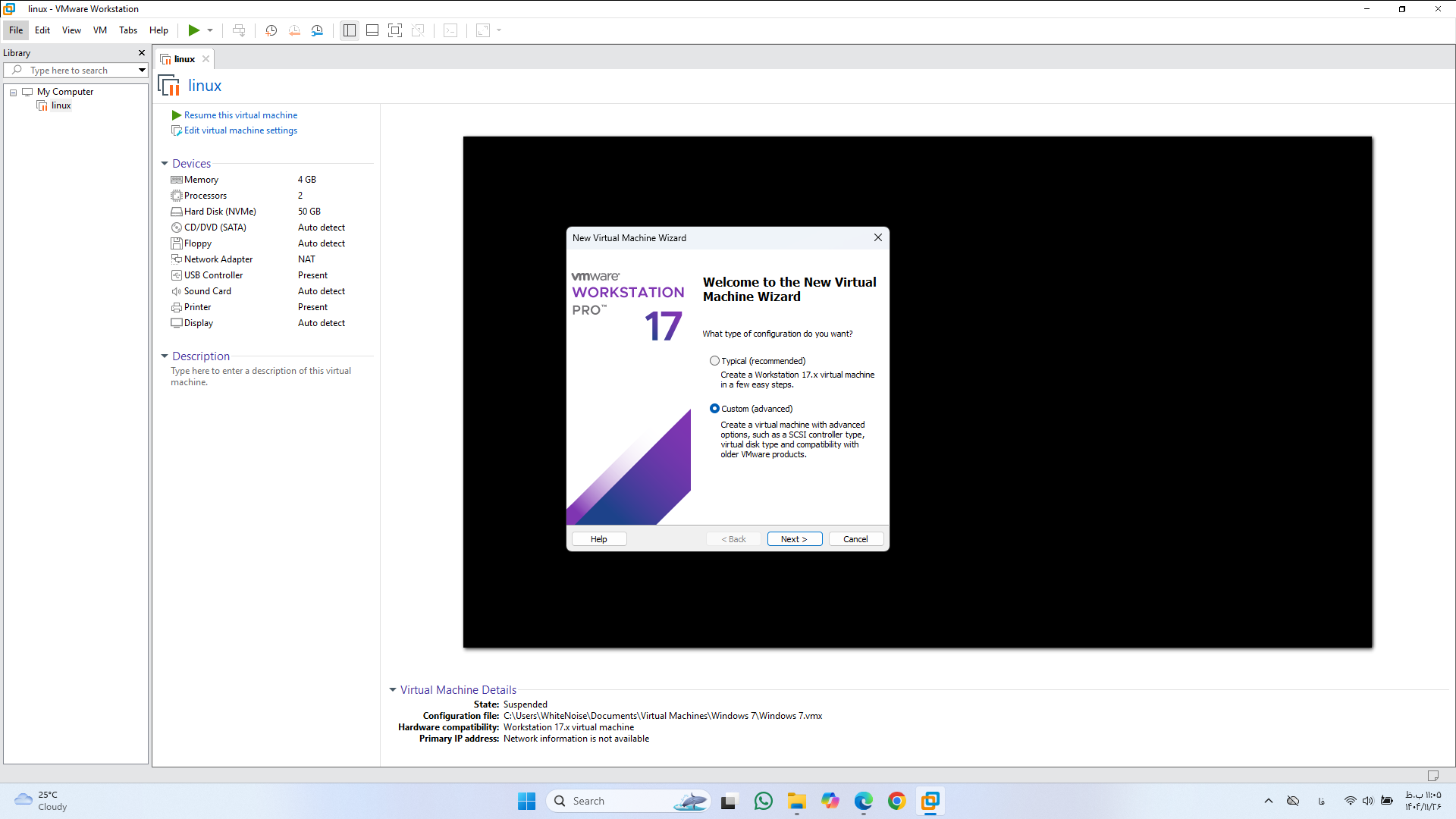

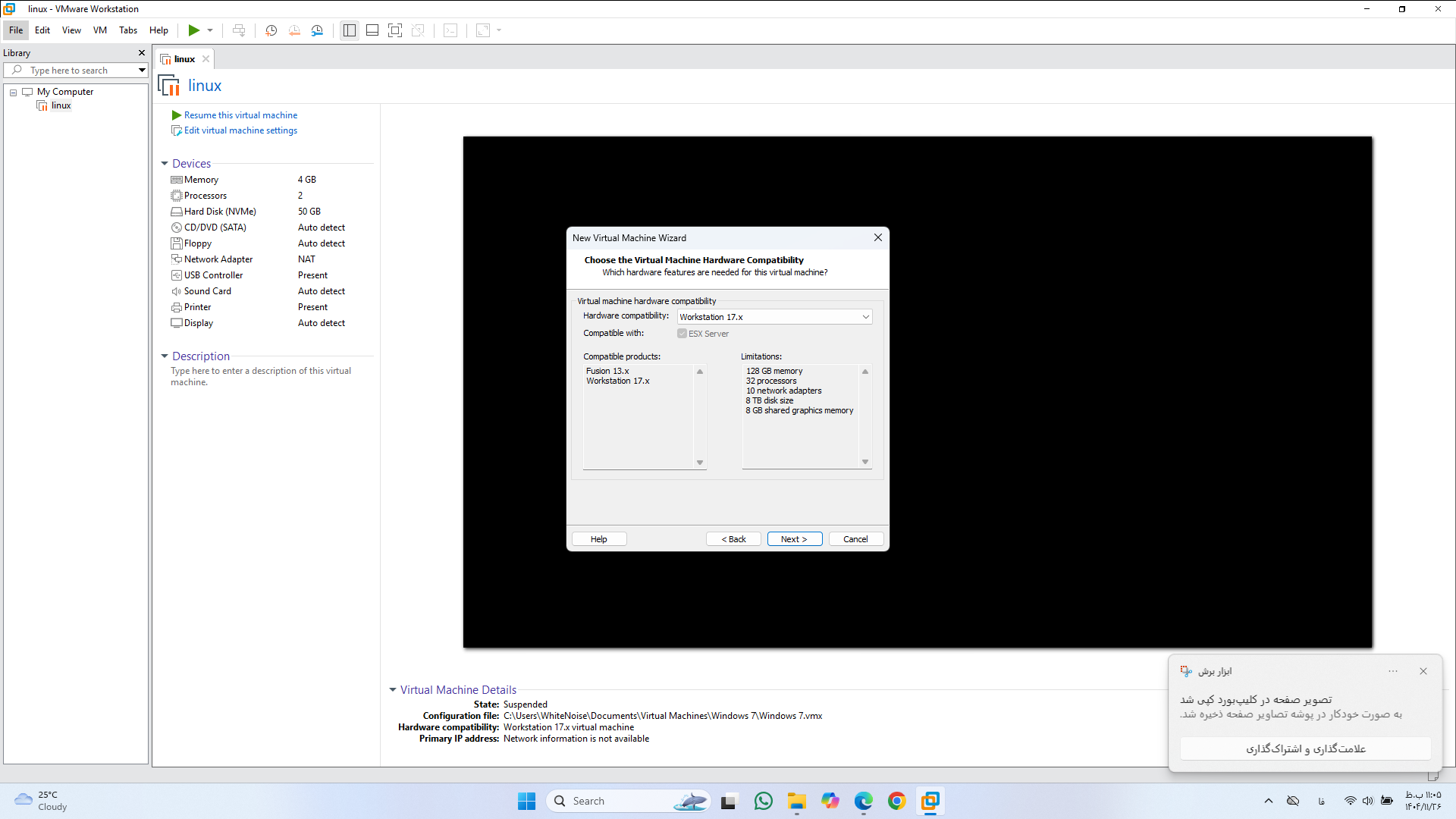

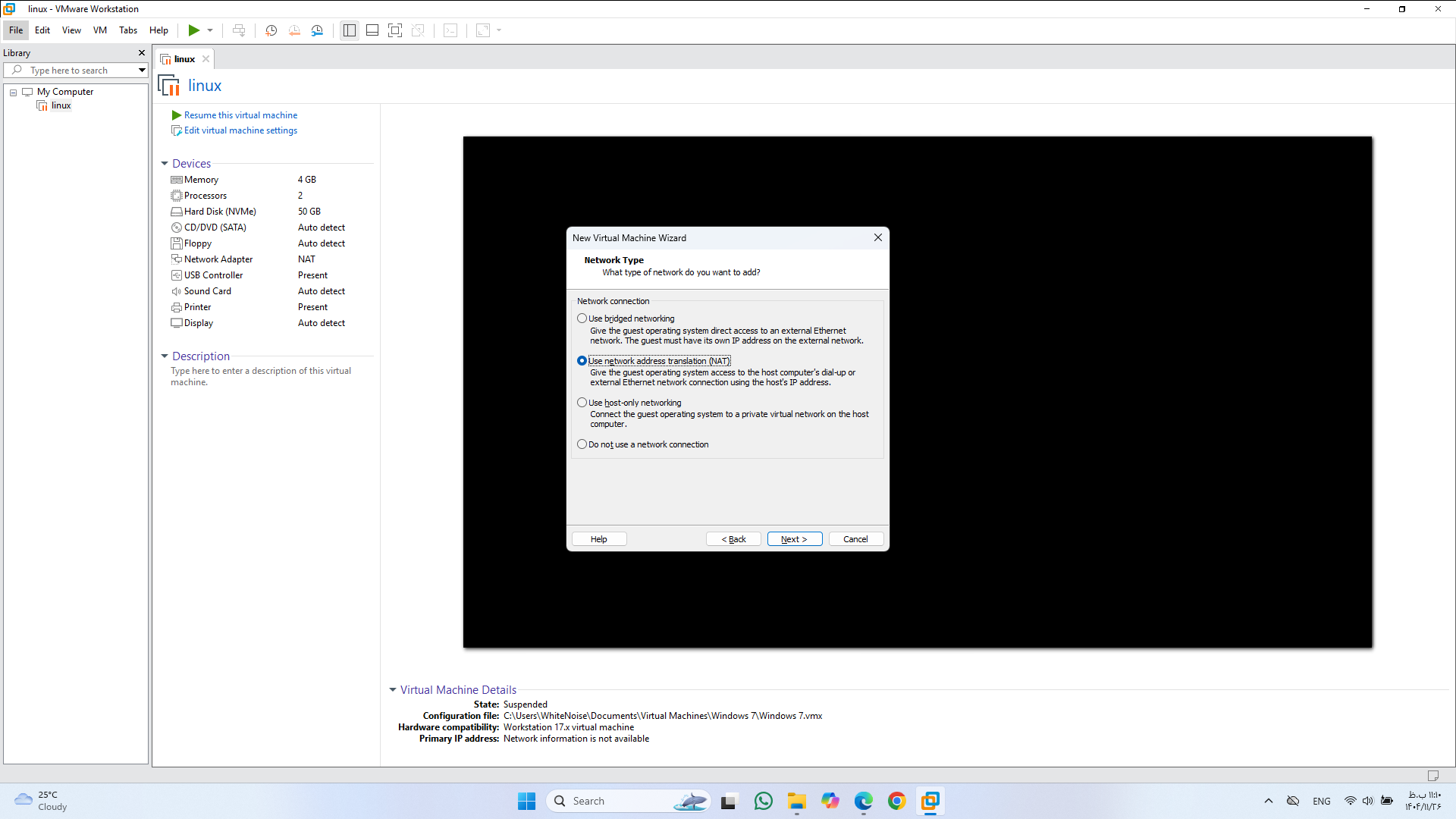

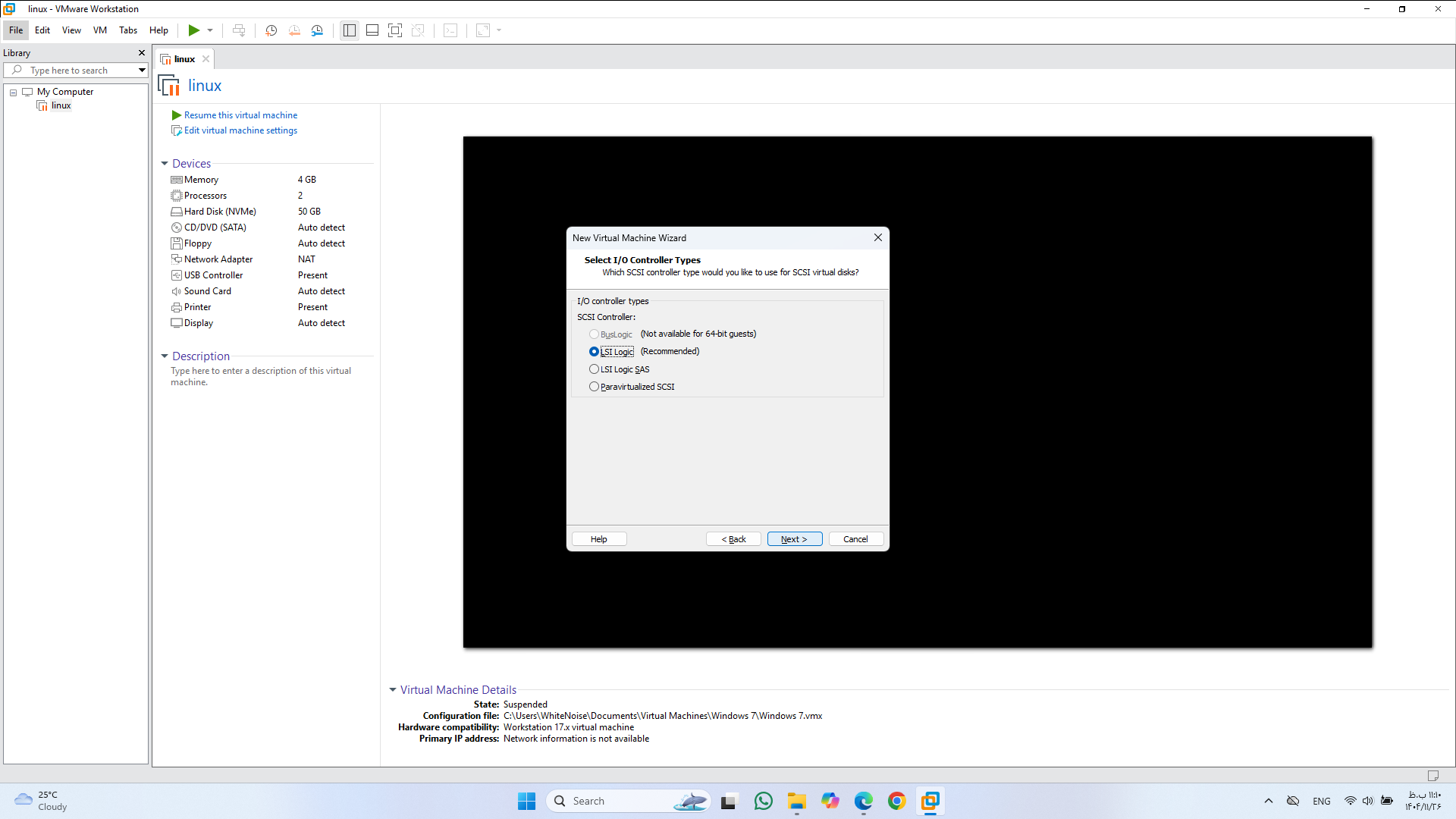

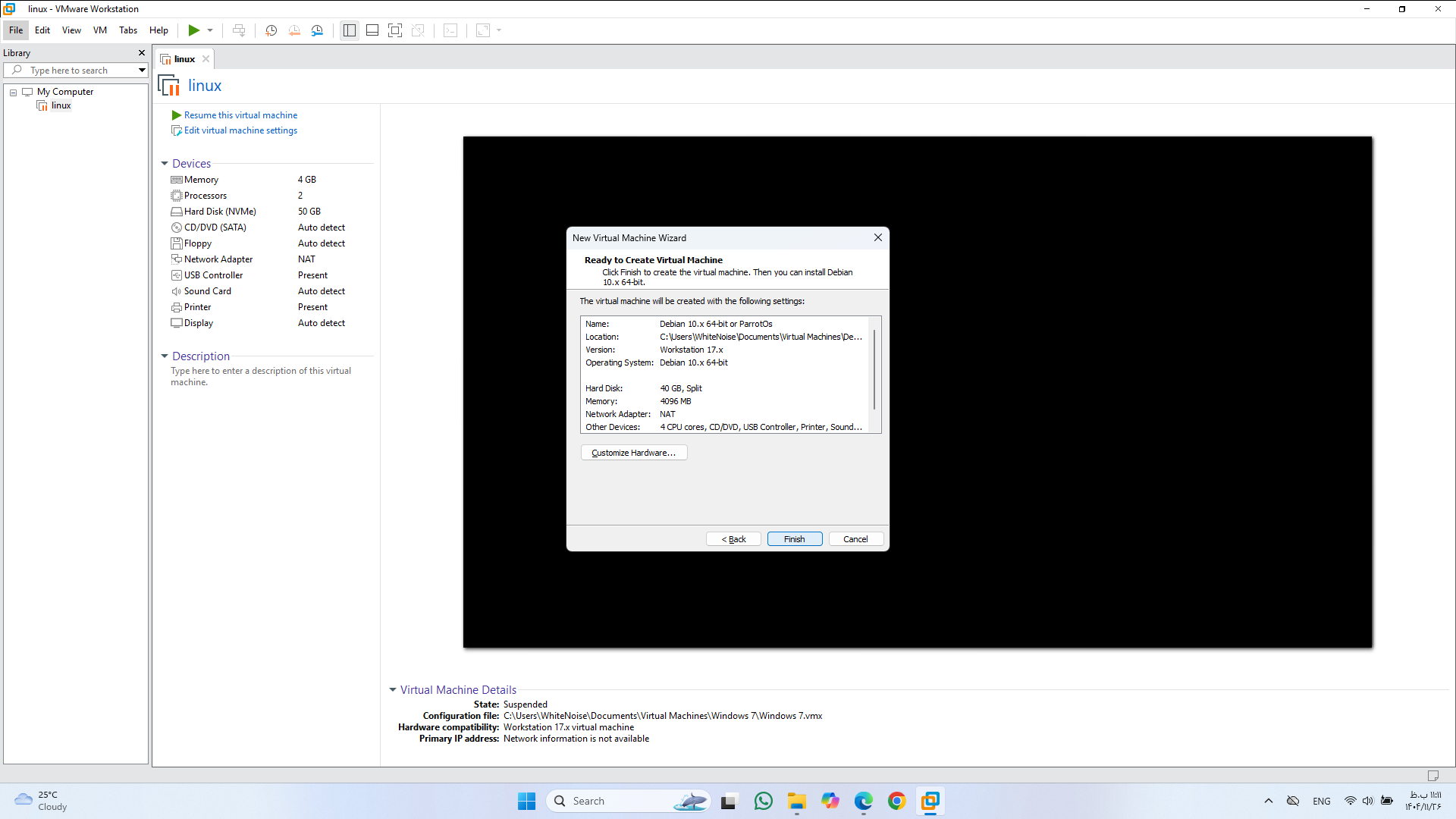

برای شروع کار با ParrotOS، ابتدا نیاز به یک ماشین مجازی دارید؛ مثلاً میتوانید از نرمافزار VMware Workstation در ویندوز استفاده کنید. البته نسخهٔ قابل بوت (Bootable) هم از طریق فلش و با کمک نرمافزار Rufus قابل تهیه است که کار را سادهتر میکند، اما در اینجا با ماشین مجازی پیش میرویم.

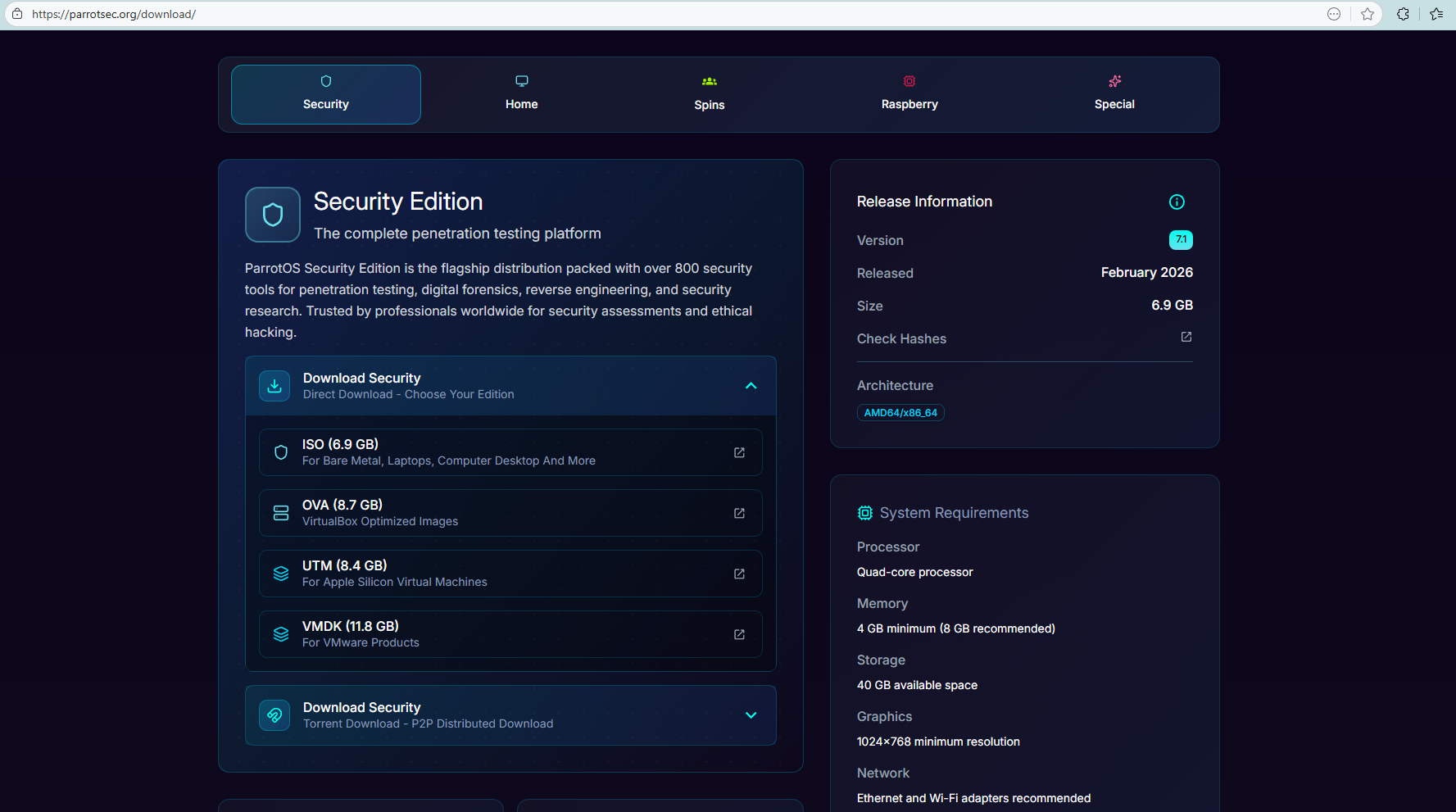

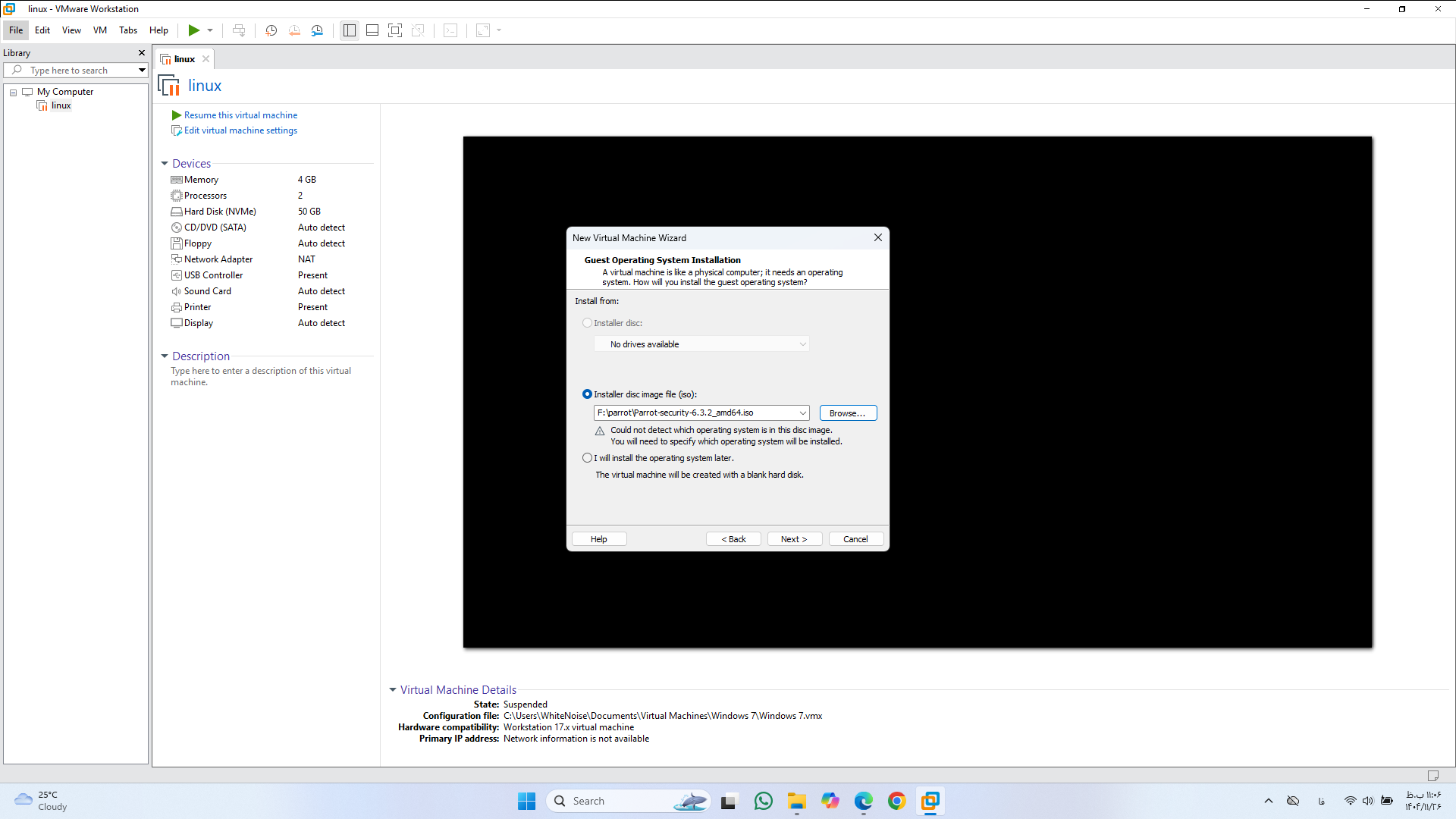

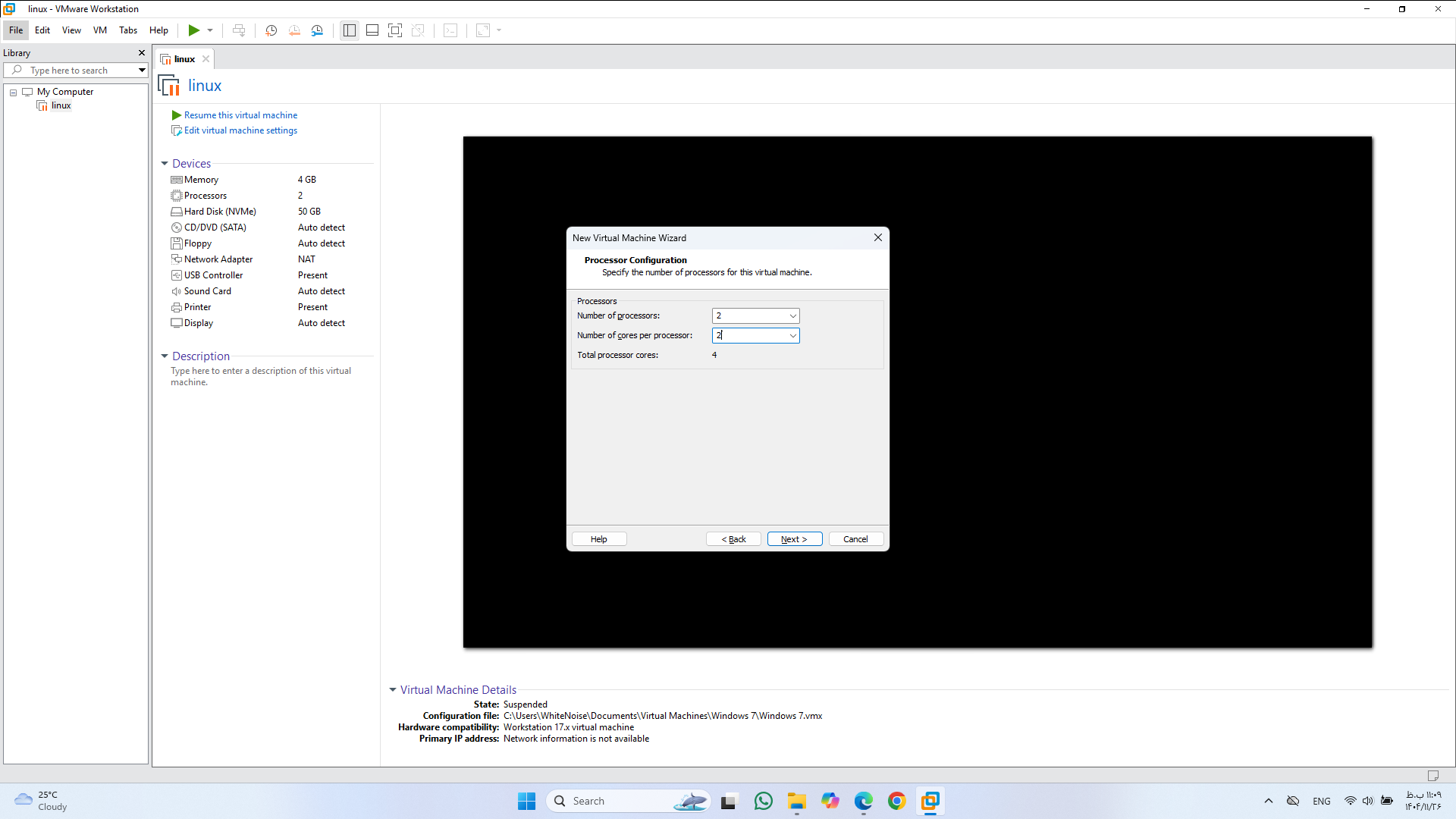

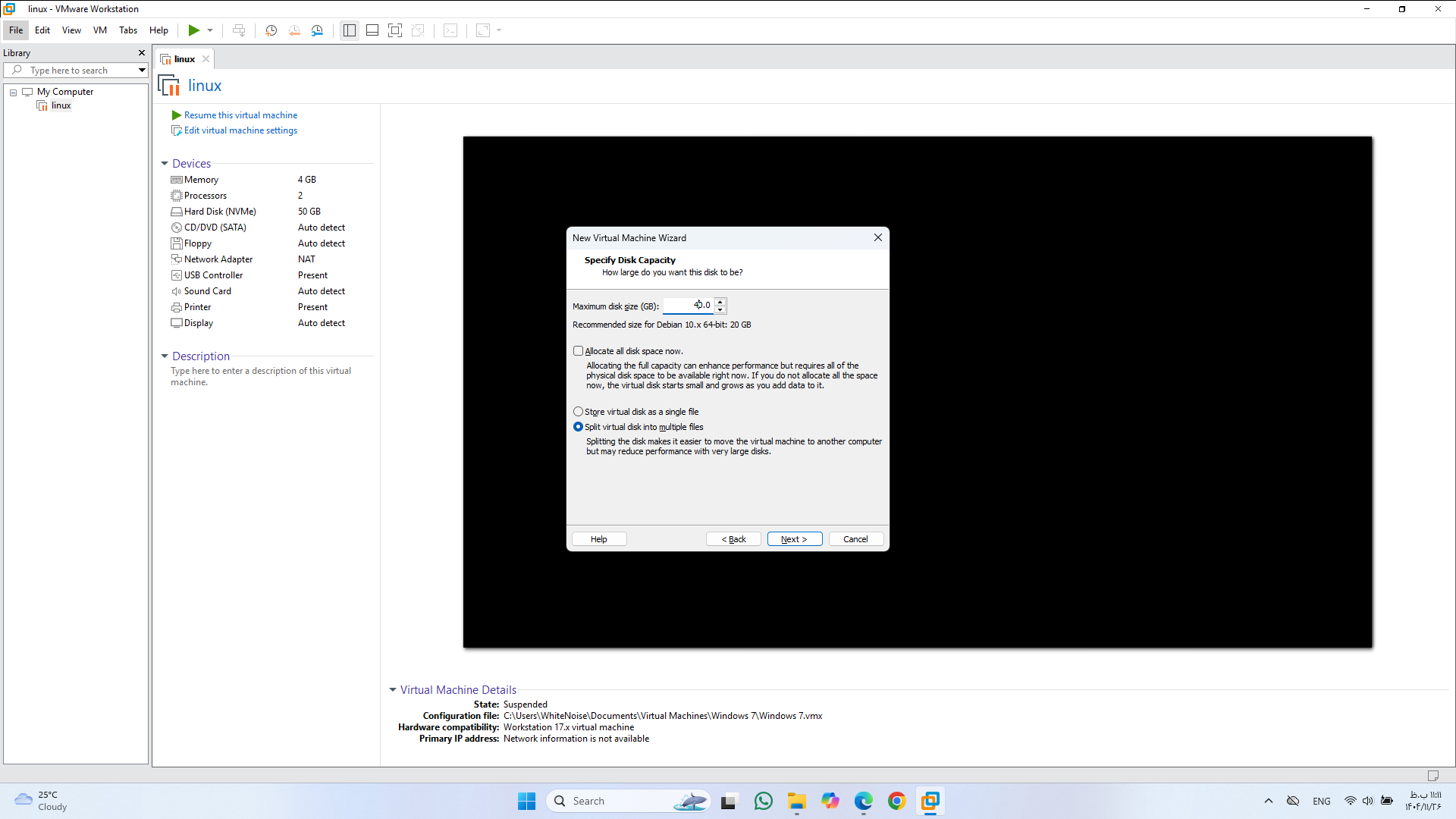

ابتدا وارد سایت رسمی ParrotOS شوید و فایل ISO مربوط به نسخهٔ مورد نظر Parrot Security را دانلود کنید. در حال حاضر (سال ۲۰۲۶) آخرین نسخهٔ منتشر شده، نسخهٔ ۷٫۱ با حجم حدود ۷ گیگابایت است. برای اجرای روان آن روی ماشین مجازی، حداقل سختافزار پیشنهادی شامل ۴ گیگابایت رم و ۴ هستهٔ پردازنده است.

آدرس دانلود سیستمعامل Parrot Security (نسخهٔ Security) در سایت اصلی بهراحتی قابل دسترسی است. همچنین میتوانید با جستجو در گوگل، نسخهٔ مورد نظر را از سایتهای فارسی مثل soft98 یا yasdl دریافت کنید. البته در حال حاضر دانلود از سایت اصلی بدون مشکل انجام میشود. نکته دیگر اینکه نسخهٔ قبلی (۶) نیز قابل ارتقا به نسخهٔ ۷٫۱ است.

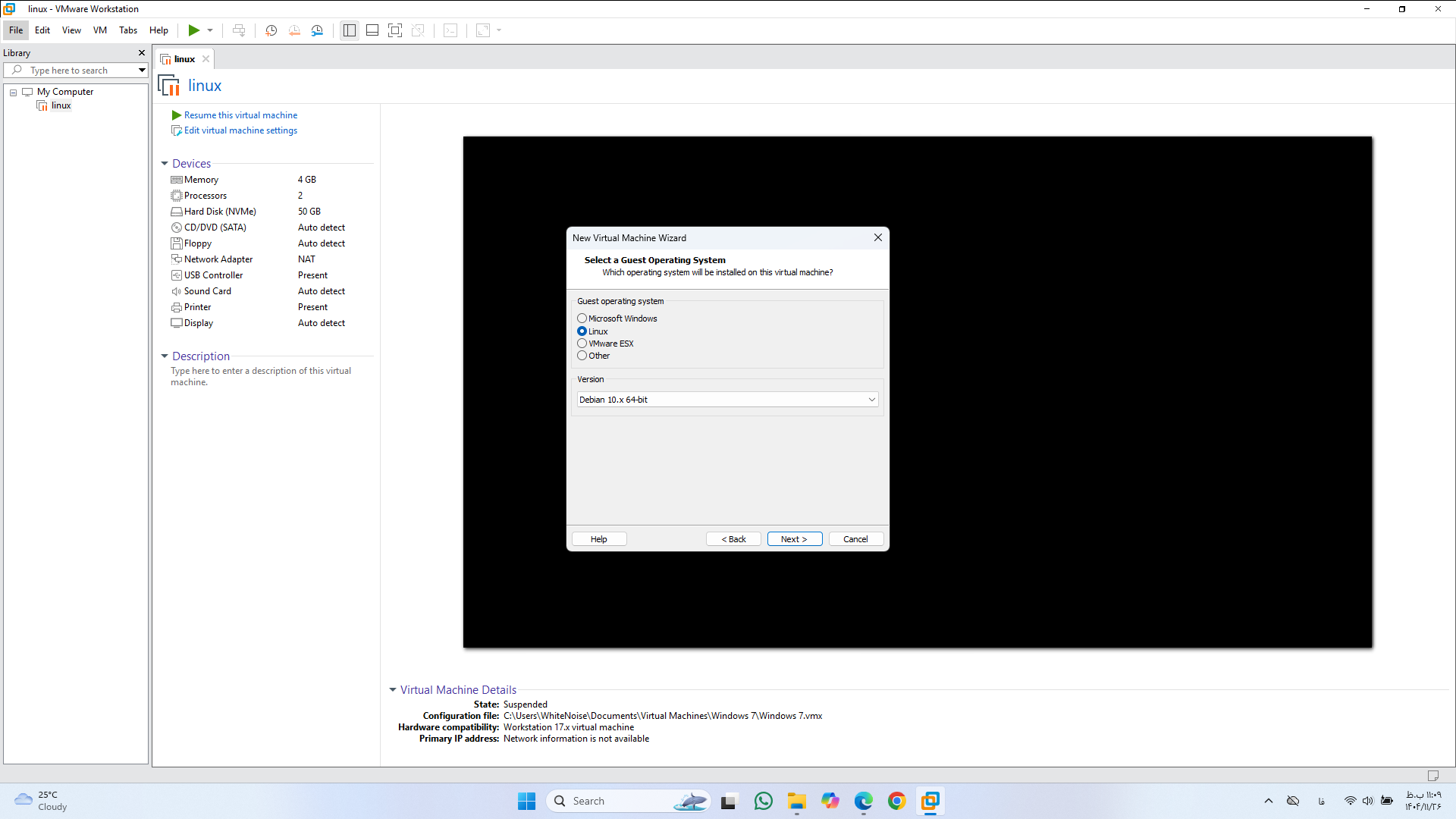

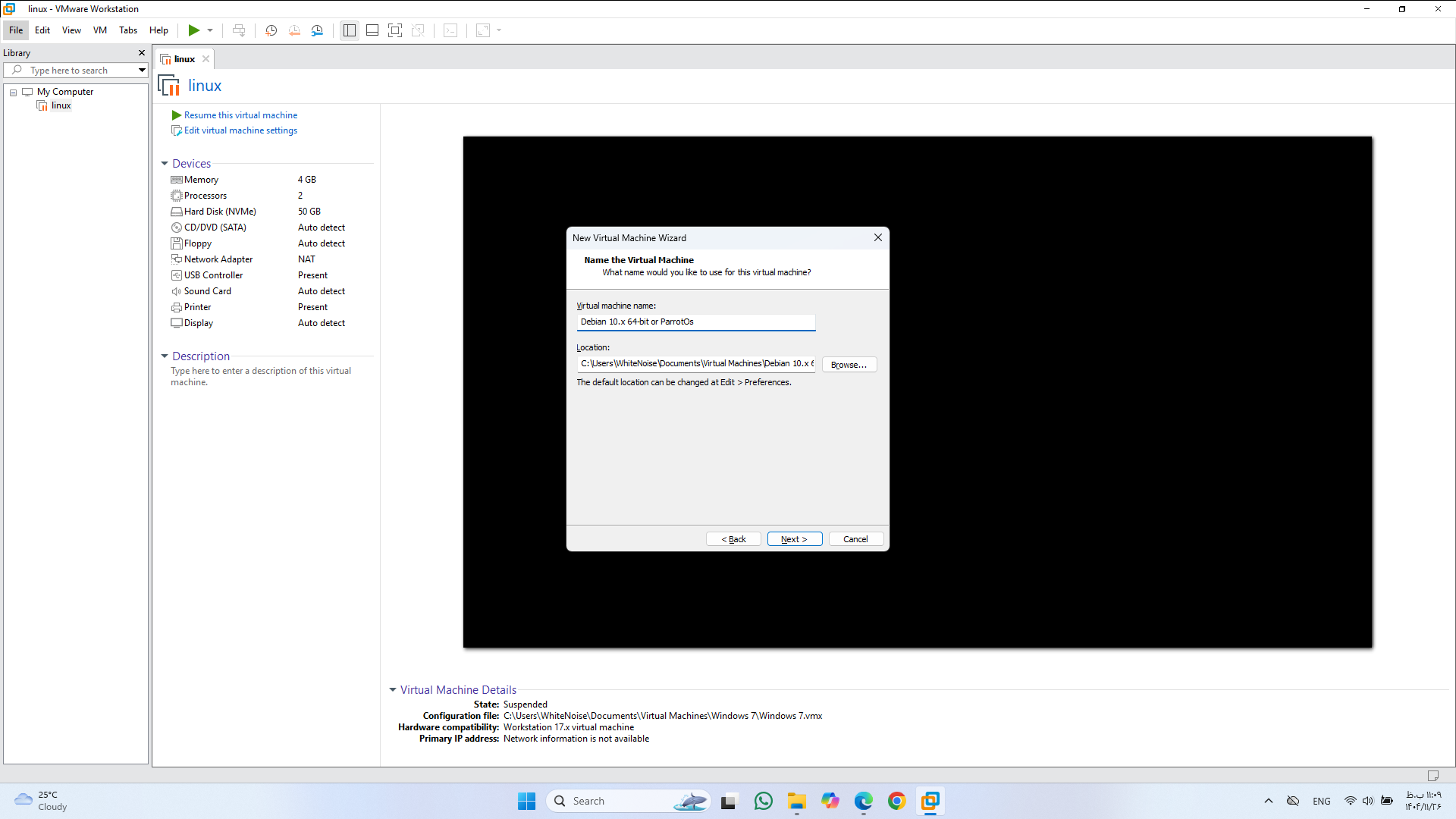

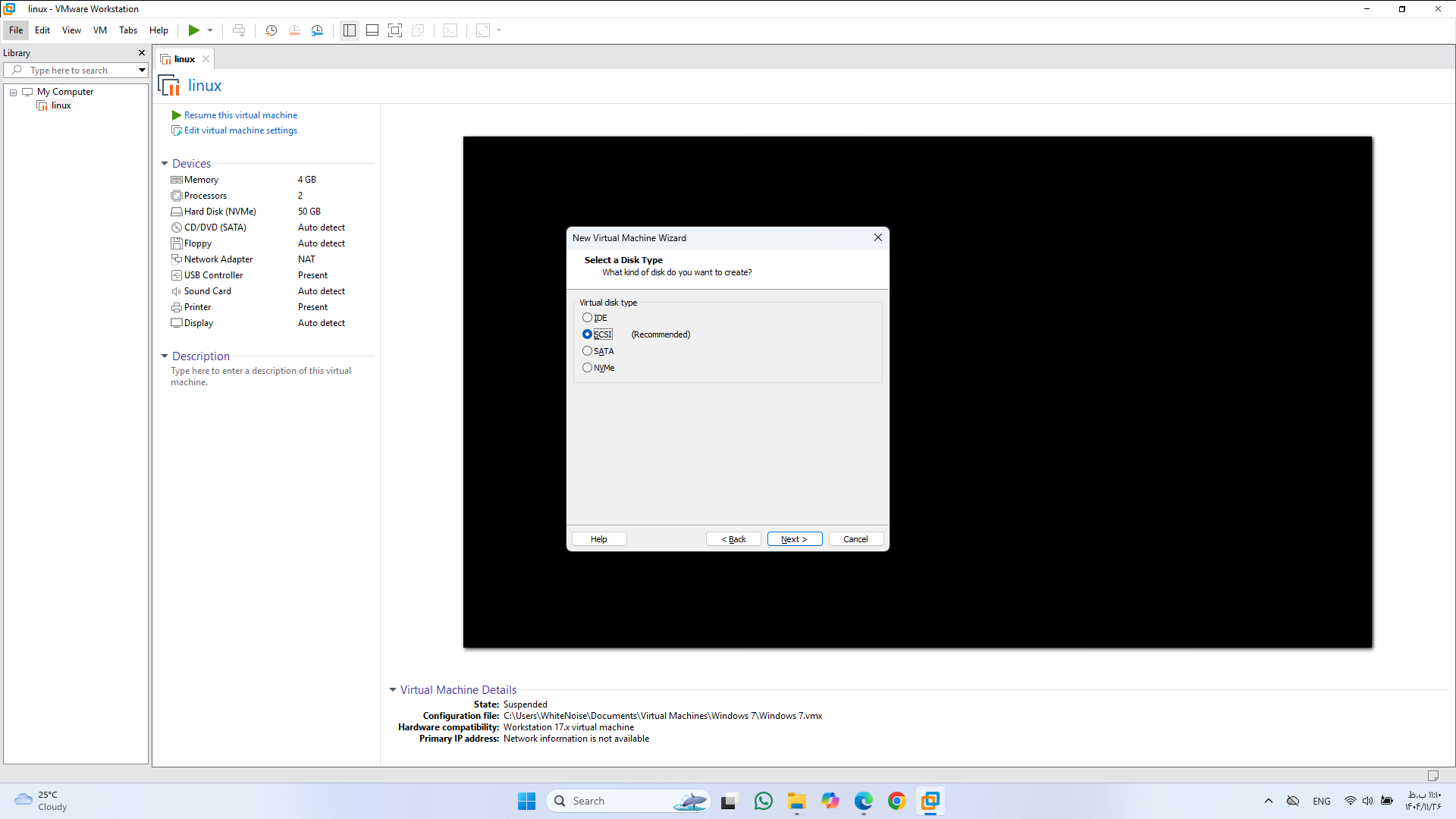

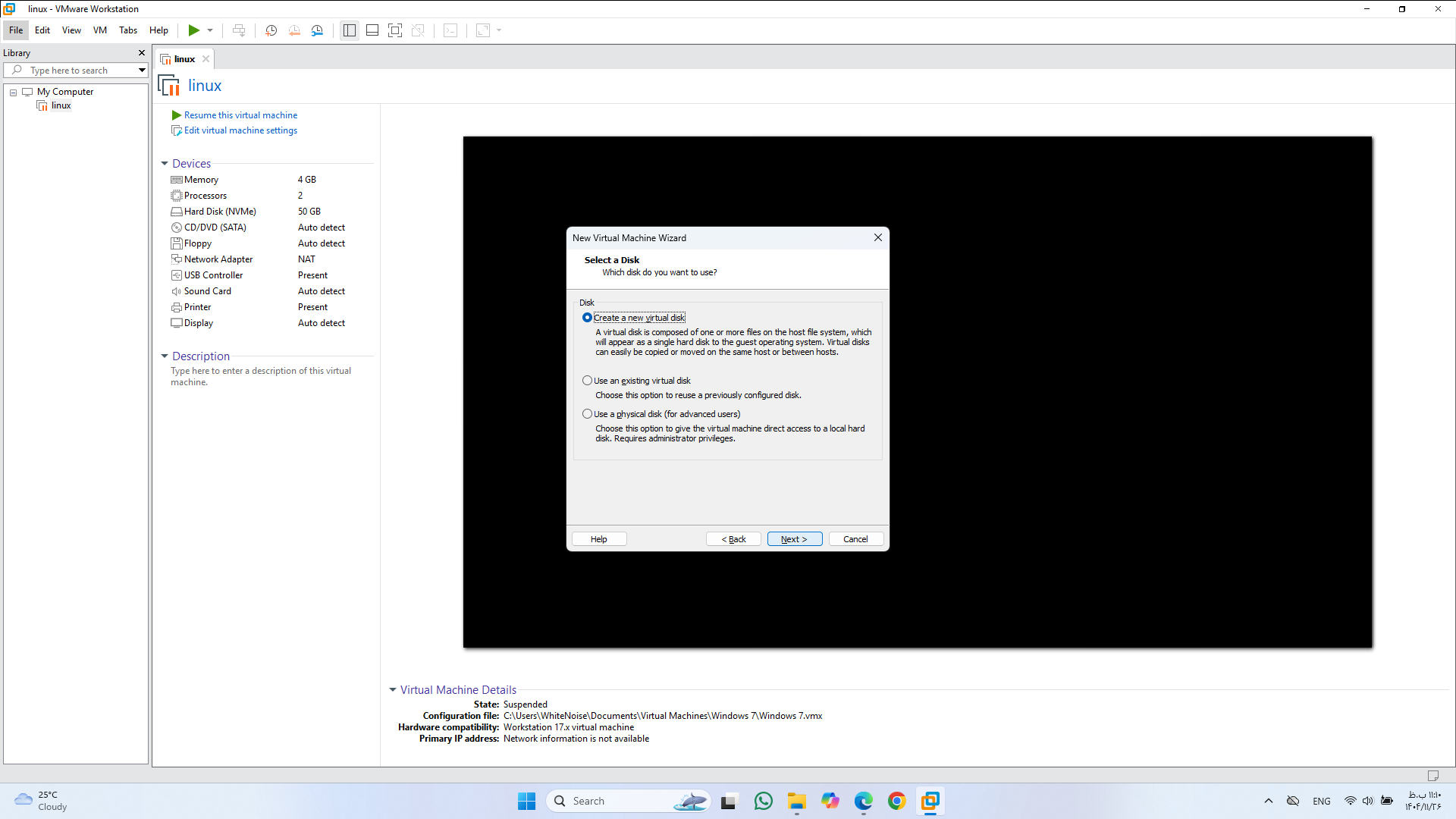

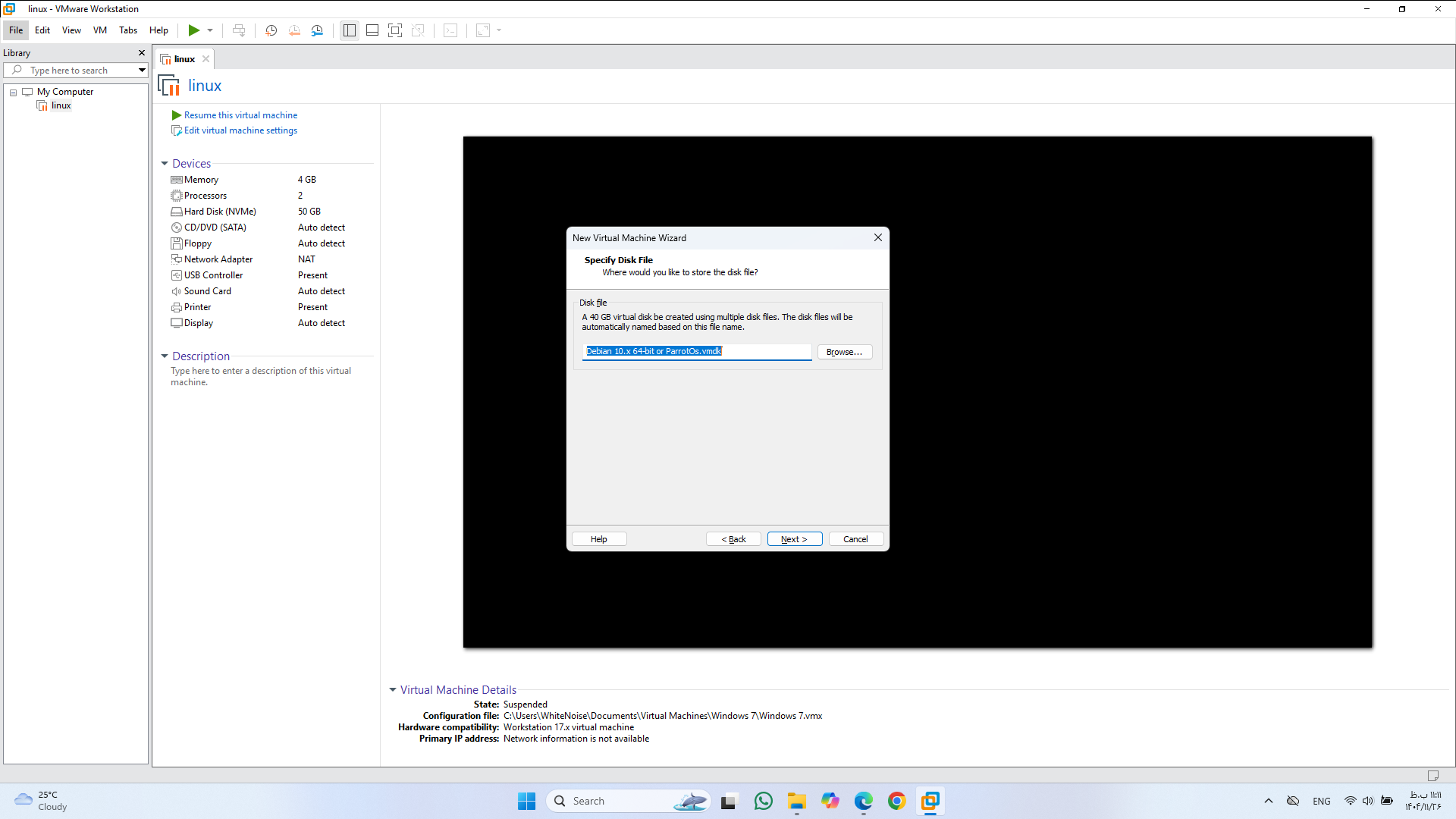

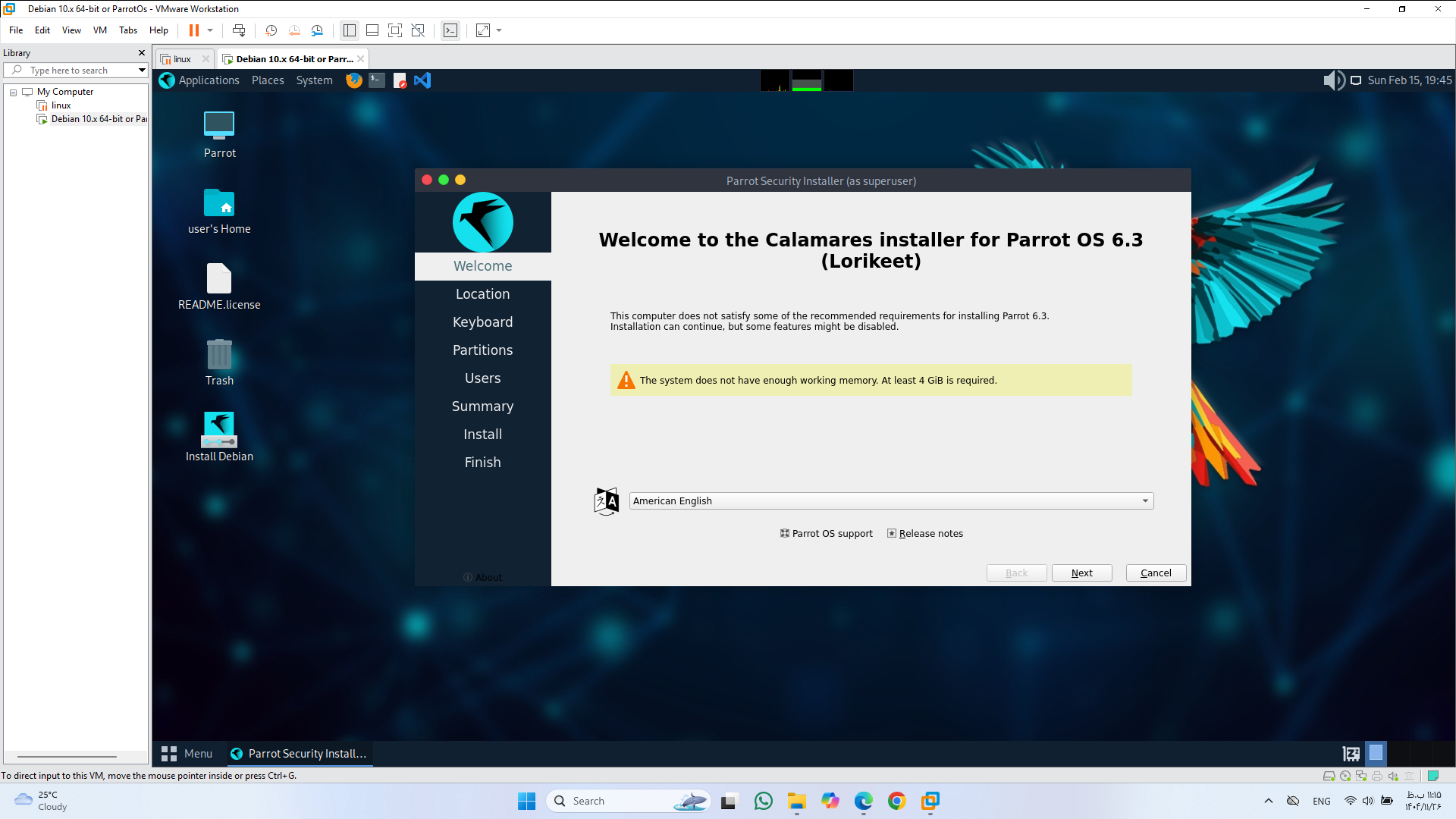

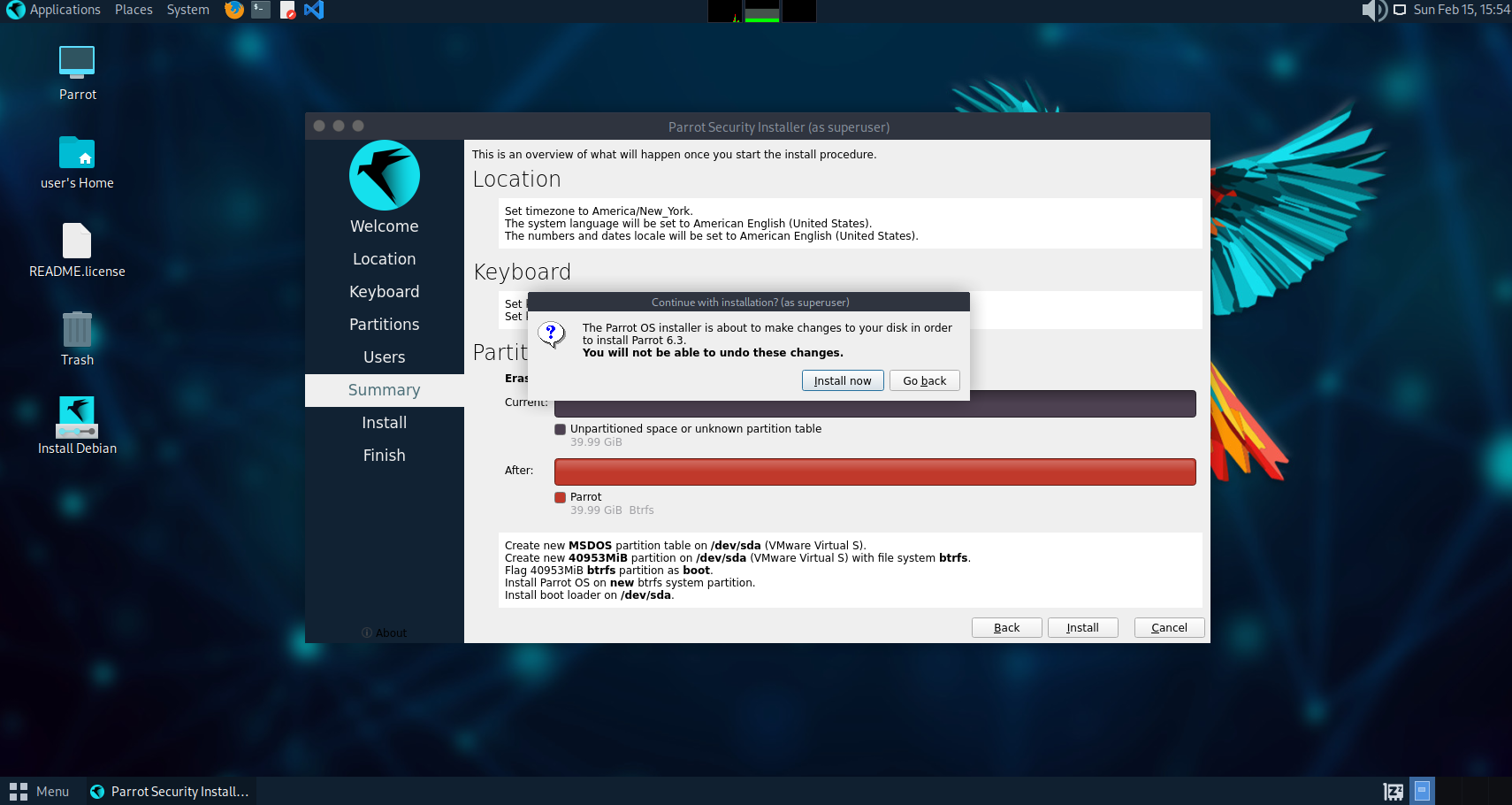

بعد از دانلود، به ماشین مجازی خود بازمیگردیم و فایل ISO را طبق مراحل نصب میکنیم (توجه داشته باشید که مراحل نصب در نسخههای جدید و قدیم یکسان است و تفاوتی بین آنها وجود ندارد).

و نکته مهم: اگر تازه ماشین مجازی را نصب کردهاید، باید در بایوس کامپیوتر خود گزینه virtualization (مجازیسازی) را در تنظیمات بایوس فعال کنید. در غیر این صورت، ماشین مجازی به درستی اجرا نخواهد شد.

چند دقیقه برای اجرا زمان دهید و عجله نکنید

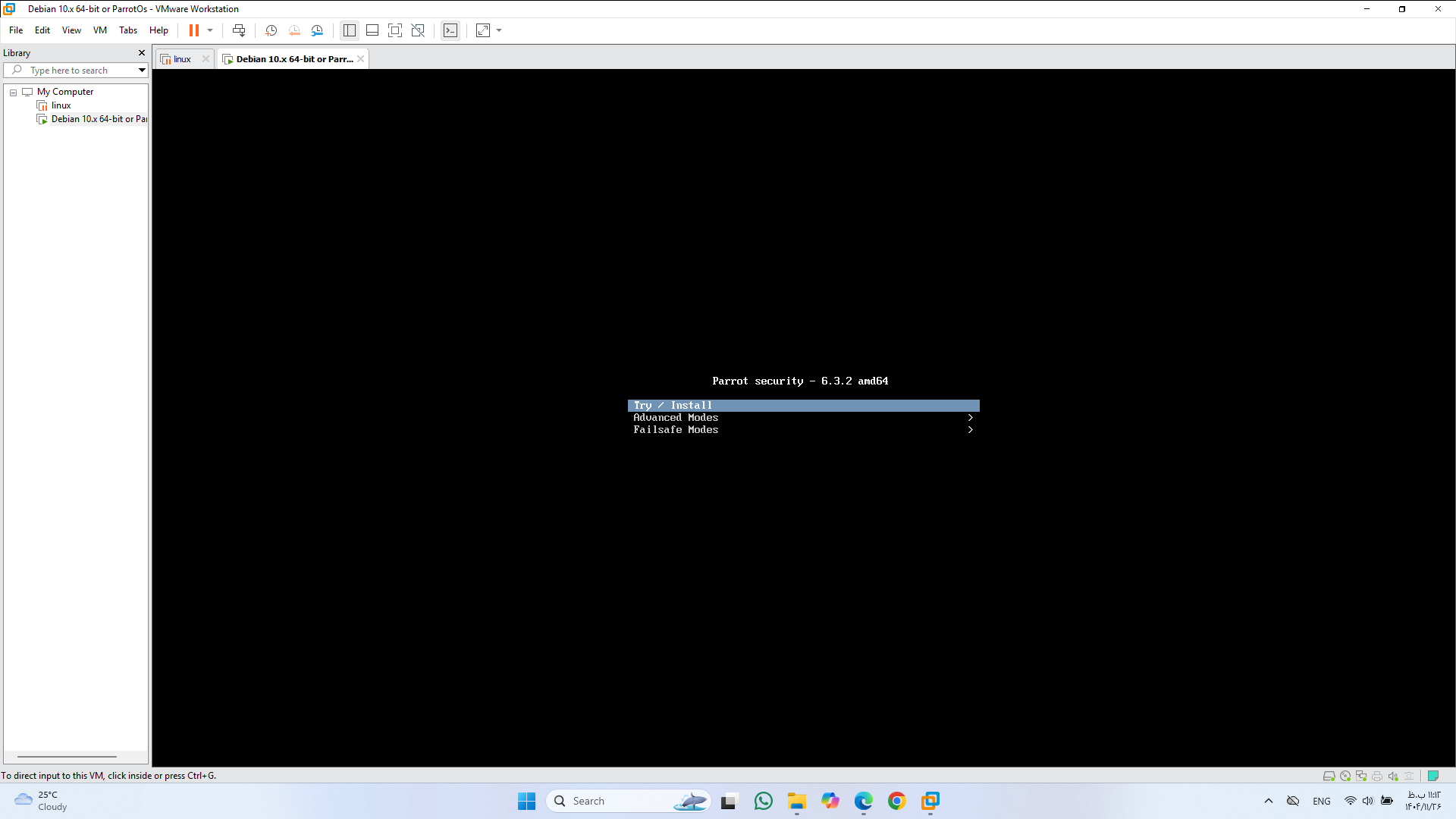

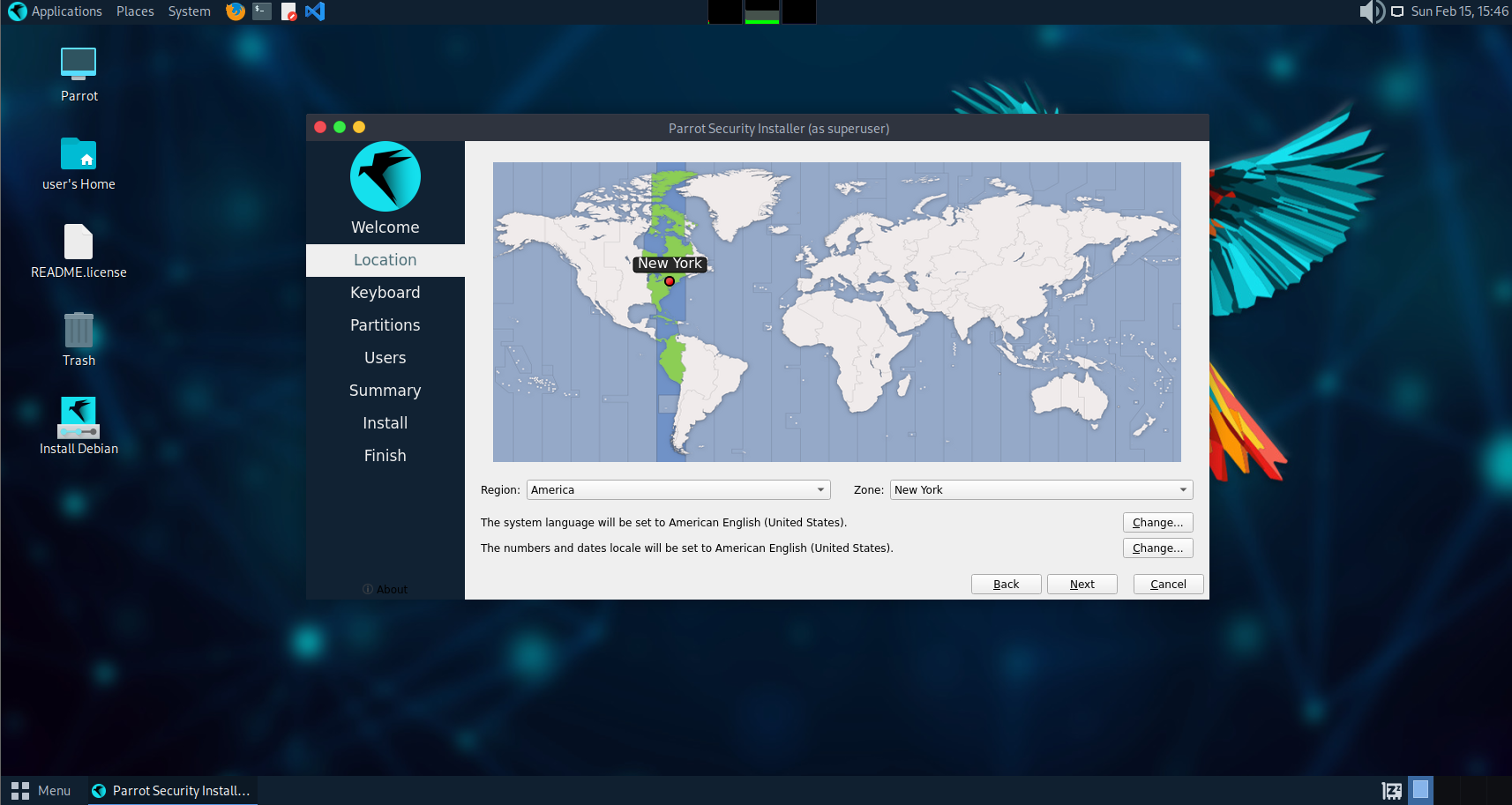

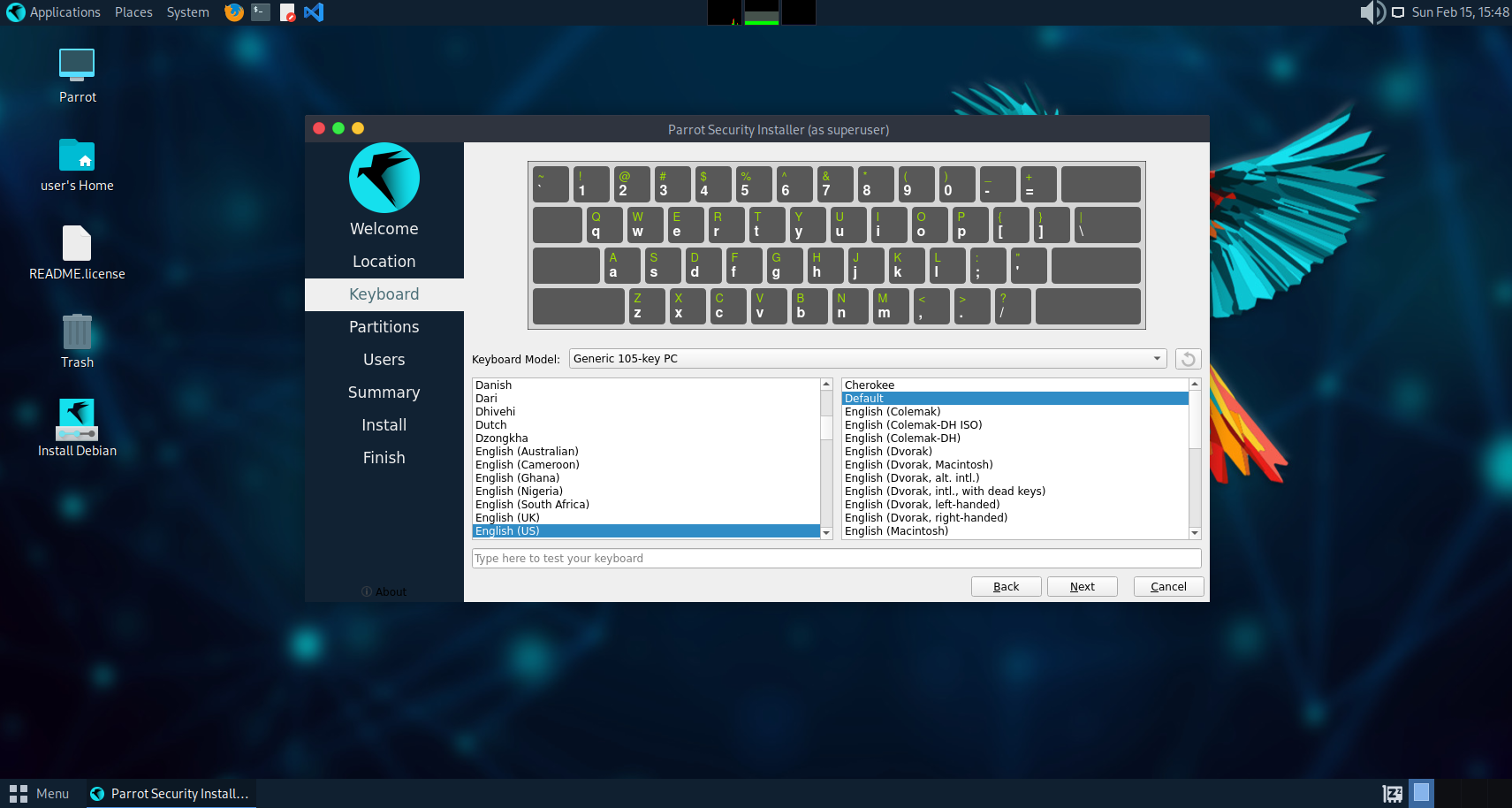

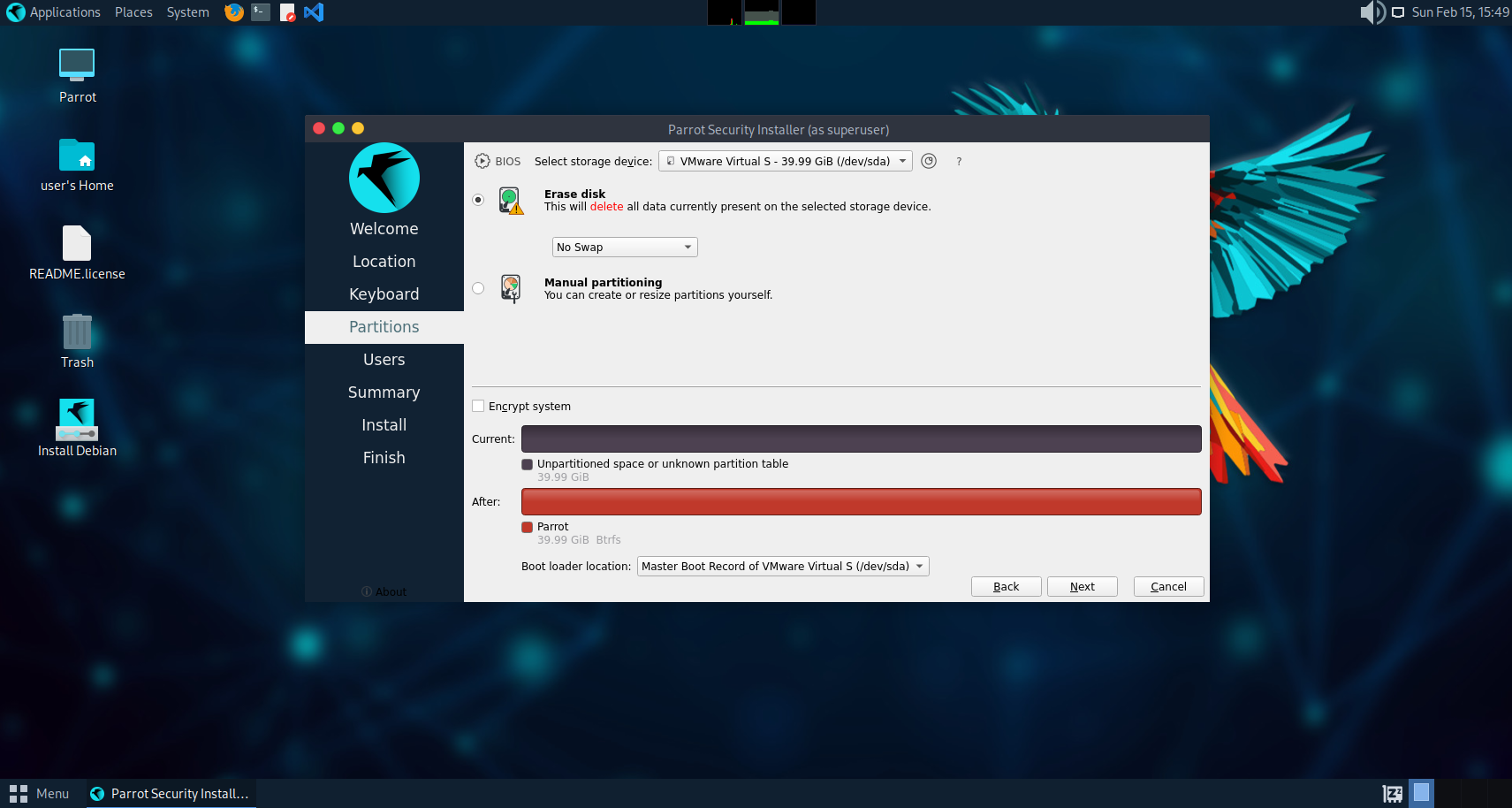

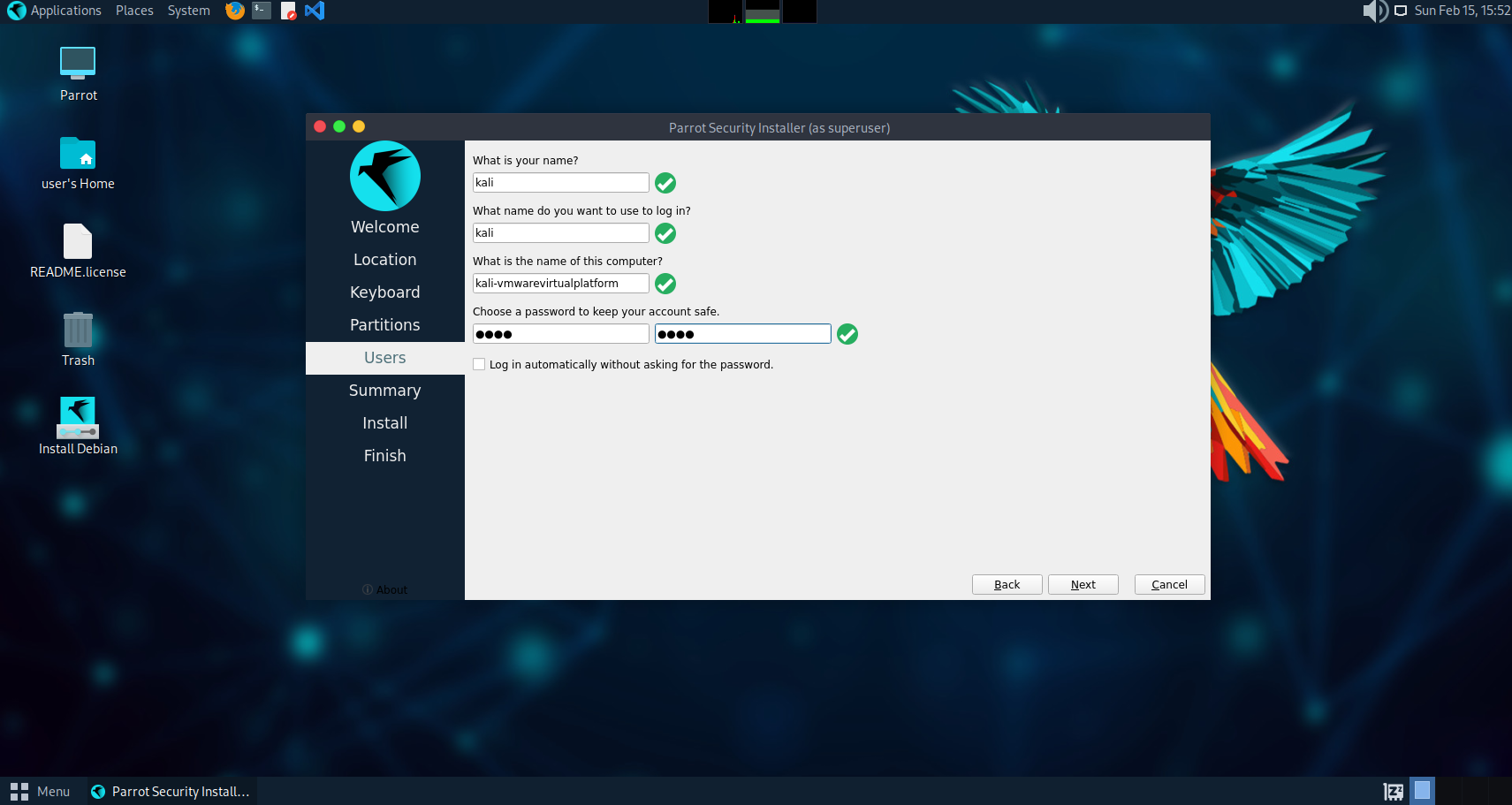

تا اینجای کار، پارروت را روی ماشین مجازی نصب کردهایم، اما هنوز باید پیکربندیهای لازم را درون خود سیستم انجام دهیم. پس از بوت کردن سیستم از روی فایل ISO، صفحهای با گزینههای Try/Install Parrot نمایش داده میشود. در این مرحله، گزینهی مورد نظر (معمولاً Install) را انتخاب کرده و Enter میزنیم تا فرآیند نصب آغاز شود.

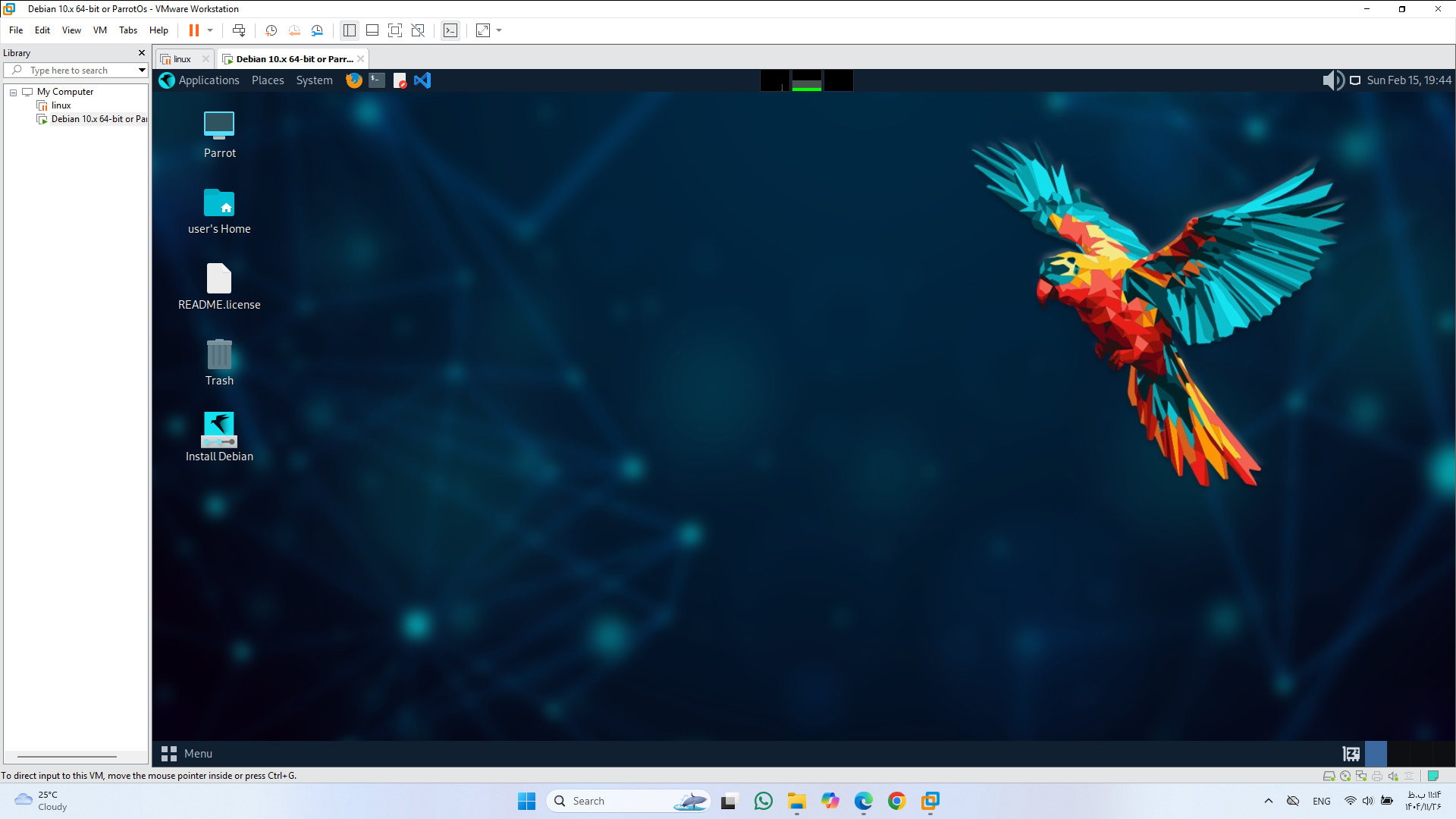

حالا اگر مراحل را دقیق انجام داده باشید، وارد صفحهٔ پارروت میشوید. در غیر این صورت، اگر با مشکلی مواجه شدید، احتمالاً علت آن میتواند خرابی فایل ISO، مشکل در ورکاستیشن یا انتخاب نسخهٔ اشتباه دبیان باشد. در هر صورت، رفع خطا یکی از بخشهای فرآیند یادگیری است؛ پس خسته نشوید و دوباره تلاش کنید.

تا اینجا ما سیستم عامل را نصب کردیم اگر میخواهید گذری به آن داشته باشید یا چند تا چیز را تست کنید و سپس را ماشین را پا کنید تا همین جا کافی است.

مشکلی در کالی که باعث میشود تازه کار ها به parrot بیایند

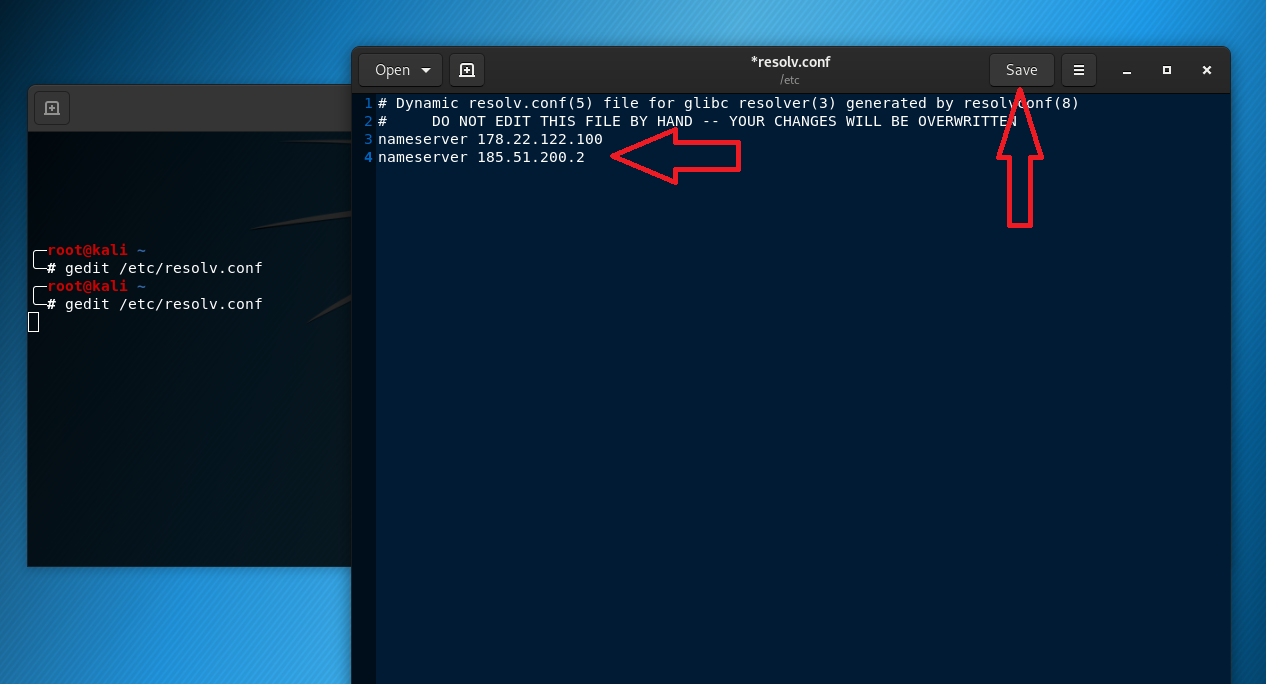

یکی از مشکلاتی که در ابتدا با کالی داشتم این بود که مخازن یا ابزار ها را نمیتوانستم اپدیت کنم چندیدن راه حل بعدا برایش پیدا کردم یکی V/P/N بود و دیگری را آسان تر که تغییر DNS بود.سایت هایی مثل شکن یا تحریم شکن به شما سرور هایی میدهد که با دستورات زیر در کالی ذخیره و به آسانی مخازن را اپدیت میکنید.

حالا برگردیم به Parrot Os

بیشتر مراحل طبق دیفالت خود سیستم پیش میرود.

دستورات مهم Parrot Os

مهمترین دستورات پارروت را با توجه به آخرین نسخه که در فوریه ۲۰۲۶ منتشر شده (نسخه ۷.۱) ، برایتان آماده کردهام. پیش از هر چیز، با نحوهی ورود به سیستم و بهروزرسانی آن شروع میکنیم.

🚪 ورود به سیستم (sudo su)

بعد از نصب، با صفحه ورود مواجه میشوید. نام کاربری و رمز عبور پیشفرض در نسخههای زنده (Live) معمولاً به صورت زیر است:

* نام کاربری:

* رمز عبور:

در آموزش کلمات kali و پسورد kali را استفاده کردیم که پیش فرض کالی لینوکس است و یا دیفالت parrot و parrot استفاده میشود اما گاهی اوقات هم پسورد هنوز تنظیم نشده و با sudo su مستقیم به روت وارد میشود!

اگر سیستم را روی دیسک نصب کرده باشید، نام کاربری و رمز عبوری که هنگام نصب تعیین کردهاید را وارد کنید.

⬆️ بهروزرسانی سیستم (آپدیت)

بهروز نگه داشتن سیستم، خصوصاً برای یک توزیع امنیتی، بسیار حیاتی است. پارروت دو روش اصلی برای بهروزرسانی دارد :

1. دستور مخصوص پارروت (توصیه شده):

این دستور، فرآیند بهروزرسانی را به صورت بهینه و متناسب با پارروت انجام میدهد.

sudo su

پسورد

sudo parrot-upgrade

2. روش استاندارد دبیان:

اگر دستور بالا را نداشتید یا ترجیح میدهید از روش سنتی استفاده کنید:

sudo apt update

sudo apt full-upgrade

sudo apt update && sudo apt full-upgrade -y

* sudo apt update: لیست بستههای موجود را بهروز میکند.

* sudo apt full-upgrade: همه بستهها را به آخرین نسخه ارتقا میدهد.

📦 مدیریت بستهها (نصب و حذف نرمافزار)

پارروت از سیستم مدیریت بسته apt استفاده میکند.

* نصب یک نرمافزار:

sudo apt install

مثال: sudo apt install rocket (برای نصب پلتفرم ارتباطی Rocket)

* جستجوی یک بسته:

apt search <نام-بسته>

* حذف یک نرمافزار:

sudo apt remove <نام-بسته>

* پاکسازی سیستم:

برای حذف بستههایی که دیگر به آنها نیاز نیست:

sudo apt autoremove

🛠️ چند دستور کاربردی دیگر

* مشاهده مشخصات سیستم:

uname -a

* مدیریت سرویسها:

sudo systemctl status <نام-سرویس>

sudo systemctl start <نام-سرویس>

sudo systemctl stop <نام-سرویس>

* ابزارهای ناشناس ماندن:

پارروت ابزاری به نام anon-surf دارد که ترافیک شما را از طریق Tor هدایت میکند.

sudo anonsurf start

sudo anonsurf status

sudo anonsurf stop

و نیز نسخه گرافیکی دارد.

💡 نکات تکمیلی

* تفاوت نسخهها: نسخه Security Edition شامل بیش از ۸۰۰ ابزار امنیتی است ، در حالی که نسخه Home برای استفاده روزمره و توسعه سبکتر طراحی شده .

* مخازن: ابزارهای توسعه مایکروسافت مانند PowerShell 7.5 و .NET SDK اکنون مستقیماً از مخازن پارروت قابل نصب هستند .

* کمک گرفتن: اگر دستوری را فراموش کردید، همیشه میتوانید از راهنمای آن استفاده کنید:

<دستور یا ابزار> --help مثل nmap --help یا nmap -h

یا

man <دستور>

(نکته دیگر اگر یکبار با sudo su و پسورد وارد شدید دیگر لازم به زدن sudo نیست مثل بجای sudo nmap target -A بنویسید nmap target -A )

نسخه Security Edition شامل بیش از ۸۰۰ ابزار تخصصی است . در اینجا چند مورد شاخص که در آخرین بهروزرسانی (ورژن ۷.۱) نیز بهروز شدهاند، به تفکیک دستهبندی میکنم :

اسکن شبکه و آسیبپذیری:

nmap: ابزار قدرتمند کشف شبکه و اسکن پورتها .

wireshark: تحلیلگر پیشرفته ترافیک شبکه .

zenmap: نسخه گرافیکی Nmap .

تست نفوذ وب:

burpsuite (نسخه 2025.11.6): یک پلتفرم جامع برای تست امنیت برنامههای وب .

OWASP ZAP: ابزار اسکن آسیبپذیری وبسایتها .

sqlmap: ابزار خودکار شناسایی و بهرهبرداری از نقصهای تزریق SQL .

بهرهبرداری (Exploitation):

metasploit (نسخه 6.4.111): فریمورک جامع برای توسعه و اجرای کدهای بهرهبرداری .

تست امنیت وایرلس:

aircrack-ng: مجموعه ابزارهای کامل برای ارزیابی امنیت شبکههای Wi-Fi .

airgeddon (نسخه 11.61): یک اسکریپت همهکاره برای ممیزی امنیت شبکههای وایرلس .

تحلیل رمزهای عبور:

john (John the Ripper): ابزار سریع شکستن رمزهای عبور .

hydra: ابزار حمله به روش بروتفورس به سرویسهای شبکه .

wordlists (نسخه 2025.4.0): مجموعهای از لیستهای کلمات برای حملات دیکشنری .

مهندسی معکوس:

ghidra: فریمورک مهندسی معکوس توسعهیافته توسط آژانس امنیت ملی آمریکا (NSA) .

rizin (نسخه 0.8.2) و rizin-cutter (نسخه 2.4.1): ابزارهای پیشرفته برای آنالیز باینری .

جمعآوری اطلاعات:

maltego (نسخه 4.11.1): ابزار تحلیل ارتباطات و جمعآوری اطلاعات از منابع مختلف .

subfinder (نسخه 2.12.0): ابزار کشف زیردامنهها .

seclists (نسخه 2025.3): مجموعهای از لیستهای متنوع برای تستهای امنیتی .

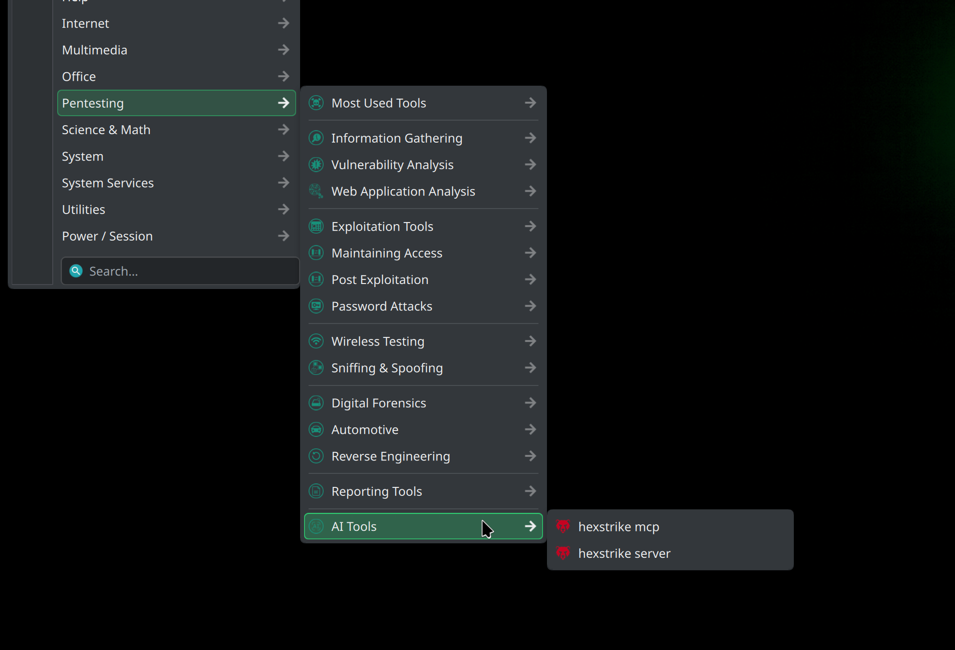

برخلاف تصور قبلی که HexStrike را صرفاً یک ابزار تست امنیت برای مدلهای زبانی بزرگ (LLM) معرفی میکرد، منابع نشان میدهند که این پروژه در واقع یک پلتفرم اتوماسیون امنیت سایبری مبتنی بر هوش مصنوعی (AI-Powered MCP Cybersecurity Automation Platform) است . این پلتفرم که بهعنوان یکی از ابزارهای جدید و برجسته در پارروت ۷ اضافه شده، یک «پل ابزار MCP» (MCP tool-bridge) عظیم است .

معماری HexStrike AI بر پایه پروتکل زمینه مدل (Model Context Protocol - MCP) طراحی شده که توسط Anthropic معرفی شده است . این معماری شامل موارد زیر است:

سرور MCP (MCP Server): یک سرور FastMCP که بهعنوان مرکز ارتباط بین مدلهای زبانی بزرگ (مانند Claude، GPT، Copilot) و ابزارهای امنیتی عمل میکند .

موتور تصمیمگیری هوشمند (Intelligent Decision Engine): اهداف حمله را تجزیهوتحلیل کرده و استراتژی بهینه را انتخاب میکند .

عاملهای خودمختار AI (Autonomous AI Agents): بیش از ۱۲ عامل تخصصی مانند عامل باگ بانتی (BugBounty Agent)، عامل حلکننده CTF، عامل هوش CVE و عامل تولیدکننده اکسپلویت .

ادغام با BOAZ Red Team: در نسخه Red-Team، قابلیتهای پیشرفتهای برای دور زدن آنتیویروس و EDR با بیش از ۷۷ لودر تزریق پروسس و ۱۲ طرح رمزگذاری اضافه شده .

این پلتفرم قادر است بیش از ۱۵۰ ابزار امنیتی حرفهای مانند Nmap، Metasploit، Burp Suite، SQLmap، Gobuster و John the Ripper را بهصورت خودکار و هماهنگ به کار گیرد . کاربر فقط با دستورات کلی مانند «ارزیابی امنیتی کامل از ... را انجام بده» میتواند زنجیرهای از حملات خودکار را از شناسایی تا بهرهبرداری و حتی ماندگاری در سیستم هدف اجرا کند .

آمار عملکرد منتشرشده نشاندهنده سرعت خیرهکننده این ابزار است :

افزایش سرعت ۹۶ برابری در توسعه اکسپلویت (کاهش از ۲-۱۰ روز به ۳۰-۱۲۰ دقیقه)

افزایش سرعت ۲۴ برابری در شناسایی زیردامنهها

افزایش سرعت ۱۸ برابری در تستهای امنیت وب

در پایان هم به این نکته اشاره کنم در ابتدای کار به هزاران ارور برخوردم و هنوز هم بر میخورم اصل قضیه این است که ثابت قدم باشید و به رفع این ارور ها بپردازید تا مسلط شوید.