ویروس کامپیوتری چیست و چه تفاوتی با بدافزار دارد؟ در این مقاله به بررسی کامل انواع ویروس های کامپیوتری، تروجان، باج افزار، کرم های اینترنتی و روش های پیشگیری از آلودگی میپردازیم.

ویروس کامپیوتری (Computer Virus) نوعی بدافزار (Malware) است که با هدف تخریب، سرقت اطلاعات یا ایجاد اختلال در سیستم ها طراحی می شود.ویروس ها معمولا به یک فایل یا برنامه سالم متصل می شوند و پس از اجرا، خود را تکثیر کرده و به بخش های دیگر سیستم یا حتی شبکه منتقل می کنند.

نکته مهم: هر ویروس یک بدافزار است، اما هر بد افزار الزاما ویروس نیست.

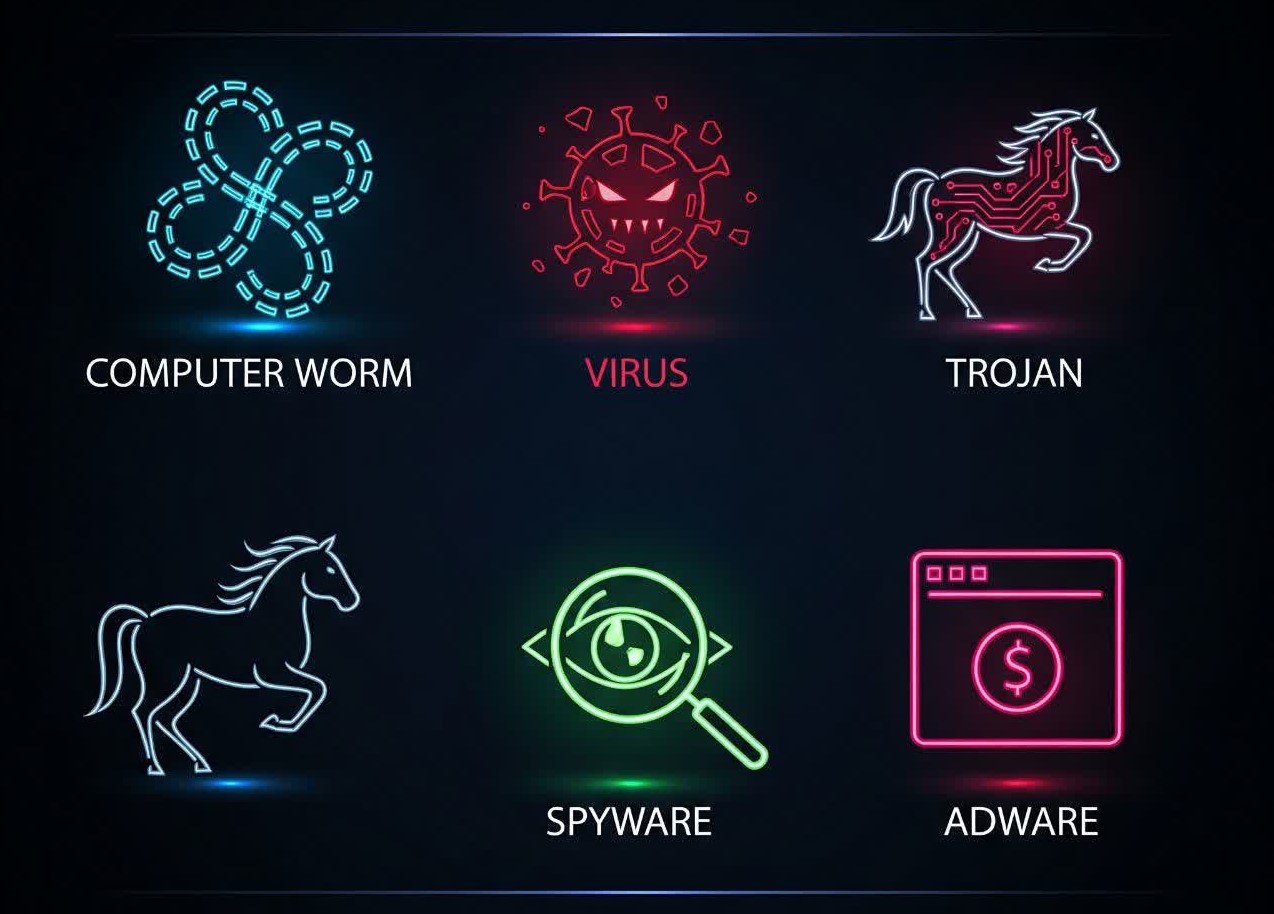

بد افزار یک اصطلاح کلی است که شامل انواع مختلف تهدیدات سایبری می شود:

ویروس (Virus)

کرم (Worm)

تروجان (Trojan)

باج افزار (Ransomware)

جاسوس افزار (Spyware)

روت کیت (Rootkit)

کی لاگر (Keylogger)

ادور(Adware)

در این بخش تمام انواع مهم ویروس ها و بدافزارها و ساختار ویروس ها را به صورت تخصصی برسی می کنیم.

یک ویروس کامپیوتری معمولا از سه بخش اصلی تشکیل شده است عبارت اند از:

1️⃣ مکانیزم آلودگی (Infection Mechanism)

بخشی که مشخص می کند ویروس چطور به فایل یا سیستم متصل شود.

2️⃣محرک فعال سازی (Trigger)

شرایطی که باعث فعال شدن مکانیزم ویروس می شود. مثلا:

اجرای فایل خاص

رسیدن به تاریخ مشخص

اتصال به اینترنت

3️⃣بار مخرب (Payload)

بخش اصلی تخریب یا سرقت اطلاعات که بعد از فعال شدن مکانیزم ماشه ویروس کامپیوتری اجرا می شود.

1️⃣ویروس فایل (File Infector Virus)

این نوع ویروس به فایل های اجرایی مثل exe. یا dll. متصل می شود و هنگام اجرای فایل فعال می شود.

چطور کار می کند؟

کد مخرب خودش را به انتهای فایل اجرایی اضافه می کند. وقتی کاربر برنامه را اجرا می کند، ابتدا کد ویروس اجرا میشود . سپس کنترل را به برنامه اصلی بر می گرداند تا کاربر متوجه وجود ویروس یا بد افزار در سیستم خود نشوند.

چه آسیبی می زند؟

خراب کردن فایل ها

کند کردن سیستم

ایجاد دسترسی مخفی برای مهاجم

آلوده کردن فایل های اجرایی

انتشار از طریق فلش مموری یا دانلود نرم افزار های آلوده

تخریب سیستم

نمونه های معروف:

CIH (چرنوبیل)

Sality

2️⃣ویروس بوت سکتور (Boot Sector Virus)

این ویروس بخش (MBR) Master Boot Record یا Boot Sector هارد را آلوده می کند.

چرا خطرناک است؟

قبل از بالا آمدن ویندوز اجرا می شود.

ممکن است سیستم اصلا بوت نشود.

حذف آن سخت تر از ویروس های معمولی است.

روش انتشار:

فلش آلوده

دیسک های بوت قدیمی

نمونه های معروف:

Michelangelo Virus ز

در فایل های Microsoft Word یا Excel پنهان می شوند و از طریق اسناد آفیس منتقل می شوند.

مکانیزم حمله؟

کاربر فایل را باز می کند

پیام "Enable Macro" را تایید می کند

کد مخرب اجرا می شود

چرا هنوز خطرناک است؟

چون مهندسی اجتماعی (Social Engineering) هنوز جواب می دهد.

نمونه معروف:

بدافزار Melissa Virus

تفاوت اصلی با ویروس:

بر خلاف ویروس، نیاز به اجرای کاربر ندارد و به صورت خودکار در شبکه پخش می شود.

مکانیزم حمله:

اسکن شبکه برای سیستم های آسیب پذیر

سوء استفاده از پورت های باز

استفاده از آسیب پذیری های امنیتی

چه آسیب ای می زند؟

اشباع پهنای باند

کندی شدید شبکه

ایجاد Botnet

نمونه معروف:

بدافزار WannaCry (2017)

بدافزار Conficker

بدافزار ای که خود را به صورت نرم افزار مفید نشان می دهد اما در پشت صحنه سیستم را آلوده می کند.

انواع تروجان:

RAT (Remote Access Trojan)

کنترل کامل سیستم قربانی را به مهاجم می دهد.

Banking Trojan

اطلاعات بانکی کاربر را سرقت می کند.

Downloader Trojan

بدافزار های دیگر را دانلود می کند.

چرا خطرناک است؟

چون کاربر خودش آن را نصب می کند.

این نوع بدافزار فایل های مهم و شخصی شما را رمزگذاری می کند و برای بازگرداندن آن ها پول (باج) می خواهد. می توان گفت خطرناک ترین نوع بدافزار در سال های اخیر می باشد.

مکانیزم حمله:

از طریق فلش آلوده به باج افزار یا دانلود برنامه مخرب از طریق اینترنت وارد سیستم قربانی می شود.

فایل های مهم و شخصی را با الگوریتم های قوی و پیچیده ای مثل (AES) رمزگذاری می کند.

در مرحله اخر روی صفحه نمایش قربانی پیغام درخواست باج به ازای دادن کلید رمز را نمایش می دهد.

مدل های باج افزار

رمزگذاری فایل (Crypto Ransomware)

قفل کردن سیستم (Locker Ransomware)

خسارات واقعی:

میلیاردها 7️دلار ضرر سالانه به شرکت ها.

این نوع بدافزار اطلاعات شخصی، رمزها و فعالیت های کاربر را مخفیانه جمع آوری می کند.

مکانیزم حمله:

جمع آوری اطلاعات

ثبت تاریخچه مرورگر

سرقت کوکی ها و رمز ها

چرا خطرناک است؟

چون ممکن است ماه ها یا سال ها بدون اینکه بفهمی فعال باشد.

این نوع بدافزار تمام کلید هایی که تایپ می کنید را ثبت می کند. بیشتر برای سرقت رمز های عبور استفاده می شود.

کاربرد مخرب:

سرقت رمز ایمیل

سرقت رمز شبکه های اجتماعی

سرقت اطلاعات بانکی

نکته مهم:

کی لاگر می تواند نرم افزاری یا سخت افزاری باشد.

مجموعه ابزار هایی برای پنهان کردن حضور بدافزار در سطح سستم عامل، و شناسایی این نوع بدافزار بسیار سخت است.

سطح فعالیت:

User Mode

خطرناک تر (Kernel Mode)

چرا کشفش سخت است؟

چون خروجی سیستم را دستکاری می کند تا حضور خودش دیده نشود.

رایج ترین روش های انتشار:

دانلود نرم افزار های کرک شده از منابع نامعتبر

ایمیل های فیشینگ

لینک های آلوده

فلش مموری آلوده

سایت های غیر امن

تبلیغات مخرب (Malvertising)

اگر این علائم را دیدی، احتمال آلودگی وجود دارد:

کند شدن ناگهانی سیستم

باز شدن پنجره های تبلیغاتی

تغییر صفحه اصلی مرورگر

مصرف بالای CPU یا اینترنت

قفل شدن فایل ها و اطلاعات

✅1)استفاده از آنتی ویروس معتبر (Windows Defender, Bitdefender , Kaspersky)

✅2)آپدیت مداوم سیستم عامل

✅3)عدم دانلود نرم افزار کرک شده

✅4)فعالسازی فایروال

✅5)استفاده از احراز هویت دو مرحله ای

✅6)بکاپ گیری منظم از طلاعات

ویروسهای مدرن فقط تخریب نمیکنند؛ آنها سعی میکنند دیده نشوند.

تکنیکهای مخفیسازی:

🔹 Polymorphic Virus

هر بار که تکثیر میشود، کد خود را تغییر میدهد تا توسط آنتیویروس شناسایی نشود.

🔹 Metamorphic Virus

کل ساختار کد را بازنویسی میکند. تشخیصش بسیار سختتر است.

🔹 Encryption

بدافزار بدنه اصلی خود را رمزگذاری میکند تا Signature-based Detection را دور بزند.

🛡 Signature-Based

آنتیویروس الگوی شناختهشده ویروس را بررسی میکند.

ضعف: اگر ویروس جدید باشد شناسایی نمیشود.

🛡 Behavioral-Based

رفتار مشکوک را بررسی میکند.

مثلاً:

تلاش برای تغییر رجیستری

دسترسی به فایلهای سیستمی

ارسال داده مشکوک به سرور خارجی

این روش برای مقابله با Zero-Day Attack مؤثرتر است.

سرقت اطلاعات بانکی

ایجاد Botnet

نصب درب پشتی (Backdoor)

استخراج رمزارز (Cryptojacking)

شنود شبکه

حملات DDoS

رمزگذاری کل سرور سازمانی

طراحی توسط مهاجم

انتشار اولیه (ایمیل، کرک، سایت آلوده)

آلودهسازی سیستم

پنهانسازی

اجرای Payload

گسترش در شبکه

خیلیها فکر میکنند «دیگه دوره ویروس گذشته»

اما واقعیت اینه که:

🔹 حملات سایبری هر سال پیچیدهتر میشوند

🔹 باجافزارها میلیاردها دلار خسارت ایجاد میکنند

🔹 نوجوانان و کاربران عادی بیشترین قربانی هستند

امنیت سایبری الان فقط موضوع شرکتهای بزرگ نیست، موضوع زندگی دیجیتال همه ماست.

Zero-Day یعنی آسیبپذیریای که هنوز توسط شرکت سازنده شناسایی یا Patch نشده.

ویروسهایی که از این آسیبپذیریها استفاده میکنند بسیار خطرناک هستند چون:

هیچ آنتیویروسی آنها را نمیشناسد

قبل از انتشار آپدیت امنیتی فعال میشوند

ویندوز

بیشترین هدف بهدلیل گستردگی کاربران.

لینوکس

امنتر اما در سرورها هدف حملات پیشرفته است.

مک

نسبتاً کمتر هدف قرار میگیرد اما مصون نیست.

موبایل (اندروید)

بیشترین بدافزار موبایلی مربوط به اندروید است.

آینده تهدیدات سایبری شامل:

بدافزارهای مبتنی بر هوش مصنوعی

حملات هدفمند (Targeted Attacks)

بدافزارهای بدون فایل (Fileless Malware)

حملات زنجیره تأمین (Supply Chain Attacks)

ویروس کلاسیک → وابسته به فایل

بدافزار مدرن → ممکن است اصلاً فایل نداشته باشد و فقط در حافظه اجرا شود

این نشون میده امنیت امروز با ۱۰ سال پیش فرق کرده.

ویروسهای کامپیوتری تنها یکی از انواع بدافزارها هستند.

با پیشرفت تکنولوژی، تهدیدات سایبری پیچیدهتر شدهاند و آگاهی کاربران مهمترین خط دفاعی محسوب میشود.

اگر در حوزه امنیت سایبری فعالیت میکنید، شناخت دقیق انواع بدافزارها اولین قدم ورود حرفهای به دنیای تست نفوذ و امنیت شبکه است.

ویروسهای کلاسیک بیشتر روی تخریب تمرکز داشتند، اما بدافزارهای مدرن تمرکز اصلیشان روی سرقت داده، جاسوسی و درآمدزایی سایبری است. امروزه تهدیدات سایبری بیشتر سازمانیافته و هدفمند شدهاند و شناخت دقیق انواع آنها اولین قدم برای دفاع مؤثر است.

آیا ویروس با تروجان فرق دارد؟

بله. ویروس تکثیر میشود اما تروجان معمولاً خود را مفید نشان میدهد.

خطرناکترین نوع بدافزار چیست؟

باجافزارها بهدلیل رمزگذاری اطلاعات، جزو خطرناکترینها هستند.

آیا مک و لینوکس ویروس نمیگیرند؟

میگیرند، اما میزان حملات نسبت به ویندوز کمتر است.