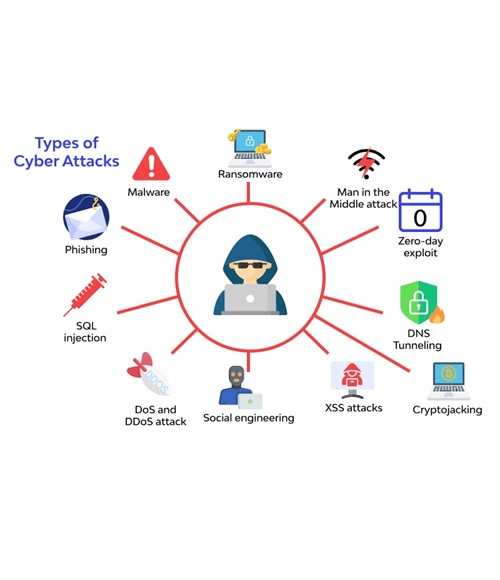

بدافزار = نرمافزار مخرب برای آسیب زدن، سرقت یا اختلال در سیستمها.

ویروسها – به فایلها متصل میشوند و هنگام اجرا پخش میشوند.

کرمها (Worms) – خودشان را تکثیر میکنند و در شبکه پخش میشوند.

تروجانها (Trojans) – در قالب نرمافزار سالم جا میزنند.

جاسوسافزار (Spyware) – فعالیت کاربر را مخفیانه زیر نظر میگیرد.

باجافزار (Ransomware) – دادهها را قفل/رمزگذاری میکند و در ازای آزادسازی پول میخواهد.

حمله DoS – سیستم را با حجم بالای ترافیک از کار میاندازد.

حمله DDoS – از دستگاههای آلودهی زیاد (باتنت) برای حمله همزمان استفاده میکند.

فریب کاربران برای فاش کردن اطلاعات حساس.

ایمیلهای فیشینگ – لینکهای جعلی برای سرقت اطلاعات.

فیشینگ هدفمند (Spear-phishing) – حمله فیشینگ بسیار هدفمند.

اسمیشینگ (Smishing) – فیشینگ از طریق پیامک.

ویشینگ (Vishing) – فیشینگ از طریق تماس تلفنی.

کلاهبرداری ایمیل سازمانی (BEC) – جعل هویت مدیران برای فریب کارمندان.

هکر ارتباط میان دو طرف را شنود یا دستکاری میکند.

نمونهها:

شنود وایفای ناامن

ربودن نشست (Session Hijacking) برای سرقت ورود کاربر.

سوءاستفاده از ضعف اعتبارسنجی ورودی در وباپلیکیشنها.

تزریق SQL (SQLi) – اجرای کوئریهای مخرب روی پایگاه داده.

تزریق دستورات (Command Injection) – اجرای دستورهای سیستمی.

اسکریپتنویسی میانوبگاهی (XSS) – تزریق اسکریپت مخرب در صفحات وب.

Brute Force (حمله جستجوی فراگیر) – امتحان تمام رمزهای ممکن.

Dictionary Attack (حمله دیکشنری) – استفاده از فهرست کلمات رایج.

Credential Stuffing – استفاده از رمزهای افشاشده.

Keylogging – ضبط کلیدهای فشردهشده برای سرقت رمز.

سوءاستفاده از آسیبپذیریهای ناشناخته قبل از ارائه وصله امنیتی.

کارمندان یا پیمانکارانی که دسترسی خود را عمداً یا سهواً سوءاستفاده میکنند.

هدف قراردادن فروشندگان یا بهروزرسانی نرمافزارها برای نفوذ به سیستمها.

حملات طولانیمدت و پنهانی (معمولاً توسط دولتها) برای جاسوسی یا خرابکاری.