با تحول فناوریهای دفاعی، تیمهای قرمز دیگر نمیتوانند صرفاً به تکنیکهای سنتی پنهانکاری تکیه کنند. محیطهای امروزی که مبتنی بر معماریهای ابری، تحلیل رفتاری، تلهمتری گسترده و پاسخ خودکار هستند، نیازمند بازتعریف راهبردی در حوزه Operational Security (OPSEC) میباشند. هدف دیگر فقط «کشف نشدن» نیست؛ بلکه «طبیعی دیده شدن در محیطی کاملاً قابل مشاهده» است. OPSEC مدرن برای تیم قرمز باید تطبیقی، رفتارمحور، چابک از نظر زیرساختی و همراستا با ریسکپذیری سازمان باشد.

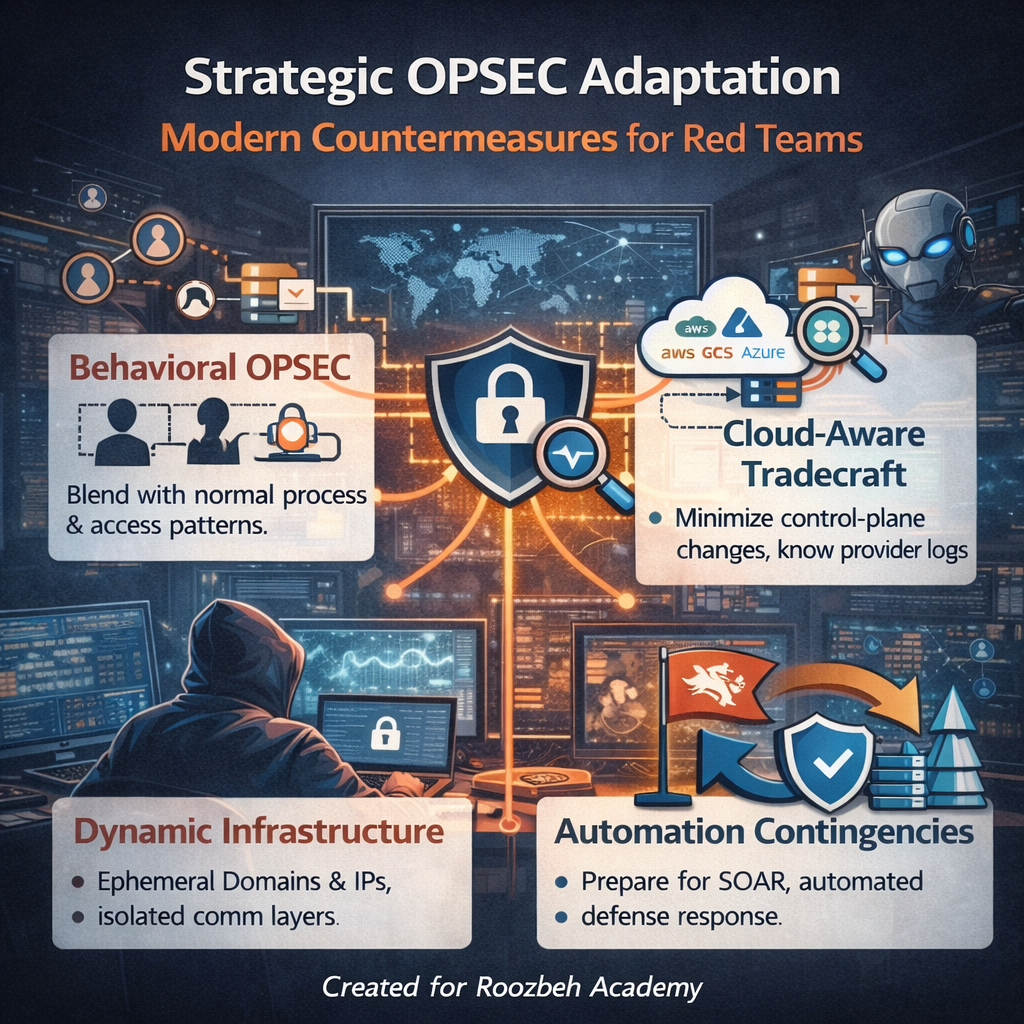

نخستین تغییر اساسی، گذار از پنهانسازی مبتنی بر Artifact به انضباط مبتنی بر رفتار است. در گذشته تمرکز بر اجرای بدون فایل، استفاده از ابزارهای بومی سیستم و حذف ردپاهای دیسکی بود. اما امروز سامانههای EDR و UEBA زنجیره پردازشها، الگوهای احراز هویت، افزایش سطح دسترسی و حرکت جانبی را تحلیل میکنند. بنابراین تیم قرمز باید پیش از هر عملیات، الگوی رفتاری عادی سازمان را درک کند. زمانبندی منطقی، استفاده تدریجی از دسترسیها و جلوگیری از جهشهای ناگهانی رفتاری، بخشی از OPSEC رفتاری محسوب میشود.

در محیطهای ابری، چالش جدیتر است. تقریباً هر اقدام در Control Plane ثبت میشود: ایجاد نقش جدید، تغییر Policy، دسترسی به Secret یا حتی استفاده از توکنهای موقت. راهکار اصلی در این فضا، حداقلسازی تغییرات ساختاری و استفاده از مجوزهای موجود است. تیم قرمز باید سواد لاگی (Log Literacy) بالایی داشته باشد؛ یعنی بداند هر اقدام چه رد تلهمتری ایجاد میکند و چگونه میتواند در چارچوب Workflow عادی DevOps حرکت کند. عملیات تهاجمی در Cloud نیازمند شناخت دقیق سازوکارهای مانیتورینگ بومی هر ارائهدهنده است.

از سوی دیگر، انتشار گسترده گزارشهای Threat Intelligence باعث کاهش عمر تکنیکهای تهاجمی شده است. الگوهای ثابت ارتباطی، Payloadهای تکراری و زیرساختهای پایدار بهسرعت شناسایی میشوند. راهکار در اینجا، استفاده از زیرساخت پویا و کوتاهعمر است. دامنههای چرخشی، IPهای موقت و جداسازی لایههای ارتباطی کمک میکند در صورت کشف بخشی از عملیات، کل زنجیره افشا نشود. تطبیقپذیری زیرساختی اکنون بخشی از OPSEC است، نه یک مزیت جانبی.

چالش دیگر، پاسخ خودکار دفاعی است. پلتفرمهای SOAR میتوانند در چند ثانیه میزبان را ایزوله کرده یا دسترسی را لغو کنند. بنابراین تیم قرمز باید سناریوهای احتمالی واکنش فوری را پیشبینی کند. کاهش فرکانس ارتباطات، مدیریت هوشمند زمانبندی فرمانها و طراحی مسیرهای جایگزین ارتباطی از جمله اقدامات راهبردی است. فرض بر این است که دفاع سریع عمل میکند؛ پس عملیات نیز باید حسابشده و کمریسک طراحی شود.

تحلیل رفتاری همچنین بعد روانشناختی OPSEC را تقویت کرده است. بسیاری از سازمانها الگوی ورود کاربران، جغرافیا، دستگاهها و حجم انتقال داده را مدلسازی میکنند. ورود در ساعات غیرمعمول یا از موقعیت جغرافیایی غیرمنتظره میتواند هشدار ایجاد کند. بنابراین تیم قرمز باید عملیات خود را با زمینه سازمان هماهنگ کند؛ یعنی رفتار در چارچوب طبیعی دیده شود. رویکرد «آهسته و تدریجی» در این فضا اهمیت بیشتری دارد.

در معماریهای Zero Trust نیز اعتماد ضمنی حذف شده است. هر درخواست بهصورت پویا ارزیابی میشود و سطح ریسک نشست محاسبه میگردد. تیم قرمز باید درک دقیقی از منطق Policy Engine داشته باشد، بدون آنکه سیگنالهای افزاینده ریسک تولید کند. مدیریت نشانههای ریسکی بخشی از انضباط عملیاتی محسوب میشود.

در نهایت، OPSEC مدرن برای تیم قرمز صرفاً مجموعهای از تکنیکهای مخفیسازی نیست؛ بلکه ترکیبی از شناخت عمیق اکوسیستم دفاعی، تطبیقپذیری زیرساختی، مدیریت رفتار و هماهنگی راهبردی است. موفقیت در این محیط وابسته به تکامل مداوم، یادگیری از دادههای دفاعی و توانایی حرکت در چارچوب الگوهای مشروع سازمان است.

در دنیایی که تقریباً همه چیز ثبت و تحلیل میشود، هنر تیم قرمز دیگر ناپدید شدن کامل نیست؛ بلکه «قابل تمایز نبودن» است. این همان جوهره OPSEC در عصر مدرن است.