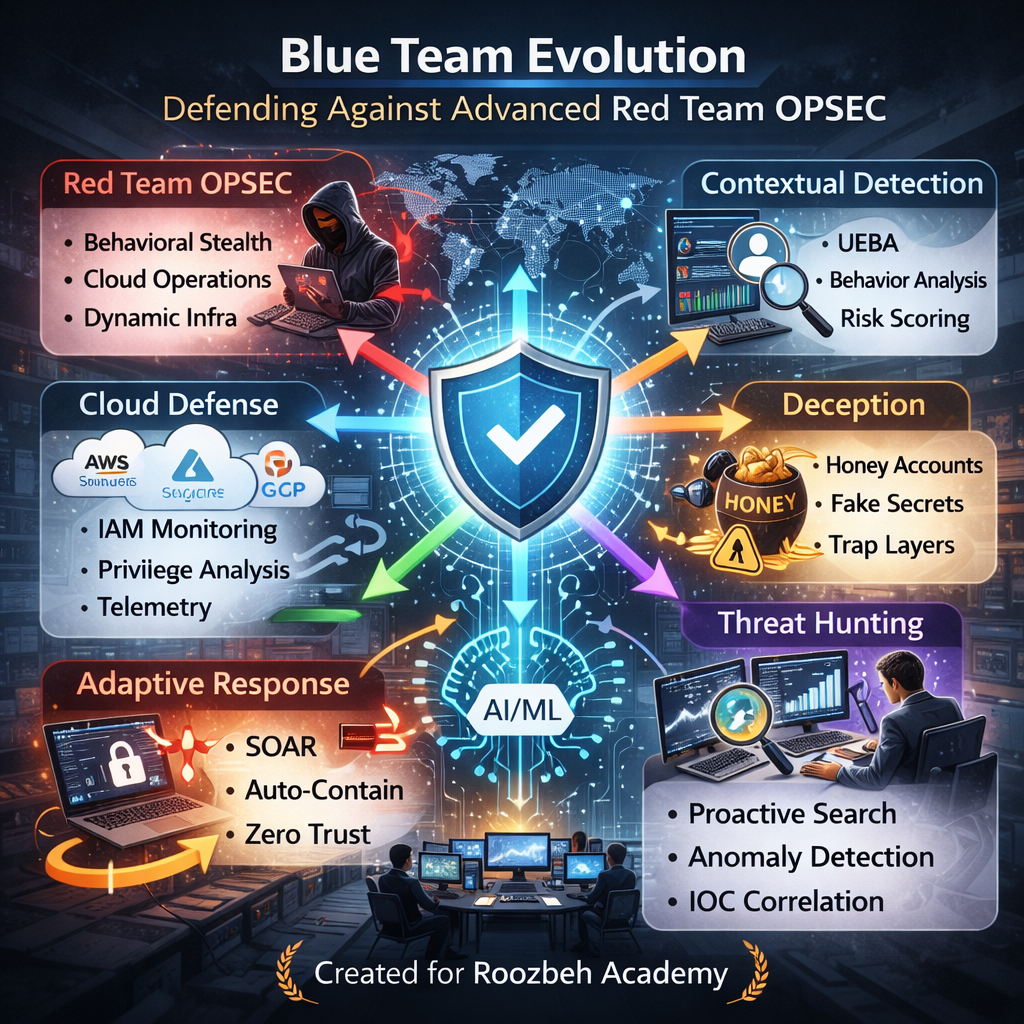

در سالهای اخیر، تیمهای قرمز با تمرکز بر Behavioral OPSEC، زیرساخت پویا و عملیات Cloud-Aware سطح پنهانکاری خود را بهطور چشمگیری افزایش دادهاند. در نتیجه، تیم آبی دیگر نمیتواند صرفاً به Signature، IOC یا Ruleهای ثابت تکیه کند. آنچه امروز مورد نیاز است، تکامل ساختاری، تحلیلی و راهبردی تیم آبی است؛ تکاملی که آن را از یک SOC واکنشی به یک واحد دفاعی مبتنی بر هوش، زمینه و ریسک تبدیل کند.

تغییر پارادایم: از Detection به Interpretation

در گذشته، تمرکز تیم آبی بر کشف رویدادهای مشکوک بود. اما وقتی تیم قرمز رفتار خود را شبیه کاربر عادی میکند، تشخیص صرف کافی نیست. تیم آبی باید به سمت تفسیر رفتار حرکت کند. برای مثال، اگر یک مدیر پروژه به دیتابیس دسترسی دارد، این بهتنهایی مشکوک نیست. اما اگر این دسترسی در خارج از ساعت کاری و همزمان با استخراج حجم بالای داده انجام شود، معنا پیدا میکند. بنابراین دفاع باید Context-Aware باشد.

مدلسازی Baseline پویا

در برابر Behavioral OPSEC، Baseline ایستا بیفایده است. تیم آبی باید الگوهای رفتاری را بر اساس نقش، پروژه، موقعیت جغرافیایی و تغییرات سازمانی بهروزرسانی کند. برای مثال، ورود یک کارمند از کشور دیگر ممکن است در گذشته غیرعادی بوده باشد، اما اگر شرکت وارد بازار جدیدی شده، این الگو تغییر میکند. تیم آبی بالغ، Baseline را بهصورت پویا بازتنظیم میکند و صرفاً بر انحراف آماری تکیه نمیکند.

دفاع در محیط Cloud

در محیطهای ابری، تیم قرمز تلاش میکند کمترین تغییر را در Control Plane ایجاد کند. بنابراین تیم آبی باید تحلیل خود را بر روی «ترکیب دسترسیها» متمرکز کند. فرض کنید کاربری بهصورت مجزا مجوز خواندن یک Secret و ایجاد Snapshot از ماشین مجازی را دارد. هر دو مجوز قانونیاند، اما ترکیب آنها میتواند خطرناک باشد. تیم آبی باید مسیرهای بالقوه Privilege Escalation را پیشبینی کند، نه اینکه منتظر Alert بماند.

تقویت OPSEC دفاعی

در عصر Threat Intelligence عمومی، انتشار بیشازحد اطلاعات دفاعی میتواند به ضرر سازمان باشد. اگر تیم آبی منطق Ruleهای خود را عمومی کند، تیم قرمز میتواند آنها را دور بزند. بنابراین دفاع باید بخشی از OPSEC خود را حفظ کند. دسترسی به SIEM، SOAR و Playbookها باید محدود و طبقهبندیشده باشد. مزیت تحلیلی نباید بهراحتی قابل کشف باشد.

Deception بهعنوان ابزار راهبردی

وقتی مهاجم آهسته و طبیعی حرکت میکند، کشف صرفاً تحلیلی دشوار میشود. در اینجا Deception اهمیت پیدا میکند. استفاده از Honey Account، Honey Share یا Secretهای جعلی میتواند مهاجم را به اقداماتی وادار کند که از نظر رفتاری غیرطبیعی است. این رویکرد باعث میشود تیم قرمز حتی با OPSEC قوی نیز در دام بیفتد، زیرا نمیتواند بهراحتی تفاوت دارایی واقعی و طعمه را تشخیص دهد.

مقابله با Automation مهاجم

همانطور که تیم قرمز زیرساخت پویا دارد، تیم آبی نیز باید دفاع تطبیقی داشته باشد. Risk Scoring لحظهای، Conditional Access پویا و Step-Up Authentication نمونههایی از کنترلهای تطبیقی هستند. هدف، مسدودسازی کامل در اولین گام نیست؛ بلکه افزایش تدریجی محدودیتها بر اساس ریسک است. این مدل دفاعی باعث میشود مهاجم مجبور به تولید سیگنالهای بیشتر شود.

Threat Hunting فعال

در برابر OPSEC پیشرفته، دفاع صرفاً Alert-Based کافی نیست. تیم آبی باید Threat Hunting مداوم انجام دهد. این یعنی جستجوی فعالانه برای ناهماهنگیهای ظریف که هنوز Alert نشدهاند. برای مثال، تحلیل توالیهای ورود و خروج کاربران در بازه زمانی طولانی میتواند رفتار آهسته مهاجم را آشکار کند.

چرخه یادگیری و Purple Team

تکامل واقعی زمانی رخ میدهد که تیم آبی از تیم قرمز یاد بگیرد. تمرینهای Purple Team به تیم آبی نشان میدهد که مهاجم چگونه Baseline را دور میزند و کدام نقاط کور باقی مانده است. دفاع باید چرخه یادگیری سریعتری نسبت به مهاجم داشته باشد. اگر Red Team تکنیک جدیدی بهکار میبرد، Blue Team باید آن را مدلسازی و کنترل جدید طراحی کند.

Zero Trust و کاهش اعتماد ضمنی

در معماریهای Zero Trust، هر درخواست بر اساس ریسک ارزیابی میشود. تیم آبی باید این معماری را بهگونهای پیادهسازی کند که حتی اگر مهاجم به هویت معتبر دست یابد، نتواند آزادانه حرکت کند. Micro-Segmentation، Least Privilege واقعی و Continuous Validation عناصر کلیدی این دفاع هستند. هدف، کاهش Blast Radius است.

بلوغ تحلیلی و فرهنگی

در نهایت، مسئله فقط ابزار نیست؛ فرهنگ تحلیلی اهمیت دارد. تیم آبی باید توانایی پرسیدن سؤالهای درست را داشته باشد: «چرا این کاربر اکنون به این داده نیاز دارد؟» یا «آیا این دسترسی با نقش سازمانی همراستاست؟» این سطح از تفکر انتقادی، دفاع را از یک عملیات فنی به یک عملیات تحلیلی ارتقا میدهد.

جمعبندی

در عصر OPSEC پیشرفته تیم قرمز، تیم آبی باید از یک مدل دفاع واکنشی به یک مدل دفاع هوشمند و تطبیقی حرکت کند. تمرکز باید بر زمینه، ترکیب سیگنالها، پیشبینی مسیرهای حمله و یادگیری مستمر باشد. اگر تیم قرمز هنر «قابل تمایز نبودن» را دنبال میکند، تیم آبی باید هنر «تفسیر معنا» را تقویت کند.

نبرد امروز نه بر سر ابزارها، بلکه بر سر سرعت یادگیری و عمق تحلیل است. سازمانی که بتواند رفتار را در چارچوب ریسک تفسیر کند، حتی در برابر پیشرفتهترین OPSEC نیز برتری خواهد داشت.