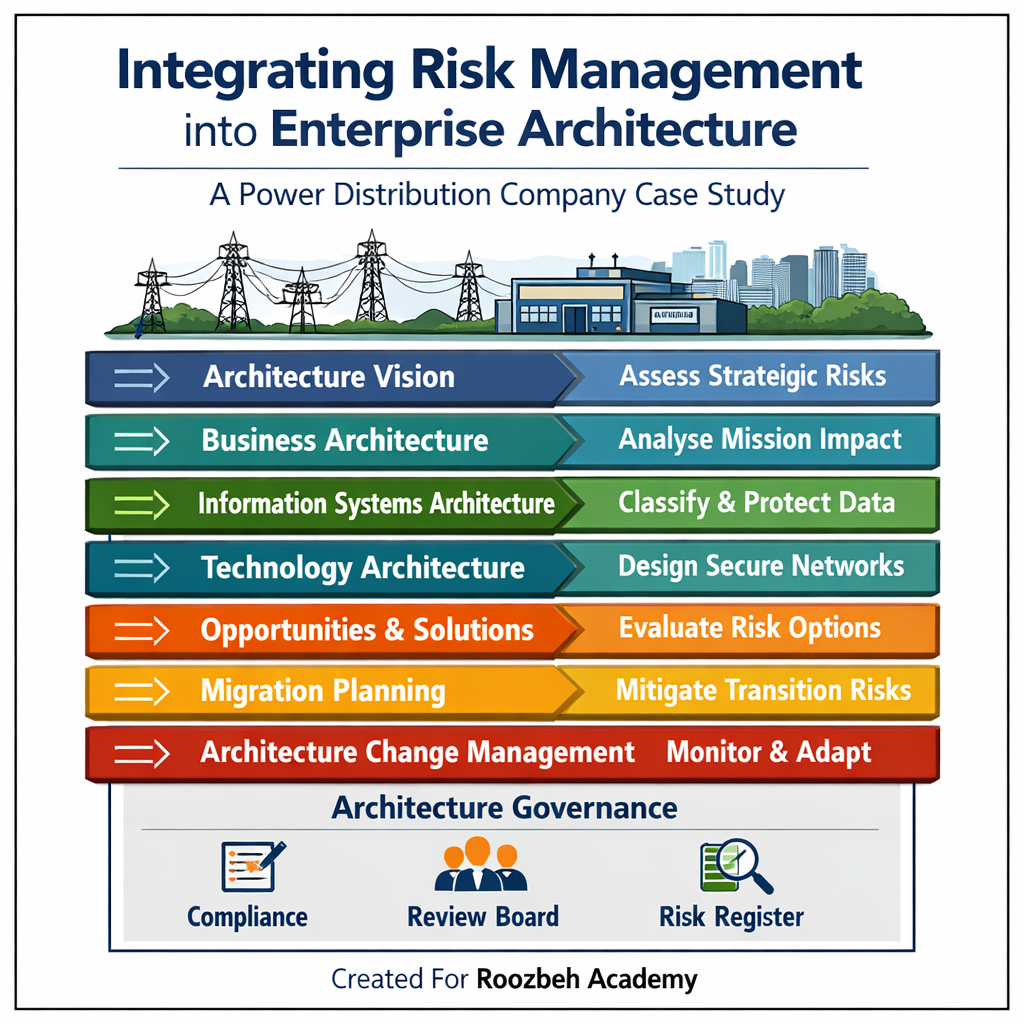

سناریوی یک شرکت ملی توزیع برق بر اساس چارچوب TOGAF

1. زمینه و معرفی مسئله

یک شرکت ملی توزیع برق تصمیم گرفته است زیرساخت عملیاتی خود را نوسازی کند و امنیت را در معماری سازمان بدمد . هدف راهبردی هیئتمدیره چنین تعریف شده است:

افزایش پایداری شبکه، کاهش خاموشیها، و ارتقای ایمنی عمومی.

این سازمان از دو حوزه اصلی تشکیل شده است: حوزه فناوری اطلاعات (سیستمهای مالی، منابع انسانی و اداری) وحوزه فناوری عملیاتی (SCADA و سامانههای کنترل صنعتی)

در گذشته این دو حوزه تقریباً مستقل عمل میکردند. اما در تحول جدید، یکپارچگی بیشتری ایجاد خواهد شد و همین موضوع سطح ریسک سایبری را افزایش میدهد.معمار سازمانی مأمور میشود معماری هدف را طراحی کند؛ اما این طراحی باید بهگونهای انجام شود که مدیریت ریسک در تمام لایههای آن تنیده شده باشد.

2. فاز Preliminary – تعریف اصول و حاکمیت معماری

در این مرحله، اصول معماری تعریف میشوند. یکی از اصول کلیدی چنین بیان میشود:

«ریسکهای امنیتی باید در تمامی لایههای معماری سازمانی لحاظ شوند و هیچ تصمیم معماری بدون تحلیل ریسک اتخاذ نشود.»

ساختار حاکمیتی نیز تعریف میشود. یک هیئت بازبینی معماری (Architecture Review Board) تشکیل میگردد. نقشها مشخص میشوند: مالک ریسک کسبوکار،مدیر امنیت اطلاعات،معمار سازمانی،مسئول پایش و عملیات امنیت

در این مرحله، ریسک بهعنوان محرک تصمیمات معماری تثبیت میشود.

3. فاز A – چشمانداز معماری (Architecture Vision)

چشمانداز معماری چنین تعریف میشود:

«ایجاد شبکه توزیع برق هوشمند، پایدار و مقاوم در برابر اختلال.»

در همین مرحله، تحلیل ریسک سطح بالا انجام میشود. تهدیدهای مأموریتی شناسایی میشوند:

دسترسی غیرمجاز به سامانههای کنترل

تغییر در فرمانهای عملیاتی

اختلال گسترده در توزیع برق

حرکت جانبی از حوزه اداری به عملیاتی

این ریسکها در سند چشمانداز ثبت میشوند. بنابراین امنیت از همان ابتدا در تعریف آینده معماری حضور دارد.

4. فاز B – معماری کسبوکار (Business Architecture)

در این فاز، قابلیتهای حیاتی سازمان تحلیل میشوند:کنترل بلادرنگ بار شبکه،مدیریت بحران و بازیابی،پایش وضعیت تجهیزات

تحلیل تأثیر کسبوکار (BIA) نشان میدهد که کنترل بار شبکه حیاتیترین قابلیت است. هرگونه اختلال در این فرآیند میتواند پیامد ملی داشته باشد.در نتیجه، اولویت امنیتی بر اساس اهمیت قابلیتهای کسبوکار تعیین میشود. این یعنی امنیت از کسبوکار آغاز میشود، نه از فناوری.

5. فاز C – معماری سامانههای اطلاعاتی

دادهها طبقهبندی میشوند: دادههای فرمان کنترلی (نیازمند تمامیت و دسترسپذیری بالا)،دادههای وضعیت تجهیزات،دادههای مشتریان

مشخص میشود که در حوزه عملیاتی، تمامیت داده اهمیت بیشتری از محرمانگی دارد. این تحلیل مستقیم بر الزامات امنیتی اثر میگذارد.

وابستگی سامانهها تحلیل میشود. مشخص میشود سامانه SCADA به سامانه مدیریت هویت وابسته است. اگر سامانه هویت مختل شود، عملیات شبکه مختل خواهد شد.این وابستگی بهعنوان یک ریسک معماری شناسایی میشود.

6. فاز D – معماری فناوری

در این مرحله، طراحی زیرساخت انجام میشود. شبکه به نواحی منطقی تقسیم میشود و ارتباط مستقیم بین حوزه اداری و عملیاتی حذف میگردد.یک سامانه واسط برای دسترسی مهندسان طراحی میشود.

در اینجا تفکیک بین دو مفهوم مهم صورت میگیرد:

بلوک معماری (Architecture Building Block) مانند «دسترسی امن از راه دور»

و بلوک راهکار (Solution Building Block) مانند «استفاده از سامانه واسط مشخص با ثبت نشست»

ریسک تحلیلشده در مراحل قبلی، انتخاب معماری تفکیکشده را توجیه میکند.

7. فاز E – بررسی گزینهها و راهکارها

دو گزینه مطرح میشود:دسترسی مستقیم محدود یا دسترسی از طریق سامانه واسط کنترلشده

هیئت معماری با توجه به سطح پذیرش ریسک سازمان، گزینه دوم را انتخاب میکند.اینجا مفهوم Risk Appetite عملیاتی میشود. تصمیم امنیتی یک تصمیم معماری است، نه فنی صرف.

8. فاز F – برنامهریزی مهاجرت

در دوره گذار از سامانه قدیمی به معماری جدید، ریسکهای موقتی ایجاد میشود.برای مثال، همزمانی دو شبکه میتواند سطح حمله را افزایش دهد.تصمیم گرفته میشود مهاجرت مرحلهای انجام شود و در هر مرحله آزمون امنیتی صورت گیرد.ریسک انتقال نیز بخشی از معماری محسوب میشود.

9. فاز G – حاکمیت اجرا

در حین اجرا، تیم فنی پیشنهاد میدهد برای تسریع تست، یک اتصال مستقیم موقت ایجاد شود.این درخواست به هیئت معماری ارجاع داده میشود. تحلیل ریسک انجام میشود و در صورت پذیرش، تصمیم مستندسازی میشود.هیچ انحرافی بدون تحلیل و ثبت ریسک مجاز نیست.

10. فاز H – مدیریت تغییر معماری

پس از استقرار، آسیبپذیری جدیدی در یکی از تجهیزات صنعتی کشف میشود.این موضوع به چرخه معماری بازمیگردد. ارزیابی میشود که آیا کنترلهای جبرانی کافیاند یا نیاز به بازطراحی وجود دارد.معماری یک موجود زنده است و مدیریت ریسک در چرخه عمر آن ادامه دارد.

11. قابلیت ردیابی (Traceability)

سازمان یک زنجیره ردیابی ایجاد میکند:

هدف راهبردی

قابلیت کسبوکار

سناریوی ریسک

الزام امنیتی

بلوک معماری

راهکار اجرایی

مالک کنترل

این ردیابی باعث میشود هیچ کنترلی بدون توجیه معماری و هیچ ریسکی بدون پاسخ باقی نماند.

12. درسهای آموزشی در این مطالعه موردی نشان میدهد که ریسک باید در همه فازهای ADM حضور داشته باشد.اولویت امنیت از معماری کسبوکار آغاز میشود.طبقهبندی داده، طراحی فناوری را شکل میدهد.وابستگی کاربردی میتواند ریسک سیستمی ایجاد کند.حاکمیت معماری تضمین میکند که تصمیمات امنیتی مستند و قابل دفاع باشند.مدیریت تغییر، چرخه یادگیری را کامل میکند.

نتیجهگیری نهایی

این سناریو نشان میدهد که مدیریت ریسک یک فعالیت جانبی یا گزارش سالانه نیست، بلکه یک منطق طراحی معماری است. اگر ریسک در تمام فازهای TOGAF تنیده شود، امنیت به خاصیت ذاتی معماری تبدیل میشود. در غیر این صورت، امنیت به مجموعهای از کنترلهای واکنشی تقلیل خواهد یافت.

معماری خوب، ریسک را پیشبینی میکند.معماری بالغ، ریسک را مستند و قابل ردیابی میکند.و معماری راهبردی، ریسک را به تصمیمات اجرایی تبدیل میکند.