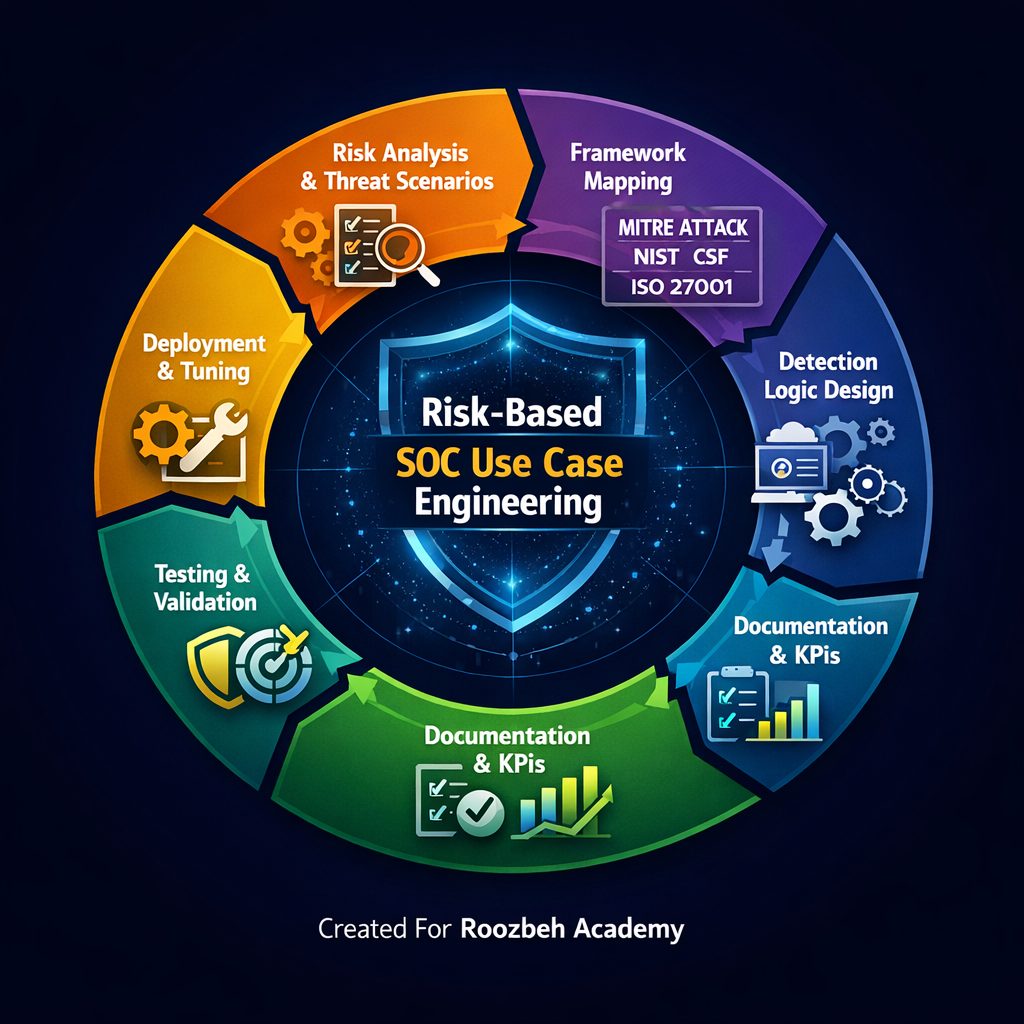

طراحی Use Case در یک مرکز عملیات امنیت (SOC) فرآیندی فنی، مدیریتی و مبتنی بر ریسک است؛ نه صرفاً نوشتن یک Rule در SIEM. در سازمانهای بالغ، Use Case خروجی تحلیل نمایه ریسک، شناخت داراییهای حیاتی، درک تهدیدات واقعی و همراستایی با اهداف استراتژیک امنیتی است. اگر این فرآیند بهدرستی انجام نشود، SOC به انبوهی از هشدارهای کمارزش، False Positiveهای فراوان و خستگی تحلیلی دچار خواهد شد.

نقطه شروع طراحی Use Case، تحلیل Risk Profile سازمان است. هر سازمان بسته به نوع صنعت، مدل کسبوکار، سطح تحمل ریسک مدیریت و معماری فناوری، با تهدیدات متفاوتی مواجه است. برای مثال، یک بانک بیشتر در معرض سوءاستفاده از اعتبارنامهها و تقلب مالی قرار دارد، در حالیکه یک ISP ممکن است با حملات DDoS یا سوءاستفاده از زیرساخت شبکه مواجه باشد. بنابراین اولین خروجی این مرحله، فهرستی اولویتبندیشده از سناریوهای تهدید (Threat Scenarios) است که مستقیماً به داراییهای حیاتی سازمان متصلاند.

در گام بعد، این سناریوها باید به چارچوبهای معتبر نگاشت شوند تا از رویکرد سلیقهای جلوگیری شود. چارچوب MITRE ATT&CK برای مدلسازی تکنیکهای مهاجم، NIST Cybersecurity Framework برای همراستایی با کنترلهای امنیتی و ISO/IEC 27001 برای ارتباط با الزامات مدیریتی، ابزارهای مهم این مرحله هستند. این نگاشت کمک میکند هر Use Case مشخصاً به یک تکنیک تهدید، یک کنترل امنیتی و یک ریسک کسبوکاری متصل باشد.

پس از مشخص شدن سناریو، ساختار تهدید بهصورت زنجیرهای مدل میشود: عامل تهدید، دسترسی اولیه، اجرا، ماندگاری، حرکت جانبی و اثر نهایی. این مدلسازی باعث میشود Detection به یک Event منفرد محدود نشود، بلکه بر اساس Correlation چند مرحلهای طراحی شود. در SOCهای بالغ، تمرکز از IOC-Based Detection به سمت Behavior-Based Detection و Risk-Based Alerting حرکت میکند. بهجای شناسایی صرف یک IP مخرب، رفتار غیرعادی در الگوی دسترسی یا افزایش غیرمنتظره سطح دسترسی اهمیت پیدا میکند.

در مرحله طراحی Detection Logic، مهندسی داده اهمیت کلیدی دارد. باید مشخص شود چه Log Sourceهایی نیاز است: Active Directory، EDR، فایروال، ایمیلگیتوی، Cloud Audit Logs یا سیستمهای حیاتی کسبوکار. کیفیت Use Case مستقیماً به کیفیت Telemetry وابسته است. اگر Logging ناقص باشد، بهترین منطق تشخیص نیز بیاثر خواهد بود. بنابراین طراحی Use Case همواره باید با ارزیابی بلوغ Logging سازمان همراه باشد.

مستندسازی رسمی Use Case یکی از ارکان حرفهایسازی SOC است. هر Use Case باید دارای شناسه یکتا، عنوان، دستهبندی ریسک، نگاشت به MITRE، شرح Impact کسبوکاری، منابع داده، منطق تشخیص، سناریوهای False Positive، استراتژی Tuning، مسیر Escalation، شاخصهای عملکرد (مانند MTTD و False Positive Rate) و مالک مشخص باشد. این مستندسازی باعث میشود دانش سازمانی حفظ شود و وابستگی به افراد کاهش یابد.

پس از توسعه Rule یا Analytics، مرحله Validation آغاز میشود. این اعتبارسنجی میتواند از طریق Tabletop Exercise، شبیهسازی Red Team، اجرای Purple Team یا بازپخش Logها (Log Replay)انجام شود. هدف این است که Use Case پیش از استقرار عملیاتی، از نظر کارایی و دقت ارزیابی شود. بسیاری از SOCهای ضعیف، Use Case را مستقیماً در محیط عملیاتی فعال میکنند و سپس با سیل هشدار مواجه میشوند.

Use Case یک موجود زنده است. چرخه عمر آن شامل طراحی، توسعه، تست، استقرار، تنظیم (Tuning)، بازبینی و در نهایت بازنشستگی است. تهدیدات تغییر میکنند، معماری سازمان تغییر میکند و بنابراین Use Case نیز باید بهصورت دورهای بازنگری شود. در سازمانهای پیشرفته، کمیتهای برای بازبینی دورهای Detection Coverage تشکیل میشود تا مشخص شود کدام تکنیکهای تهدید پوشش داده شده و کدام بخشها فاقد Visibility هستند.

یکی از اشتباهات رایج در بسیاری از سازمانها، دانلود و پیادهسازی انبوه Sigma Ruleها بدون توجه به Risk Profile است. این رویکرد اگرچه در ظاهر باعث افزایش Coverage میشود، اما در عمل موجب افزایش Noise و کاهش کارایی تحلیلگران میگردد. SOC سفارشی یعنی Detection سفارشی؛ و Detection سفارشی یعنی طراحی مبتنی بر دارایی، تهدید و اثر کسبوکاری.

از منظر بلوغ، SOCها معمولاً از IOC-Based شروع میکنند، سپس به Correlation-Based میرسند، بعد Behavior-Based میشوند و در نهایت به Risk-Based Alerting و UEBA حرکت میکنند. در مرحله پیشرفته، هر هشدار نهتنها یک رویداد فنی بلکه یک امتیاز ریسک پویا برای دارایی حیاتی سازمان محسوب میشود. این همان جایی است که SOC از یک مرکز هشدار به یک مرکز مدیریت ریسک عملیاتی تبدیل میشود.

در نهایت، طراحی Use Case فرآیندی میانرشتهای است که نیازمند همکاری تیمهای امنیت، عملیات، معماری، مدیریت ریسک و حتی کسبوکار است. اگر این فرآیند بهدرستی اجرا شود، SOC نهتنها تهدیدات را شناسایی میکند، بلکه با اهداف استراتژیک سازمان همراستا میشود و ارزش قابل اندازهگیری ایجاد میکند. Use Case خوب، پلی است میان تهدید فنی و تصمیم مدیریتی؛ و این همان نقطهای است که بلوغ امنیتی معنا پیدا میکند.