یکی از بزرگترین چالشهای مراکز عملیات امنیت (SOC) در سازمانهای مدرن، نه کمبود هشدار، بلکه وفور آن است. حجم بالای Alertها، اگر بهدرستی مدیریت نشود، به فرسودگی تحلیلگران، کاهش دقت تصمیمگیری و در نهایت از دست رفتن تهدیدهای واقعی منجر میشود. False Positive صرفاً یک «خطای تشخیص» نیست؛ بلکه یک مسئله معماری، فرآیندی و حاکمیتی است. کاهش اصولی آن نیازمند رویکردی ساختارمند، دادهمحور و تکرارشونده است.

نخستین گام در مدیریت False Positive، تفکیک و طبقهبندی آن است. همه هشدارهای اشتباه از یک جنس نیستند. برخی ناشی از طراحی ضعیف Rule هستند؛ برخی به دلیل نبود Context سازمانی ایجاد میشوند؛ برخی حاصل کیفیت پایین داده یا Parsing اشتباه لاگاند؛ و برخی دیگر نتیجه تغییر در محیط عملیاتی، مانند اضافه شدن نرمافزار جدید یا تغییر در الگوی کاری کاربران. تا زمانی که SOC این دستهبندی را انجام ندهد، هرگونه اصلاح صرفاً واکنشی و مقطعی خواهد بود.

پس از طبقهبندی، اندازهگیری دقیق وارد میدان میشود. SOC بالغ بدون KPI معنا ندارد. شاخصهایی مانند نرخ True Positive، نرخ False Positive، حجم هشدار روزانه، زمان رسیدگی تحلیلگر و میانگین زمان پاسخ باید بهصورت منظم ثبت و تحلیل شوند. یک Use Case که بیش از 60 درصد هشدارهای آن False Positive است، عملاً کارایی خود را از دست داده و باید وارد چرخه بازطراحی شود. هدف در این مرحله کاهش عددی Alert نیست، بلکه افزایش نسبت Signal به Noise است.

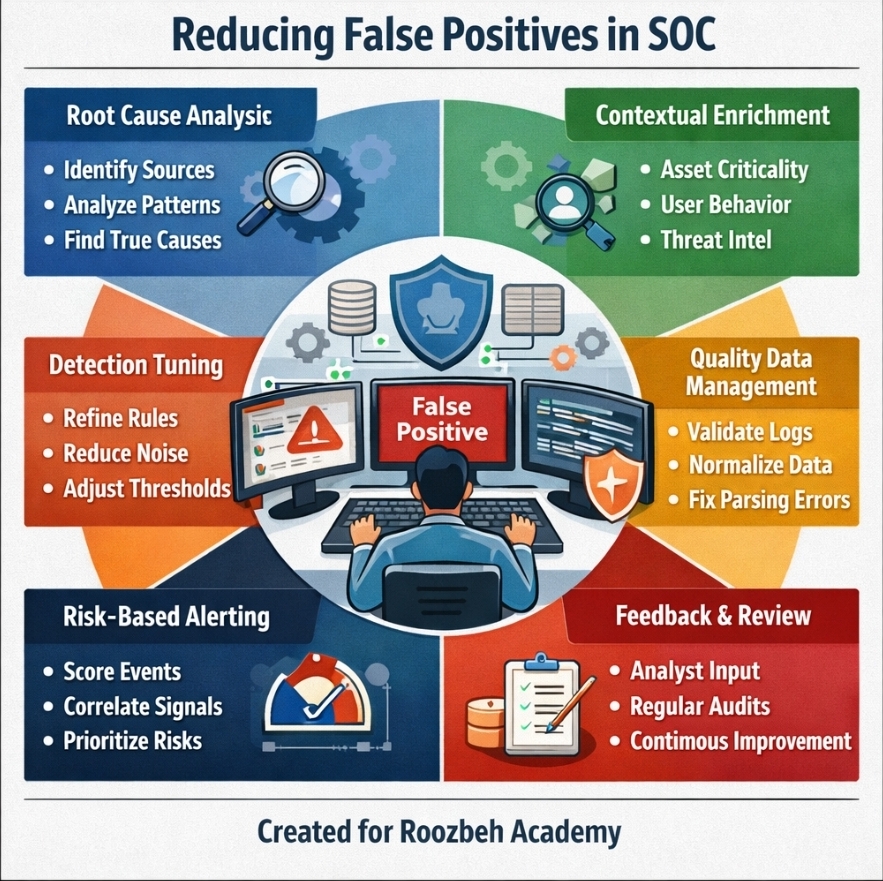

مرحله بعدی، تحلیل ریشهای یا Root Cause Analysis است. این تحلیل باید دادهمحور باشد. بررسی اینکه کدام Asset بیشترین هشدار را تولید میکند، کدام کاربر یا سرویس بهطور مداوم Flag میشود، یا کدام فیلد لاگ بیشترین خطا را دارد، تصویر دقیقتری از منشأ مشکل ارائه میدهد. گاهی اوقات مشخص میشود که Rule بر اساس فرضیات محیط دیگری طراحی شده و با واقعیت سازمان همخوانی ندارد. در چنین حالتی، تنظیم Threshold کافی نیست؛ بلکه منطق تشخیص باید بازنگری شود.

یکی از مهمترین دلایل False Positive، نبود Context است. Ruleهایی که صرفاً بر اساس یک Event خام طراحی میشوند، معمولاً حجم بالایی از Noise تولید میکنند. افزودن Context مانند Criticality دارایی، ریسک کاربر، موقعیت جغرافیایی، زمان وقوع رویداد، تطبیق با Threat Intelligence یا مقایسه با Baseline رفتاری، دقت تشخیص را بهطور چشمگیری افزایش میدهد. برای مثال، اجرای PowerShell در یک سرور Domain Controller با همان رفتار در سیستم تست یک توسعهدهنده، ریسک یکسانی ندارد. Rule بدون درک این تفاوت، ناگزیر به تولید False Positive خواهد بود.

در این مرحله، مفهوم Detection Refinement مطرح میشود. بسیاری از SOCها برای کاهش False Positive صرفاً Threshold را افزایش میدهند یا به اصطلاح Rule را شُل میکنند. این رویکرد اگرچه موقتاً حجم هشدار را کم میکند، اما Detection Coverage را نیز تضعیف میسازد. رویکرد حرفهای، افزودن شرط دوم، همبستگی میان چند لاگ مستقل، یا طراحی Sequence Detection است. بهجای بررسی یک رویداد منفرد، باید زنجیره رفتار تحلیل شود. ترکیب چند سیگنال ضعیف میتواند یک هشدار دقیق و کمنویز تولید کند.

گام بعدی، ایجاد چرخه بازخورد رسمی است. تحلیلگران سطح ۱ بیشترین مواجهه را با False Positive دارند و بنابراین ارزشمندترین منبع داده برای بهبود Ruleها محسوب میشوند. هر هشدار اشتباه باید مستند شود و به تیم Detection Engineering منتقل گردد. این تیم موظف است در بازههای زمانی مشخص، Ruleها را بازنگری و نسخه جدید را منتشر کند. این فرآیند باید تحت کنترل تغییر و با ثبت نسخهها انجام شود. Detection-as-Code و استفاده از Version Control در اینجا نقش کلیدی دارد.

در SOCهای پیشرفتهتر، مدل Risk-Based Alerting جایگزین هشدارهای دودویی میشود. در این مدل، هر رویداد امتیاز ریسک دریافت میکند و تنها زمانی که مجموع امتیاز از آستانه مشخصی عبور کند، هشدار نهایی تولید میشود. این رویکرد باعث میشود رفتارهای کمریسک بهتنهایی Alert ایجاد نکنند، اما در ترکیب با سایر شاخصها منجر به هشدار معنادار شوند. افزون بر این، استفاده از UEBA و Baseline رفتاری پویا میتواند Noise ناشی از رفتارهای تکراری و مشروع را کاهش دهد.

موضوع کیفیت داده نیز نباید نادیده گرفته شود. لاگ ناقص، Timestamp ناهماهنگ، یا Parsing اشتباه میتواند Rule صحیح را به منبع هشدار اشتباه تبدیل کند. بنابراین Data Governance بخشی جداییناپذیر از کاهش False Positive است. پیش از اصلاح Rule، باید از صحت و یکپارچگی داده اطمینان حاصل کرد.

نکته کلیدی دیگر، همراستاسازی Detection با Risk Profile سازمان است. اگر SOC بدون توجه به داراییهای حیاتی و اهداف استراتژیک سازمان Rule طراحی کند، ناگزیر به تولید هشدارهای کمارزش خواهد بود. هر Use Case باید به یک ریسک مشخص متصل باشد. در این صورت، حتی اگر حجم هشدار بالا باشد، ارزش آن توجیهپذیر خواهد بود. SOC بالغ ابتدا ریسک را تعریف میکند، سپس Detection را طراحی میکند، نه بالعکس.

در سالهای اخیر، استفاده از هوش مصنوعی و LLMها نیز وارد چرخه کاهش False Positive شده است. این ابزارها میتوانند الگوهای تکراری را تحلیل کرده، پیشنهاد اصلاح Rule بدهند یا هشدارهای مشابه را خوشهبندی کنند. با این حال، استفاده از AI بدون Governance میتواند خود منبع خطا شود. خروجی مدل باید توسط انسان اعتبارسنجی شود و هرگونه اتوماسیون در چارچوب کنترلشده انجام گیرد.

در نهایت، کاهش False Positive یک پروژه یکباره نیست؛ بلکه فرآیندی مستمر است. محیط فناوری، رفتار کاربران و تاکتیکهای مهاجمان دائماً تغییر میکنند. SOC باید خود را بهعنوان یک سیستم یادگیرنده ببیند که بهطور مداوم Detectionها را بازبینی و بهینه میکند. ایجاد «FP Review Board» ماهانه، ثبت Lessons Learned و تعریف شاخصهای بلوغ Detection Engineering از نشانههای یک SOC پیشرفته است.

هدف نهایی، حذف کامل False Positive نیست؛ چنین هدفی نه واقعبینانه است و نه مطلوب. هدف، رسیدن به تعادل میان حساسیت و دقت است؛ جایی که هشدارها نه آنقدر زیاد باشند که تحلیلگر را خسته کنند، و نه آنقدر کم که تهدید واقعی پنهان بماند. SOC موفق، SOCی است که Noise را مدیریت میکند، نه اینکه از آن فرار کند.

کاهش ساختارمند False Positive در واقع بخشی از معماری امنیت سازمان است. این مسئله به طراحی Rule، کیفیت داده، حاکمیت فرآیند، آموزش تحلیلگر و همراستاسازی با ریسک کسبوکار گره خورده است. تنها با دیدن این تصویر کلان است که میتوان از واکنشگرایی عبور کرد و به مهندسی هوشمند تشخیص دست یافت.