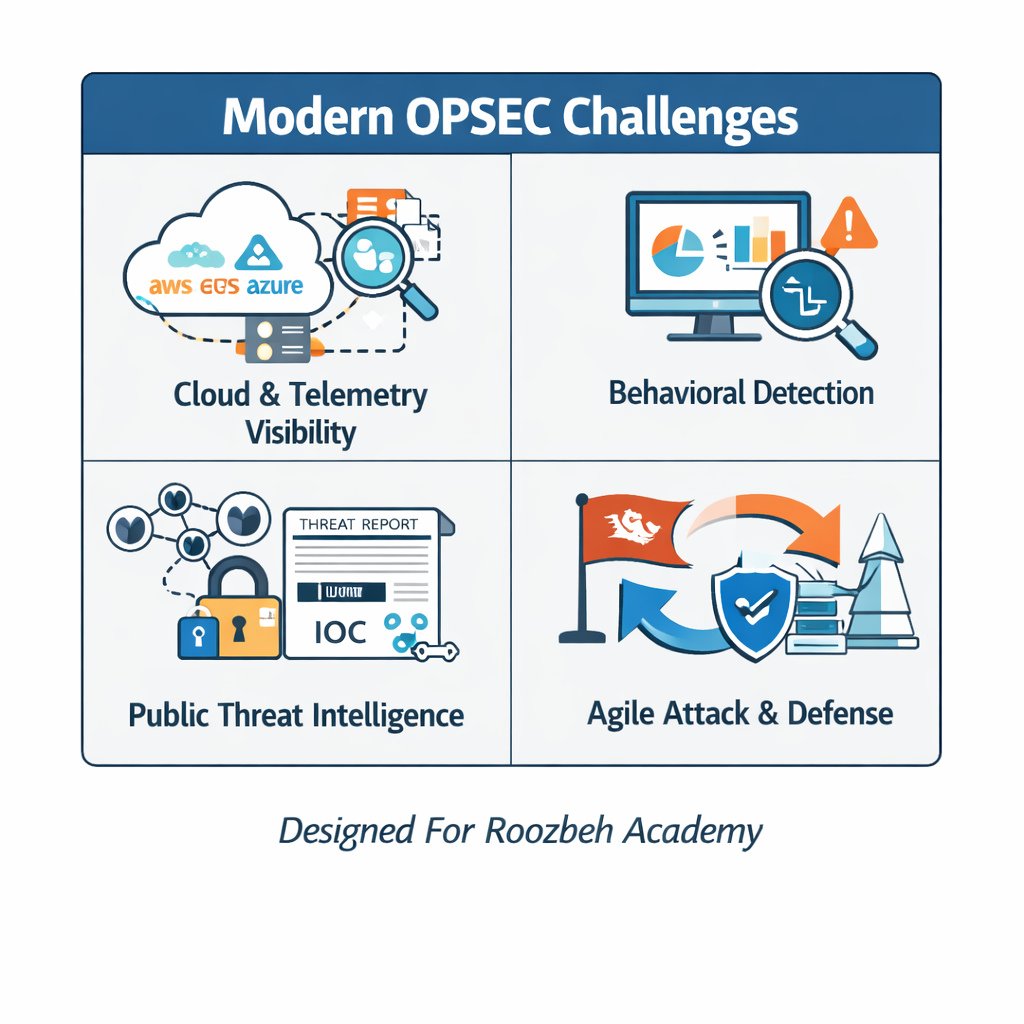

Operational Security یا OPSEC در گذشته عمدتاً بر مدیریت ردپاهای فنی متمرکز بود: حذف لاگها، مخفیسازی فایلها، رمزگذاری ارتباطات و استفاده از زیرساختهای ناشناس. اما در معماریهای مدرن مبتنی بر Cloud، SaaS و Telemetry گسترده، زمین بازی تغییر کرده است. امروزه تقریباً هر فعالیتی یک رد رفتاری (Behavioral Trace) تولید میکند و همین موضوع باعث شده OPSEC دیگر صرفاً مدیریت Artifact نباشد، بلکه به مدیریت «الگو» تبدیل شود.

۱. پایان عصر تمرکز صرف بر Artifact

در گذشته، بسیاری از تیمهای قرمز تلاش میکردند با اجرای in-memory، استفاده از ابزارهای بومی سیستم (LOLBins) و حذف فایلهای موقت، اثر فنی خود را پاک کنند. این رویکرد که میتوان آن را Artifact OPSEC نامید، بر این فرض استوار بود که کشف حمله وابسته به وجود Signature یا فایل مخرب است.

اما ابزارهای مدرن مانند EDRها و پلتفرمهای XDR بر تحلیل رفتاری تمرکز دارند. آنها به دنبال «چه کسی چه کاری انجام داد» هستند، نه صرفاً «چه فایلی وجود دارد». زنجیرههایی مانند Parent-Child Process Anomaly، دسترسی غیرمعمول به LSASS، یا الگوهای غیرعادی احراز هویت، حتی بدون وجود بدافزار قابل شناسایی هستند. بنابراین تیم قرمز دیگر نمیتواند فقط به مخفیسازی فایل تکیه کند؛ باید رفتار خود را نیز طبیعی جلوه دهد. این همان گذار از Artifact OPSEC به Behavioral OPSEC است.

۲. Cloud و از بین رفتن مرزهای سنتی

در محیطهای Cloud، هر API Call لاگ میشود. هر تغییر در IAM ثبت میشود. هر اتصال بین سرویسها در سطح Control Plane قابل مشاهده است. در چنین فضایی، مخفی ماندن بسیار دشوارتر است، زیرا Visibility پیشفرض معماری است.

برای تیم قرمز، چالش اصلی این است که بسیاری از تکنیکهای سنتی اکنون بهصورت بومی مانیتور میشوند. ایجاد Role جدید، تغییر Policy، یا حتی دسترسی به Secretها در بسیاری از پلتفرمهای ابری فوراً Alert تولید میکند. بنابراین OPSEC در Cloud نیازمند درک عمیق از Telemetry بومی هر پلتفرم است.

از سوی دیگر، تیم آبی نیز با چالش داده بیشازحد (Telemetry Overload) مواجه است. حجم لاگها بهقدری زیاد است که اگر تحلیل بهدرستی انجام نشود، سیگنال در میان نویز گم میشود. در چنین شرایطی، OPSEC تیم آبی شامل حفاظت از خودِ سیستم مانیتورینگ نیز میشود؛ زیرا مهاجم میداند که نقطه کور کجاست و چگونه از خستگی تحلیلی SOC سوءاستفاده کند.

۳. Threat Intelligence عمومی و مسئله شفافیت

امروزه بسیاری از سازمانها یافتههای امنیتی خود را در قالب بلاگ، گزارش یا IOCs منتشر میکنند. این شفافیت برای ارتقای سطح دفاع جمعی مفید است، اما یک چالش OPSEC نیز ایجاد میکند.

اگر تیم آبی بیشازحد درباره Ruleهای تشخیص، تکنیکهای کشف یا Playbookهای پاسخ صحبت کند، مهاجمان میتوانند رفتار خود را تطبیق دهند. بهعنوان مثال، اگر مشخص شود که سازمان روی PowerShell Logging تمرکز ویژه دارد، مهاجم به سراغ WMI یا APIهای دیگر میرود. بنابراین تیم آبی باید بین «اشتراکگذاری مسئولانه» و «افشای قابلیت دفاعی» تعادل برقرار کند.

در اینجا OPSEC به معنای حفاظت از مزیت تحلیلی است. مهاجم نباید بداند دقیقاً چه چیزی دیده میشود.

۴. Automation و سرعت عملیات

در دنیای DevOps و CI/CD، تغییرات زیرساختی با سرعت بالا انجام میشود. تیم قرمز برای حفظ OPSEC باید بتواند خود را با این سرعت تطبیق دهد. زیرساخت حمله باید بهسرعت ایجاد و تخریب شود، دامنهها کوتاهعمر باشند و ارتباطات پویا تنظیم شوند.

در مقابل، تیم آبی نیز از Automation برای پاسخ سریع استفاده میکند. اما همین Automation اگر بهدرستی ایمن نشده باشد، میتواند هدف حمله قرار گیرد. دستکاری Playbookهای SOAR یا تغییر در Logic تشخیص میتواند اثر کشف را کاهش دهد. بنابراین OPSEC تیم آبی شامل حفاظت از Pipelineهای امنیتی نیز میشود.

۵. Behavioral Camouflage در برابر Behavioral Analytics

مهمترین چالش مدرن OPSEC برای تیم قرمز، تقلید رفتار انسانی واقعی است. سیستمهای تحلیلی اکنون الگوهای کاری کاربران، زمانهای ورود، حجم انتقال داده و تعاملات معمول را مدلسازی میکنند. مهاجمی که ساعت ۳ صبح از کشوری غیرمنتظره وارد سیستم شود، حتی بدون بدافزار نیز شناسایی میشود.

بنابراین تیم قرمز باید به Context Awareness توجه کند: زمانبندی منطقی، حجم ترافیک متناسب، و حرکت جانبی تدریجی. OPSEC دیگر فقط فنی نیست؛ رفتاری و حتی روانشناختی است.

از سوی دیگر، تیم آبی باید مراقب باشد که مدلهای رفتاری بیشازحد صلب نباشند. اگر تحلیل فقط بر الگوهای ثابت تکیه کند، مهاجم میتواند با Slow-and-Low حرکت کند و زیر آستانه هشدار باقی بماند. این یک بازی پویا بین تطبیقپذیری مهاجم و حساسیت تحلیلگر است.

۶. مسئله Zero Trust و کاهش اعتماد ضمنی

در معماریهای Zero Trust، هر درخواست باید احراز هویت و اعتبارسنجی شود. این موضوع کار تیم قرمز را دشوارتر میکند، زیرا اعتماد داخلی بهصورت پیشفرض وجود ندارد. اما همین معماری، OPSEC تیم آبی را نیز پیچیدهتر میکند؛ زیرا Policyها و منطق تصمیمگیری اگر افشا شوند، قابل دور زدن هستند.

در اینجا چالش اصلی، حفاظت از Policy Intelligence است. مهاجم نباید بداند چه سیگنالهایی منجر به Deny یا Step-Up Authentication میشود.

جمعبندی

چالشهای مدرن OPSEC حاصل سه تحول اساسی هستند: Visibility گسترده، تحلیل رفتاری پیشرفته، و شفافیت اطلاعاتی عمومی. در چنین محیطی، تیم قرمز باید از مخفیسازی فنی به مدیریت رفتار و زمینه مهاجمانه گذار کند. تیم آبی نیز باید بین شفافیت و حفاظت از قابلیتهای دفاعی تعادل برقرار کند.

امروزه OPSEC دیگر فقط پاک کردن ردپا نیست؛ مدیریت درک (Perception Management) است. هر دو تیم در یک میدان بازی پویا فعالیت میکنند که در آن، داده فراوان است اما مزیت با کسی است که بهتر میداند چه چیزی را پنهان کند و چه چیزی را آشکار سازد.